L2TP/IPSec: VPN am iPhone

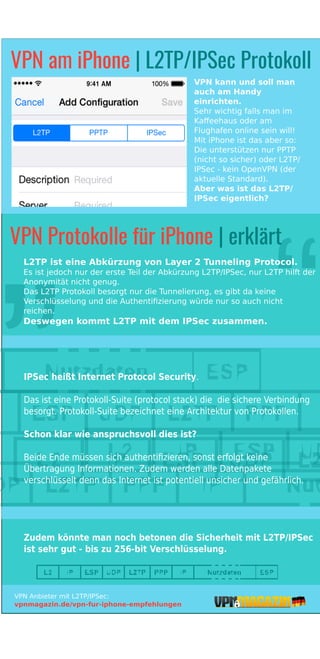

- 1. VPN Anbieter mit L2TP/IPSec: vpnmagazin.de/vpn-fur-iphone-empfehlungen VPN am iPhone | L2TP/IPSec Protokoll L2TP ist eine Abkürzung von Layer 2 Tunneling Protocol. Es ist jedoch nur der erste Teil der Abkürzung L2TP/IPSec, nur L2TP hilft der Anonymität nicht genug. Das L2TP Protokoll besorgt nur die Tunnelierung, es gibt da keine Verschlüsselung und die Authentifizierung würde nur so auch nicht reichen. Deswegen kommt L2TP mit dem IPSec zusammen. IPSec heißt Internet Protocol Security. Das ist eine Protokoll-Suite (protocol stack) die die sichere Verbindung besorgt. Protokoll-Suite bezeichnet eine Architektur von Protokollen. Schon klar wie anspruchsvoll dies ist? Beide Ende müssen sich authentifizieren, sonst erfolgt keine Übertragung Informationen. Zudem werden alle Datenpakete verschlüsselt denn das Internet ist potentiell unsicher und gefährlich. Zudem könnte man noch betonen die Sicherheit mit L2TP/IPSec ist sehr gut - bis zu 256-bit Verschlüsselung. VPN Protokolle für iPhone | erklärt VPN kann und soll man auch am Handy einrichten. Sehr wichtig falls man im Kaffeehaus oder am Flughafen online sein will! Mit iPhone ist das aber so: Die unterstützen nur PPTP (nicht so sicher) oder L2TP/ IPSec - kein OpenVPN (der aktuelle Standard). Aber was ist das L2TP/ IPSec eigentlich?