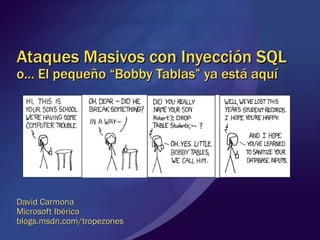

Ataques Masivos con Inyección SQL - Bobby Tablas ya está aquí

•

4 j'aime•1,921 vues

Este documento describe los ataques de inyección SQL y cómo pueden ocurrir ataques masivos automatizados. Explica cómo los atacantes pueden identificar de forma programática URLs vulnerables y luego ejecutar ataques independientes de los datos y tablas de la base de datos. También proporciona consejos sobre cómo protegerse contra la inyección SQL mediante la validación de entradas, el uso de parámetros y cuentas con permisos limitados.

Signaler

Partager

Signaler

Partager

Recommandé

Recommandé

Contenu connexe

Similaire à Ataques Masivos con Inyección SQL - Bobby Tablas ya está aquí

Similaire à Ataques Masivos con Inyección SQL - Bobby Tablas ya está aquí (20)

Cómo blindar tu sitio WordPress (Rodrigo Donini, WCBA 2017)

Cómo blindar tu sitio WordPress (Rodrigo Donini, WCBA 2017)

STOP a la fuga de información: la barrera indispensable de seguridad en SQL S...

STOP a la fuga de información: la barrera indispensable de seguridad en SQL S...

Ataques de inyección SQL: qué son y cómo protegerse

Ataques de inyección SQL: qué son y cómo protegerse

Framework .NET 3.5 13 Programación orientada a la red

Framework .NET 3.5 13 Programación orientada a la red

Plus de Chema Alonso

Plus de Chema Alonso (20)

Cazando Cibercriminales con: OSINT + Cloud Computing + Big Data

Cazando Cibercriminales con: OSINT + Cloud Computing + Big Data

New Paradigms of Digital Identity: Authentication & Authorization as a Servic...

New Paradigms of Digital Identity: Authentication & Authorization as a Servic...

Recuperar dispositivos de sonido en Windows Vista y Windows 7

Recuperar dispositivos de sonido en Windows Vista y Windows 7

Cuarta Edición del Curso Online de Especialización en Seguridad Informática p...

Cuarta Edición del Curso Online de Especialización en Seguridad Informática p...

Dernier

Dernier (20)

Red Dorsal Nacional de Fibra Óptica y Redes Regionales del Perú

Red Dorsal Nacional de Fibra Óptica y Redes Regionales del Perú

Modelo de Presentacion Feria Robotica Educativa 2024 - Versión3.pptx

Modelo de Presentacion Feria Robotica Educativa 2024 - Versión3.pptx

La Electricidad Y La Electrónica Trabajo Tecnología.pdf

La Electricidad Y La Electrónica Trabajo Tecnología.pdf

Actividad integradora 6 CREAR UN RECURSO MULTIMEDIA

Actividad integradora 6 CREAR UN RECURSO MULTIMEDIA

tics en la vida cotidiana prepa en linea modulo 1.pptx

tics en la vida cotidiana prepa en linea modulo 1.pptx

LAS_TIC_COMO_HERRAMIENTAS_EN_LA_INVESTIGACIÓN.pptx

LAS_TIC_COMO_HERRAMIENTAS_EN_LA_INVESTIGACIÓN.pptx

Crear un recurso multimedia. Maricela_Ponce_DomingoM1S3AI6-1.pptx

Crear un recurso multimedia. Maricela_Ponce_DomingoM1S3AI6-1.pptx

Ataques Masivos con Inyección SQL - Bobby Tablas ya está aquí

- 1. Ataques Masivos con Inyección SQL o... El pequeño “Bobby Tablas” ya está aquí David Carmona Microsoft Ibérica blogs.msdn.com/tropezones

- 2. Inyección SQL 101 string sqlString="SELECT * FROM Orders WHERE “ + “CustomerID='" + idCliente + "'"; SELECT * FROM Orders WHERE CustomerID= ‘Miguel' Buena persona SELECT * FROM Orders WHERE CustomerID= ‘Miguel‘OR 1=1 --’ Mirón SELECT * FROM Orders WHERE CustomerID= ‘Miguel‘; DROP TABLE ORDERS --’ Graciosillo SELECT * FROM Orders WHERE CustomerID= ‘ Miguel‘;exec xp_cmdshell ‘format C:’ Eso que piensas

- 10. Ataque masivo

Notes de l'éditeur

- © 2004 Microsoft Corporation. All rights reserved. This presentation is for informational purposes only. Microsoft makes no warranties, express or implied, in this summary.