Curriculum segundo mansilla a. i

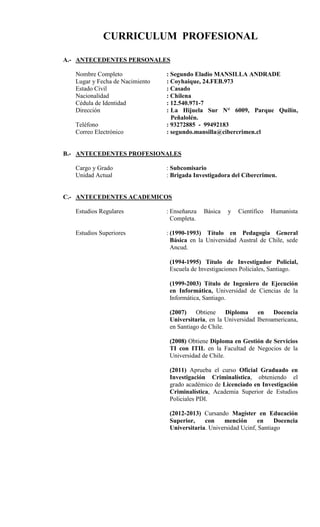

- 1. CURRICULUM PROFESIONAL A.- ANTECEDENTES PERSONALES Nombre Completo : Segundo Eladio MANSILLA ANDRADE Lugar y Fecha de Nacimiento : Coyhaique, 24.FEB.973 Estado Civil : Casado Nacionalidad : Chilena Cédula de Identidad : 12.540.971-7 Dirección : La Hijuela Sur N° 6009, Parque Quilín, Peñalolén. Teléfono : 93272885 - 99492183 Correo Electrónico : segundo.mansilla@cibercrimen.cl B.- ANTECEDENTES PROFESIONALES Cargo y Grado : Subcomisario Unidad Actual : Brigada Investigadora del Cíbercrimen. C.- ANTECEDENTES ACADEMICOS Estudios Regulares : Enseñanza Básica y Científico Humanista Completa. Estudios Superiores : (1990-1993) Título en Pedagogía General Básica en la Universidad Austral de Chile, sede Ancud. (1994-1995) Título de Investigador Policial, Escuela de Investigaciones Policiales, Santiago. (1999-2003) Título de Ingeniero de Ejecución en Informática, Universidad de Ciencias de la Informática, Santiago. (2007) Obtiene Diploma en Docencia Universitaria, en la Universidad Iberoamericana, en Santiago de Chile. (2008) Obtiene Diploma en Gestión de Servicios TI con ITIL en la Facultad de Negocios de la Universidad de Chile. (2011) Aprueba el curso Oficial Graduado en Investigación Criminalística, obteniendo el grado académico de Licenciado en Investigación Criminalística, Academia Superior de Estudios Policiales PDI. (2012-2013) Cursando Magíster en Educación Superior, con mención en Docencia Universitaria. Universidad Ucinf, Santiago

- 2. Cursos Institucionales : (1997) Curso Especialización en la Investigación de Homicidios, Santiago. (2001) Curso Fundamentos de la Reforma Procesal Penal. Cursos Extrainstitucionales : (2001) Certificación en Seguridad Avanzada para Redes TCP/IP, Otorgado por Orión 2000 S.A., empresa de servicios profesionales de seguridad informática, Santiago. (2002) Seminario de Fraudes con Tarjetas de Pago, dictado en la sede de INTERPOL, en Lyon Francia. (2003) Administración de Servicios de Internet con Servidores Linux. Otorgado por Linux Center, Santiago. (2004) IV Curso Internacional Sobre Delitos Tecnológicos, dictado por el Cuerpo Nacional de Policía de España, en Madrid. (2007) Cursos de Infocomunicaciones Policiales y de Informática Forense dictado por JICA (Japan Internacional Cooperation Agency) e INTERPOL, Tokio, Japón. D.- DOCENCIA (2002-2003) Dicta clases en calidad de Profesor Ayudante en las asignaturas de “Introducción al Uso de Redes” y “Seguridad Informática” en la Universidad de Ciencias de la Informática, Santiago. (2003 - 2010) Profesor de la Universidad de Ciencias de la Informática, en las asignaturas de “Introducción al Uso de Linux”, “Auditoria y Seguridad en TI” y “Sistemas Operativos I y II”. (2004 - 2005) En su calidad de Profesor de la Universidad de Ciencias de la Informática, participa como profesor informante para los trabajos de título de los alumnos de la Escuela de Ingeniería. (2005) Profesor del Seminario-Taller “Investigación de Delitos Tecnológicos”, impartido entre el 17 y el 21 de enero, a oficiales de la Policía Nacional de República Dominicana, en Santo Domingo, República Dominicana. (2005-2007) Mes de julio en adelante, participa como Profesor en la cátedra de “Computación Avanzada” en la Escuela de Investigaciones Policiales de la Policía de Investigaciones de Chile. (2006-2011) Profesor de la Universidad Iberoamericana, en las asignaturas de “Computación” y de “Análisis Informático”, en su programa de pos título de Licenciatura en Criminalística.

- 3. (2008) Profesor de la Universidad Central de Chile, Facultad de Ciencias Físicas y Matemáticas en el Magíster en Seguridad Informática y Protección de la Información, en el módulo de “Computación Forense”. (2010) Profesor de la asignatura “Informática Forense” del curso e-learning “Especialización en Delitos Informáticos”, Escuela de Investigaciones Policiales PDI. (2007 a la fecha) Profesor titular de las asignaturas de “Seguridad de Sistemas Informáticos”, “Tecnologías de la Información Aplicada” y “Tecnologías de la Información II”, dictadas a alumnos de las carreras de Auditoría y de Ingeniería en Control de Gestión, de la Universidad Ucinf. E.- OTROS ANTECEDENTES Actual Jefe de la Agrupación de Investigaciones Especiales de la Brigada Investigadora del Ciber Crimen Metropolitana. Desde sus inicios, en el año 2001, se ha desempeñado en la investigación de diversos delitos realizados a través de medios tecnológicos tanto como Analista Informático Forense, participando activamente en la creación, desarrollo y aplicación de técnicas de trabajo informático forense, levantamiento de evidencia electrónica y mecanismos de informe adecuados al nuevo proceso penal; como también como investigador policial tecnológico en todo orden de ilícitos que ocurren en la red de redes. En consecuencia a su trabajo tanto de Analista Forense Informático como de Investigador Policial, le ha correspondido participar en diversos juicios orales, en calidad de Perito Informático y de Oficial de Caso, según corresponda. Paralelamente, en mérito a su calidad técnica y experiencia policial, le ha correspondido constituirse en referente de consulta para medios noticiosos como también en capacitaciones internas y externas en temas relacionados con la Seguridad Informática y los ilícitos que ocurren en la red. Adicionalmente, en virtud a su formación profesional docente y su experiencia técnico policial, cuenta con una ya dilatada carrera en la educación demostrada en diferentes casas de estudios superiores del país, como también en capacitaciones impartidas en el extranjero.