Corrente Crítica

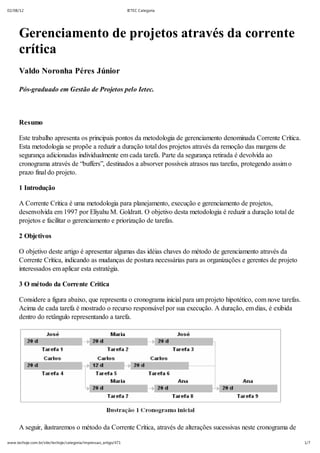

- 1. 02/08/12 IETEC Categoria Gerenciamento de projetos através da corrente crítica Valdo Noronha Péres Júnior Pós-graduado em Gestão de Projetos pelo Ietec. Resumo Este trabalho apresenta os principais pontos da metodologia de gerenciamento denominada Corrente Crítica. Esta metodologia se propõe a reduzir a duração total dos projetos através da remoção das margens de segurança adicionadas individualmente em cada tarefa. Parte da segurança retirada é devolvida ao cronograma através de “buffers”, destinados a absorver possíveis atrasos nas tarefas, protegendo assim o prazo final do projeto. 1 Introdução A Corrente Crítica é uma metodologia para planejamento, execução e gerenciamento de projetos, desenvolvida em 1997 por Eliyahu M. Goldratt. O objetivo desta metodologia é reduzir a duração total de projetos e facilitar o gerenciamento e priorização de tarefas. 2 Objetivos O objetivo deste artigo é apresentar algumas das idéias chaves do método de gerenciamento através da Corrente Crítica, indicando as mudanças de postura necessárias para as organizações e gerentes de projeto interessados em aplicar esta estratégia. 3 O método da Corrente Crítica Considere a figura abaixo, que representa o cronograma inicial para um projeto hipotético, com nove tarefas. Acima de cada tarefa é mostrado o recurso responsável por sua execução. A duração, em dias, é exibida dentro do retângulo representando a tarefa. A seguir, ilustraremos o método da Corrente Crítica, através de alterações sucessivas neste cronograma de www.techoje.com.br/site/techoje/categoria/impressao_artigo/471 1/7

- 2. 02/08/12 IETEC Categoria exemplo. 3.1 Remover proteção das tarefas Primeiramente, analisaremos as estimativas de duração contidas no cronograma da Ilustração 1. Suponhamos que o gerente deste projeto tenha pedido ao recurso Carlos uma estimativa para a duração da Tarefa 4. Carlos é muito organizado e registrou, em projetos passados, quanto tempo ele levou para executar tarefas semelhantes à Tarefa 4. Ele então obteve os resultados mostrados na Ilustração 2. Esta figura mostra, por exemplo, que em 10 % das vezes, esta tarefa levou 10 dias. Calculando a probabilidade acumulada, Carlos obteve a Ilustração 3. Esta figura mostra que, em 50% das vezes, a tarefa gastou menos do que 10 dias. Já em 90% das vezes, a tarefa gastou menos do que 20 dias. Considerando somente estes dois valores (10 e 20 dias), qual deles www.techoje.com.br/site/techoje/categoria/impressao_artigo/471 2/7

- 3. 02/08/12 IETEC Categoria Carlos fornecerá como estimativa para a duração da tarefa neste novo projeto? No gerenciamento tradicional, esta estimativa representa um compromisso, portanto, Carlos deseja um razoável nível de segurança. Assim, ele certamente dirá que levará 20 dias para realizar a tarefa, muito embora saiba que em 50% das vezes ele conseguiu realizar tarefas similares em apenas 10 dias. Carlos adicionou uma margem de segurança na sua estimativa. O método da Corrente Crítica assume que estimativas individuais normalmente possuem uma margem de segurança. A presença destas margens de segurança em cada tarefa contribui para o aumento do prazo total do projeto. Como regra geral, é possível assumir que metade da duração de cada tarefa é devida à margem de segurança obtida, embora isto possa não ser verdade para todos os tipos de projeto. A Ilustração 4 mostra nosso cronograma inicial, com as margens de segurança representadas em verde. O primeiro passo então é remover estas margens de segurança, diminuindo a duração de cada tarefa. O objetivo aqui é que cada tarefa possua uma estimativa que tenha 50% de chance de ser cumprida individualmente. Isto pode significar uma redução maior ou menor na estimativa original, dependendo do quanto de segurança estava embutido neste valor inicial. Obtivemos então o cronograma mostrado na Ilustração 5. 3.2 Identificar a Corrente Crítica Depois de removidas as margens de segurança, é necessário identificar a Corrente Crítica. A Corrente Crítica é a mais longa cadeia de tarefas dependentes do projeto. O que difere a Corrente Crítica do Caminho Crítico é que a primeira considera explicitamente, além das dependências entre tarefas, também as dependências relacionadas a recursos. Então, para identificar a Corrente Crítica, inicialmente é feito o nivelamento de recursos, como na Ilustração 6, onde a super-alocação do recurso Maria foi solucionada. www.techoje.com.br/site/techoje/categoria/impressao_artigo/471 3/7

- 4. 02/08/12 IETEC Categoria A partir do cronograma nivelado, podemos identificar a Corrente Crítica, considerando tanto as dependências entre as tarefas quanto as dependências introduzidas devido ao uso de recursos. A Ilustração 7 mostra, em vermelho, a Corrente Crítica. 3.3 Usar Término mais tarde Ao contrário de outras metodologias de gerenciamento, que indicam o uso do Início mais cedo das tarefas (Early Start), o método da Corrente Crítica prega o uso do Término mais tarde (Late Finish). Assim, as tarefas que não pertencem à Corrente Crítica são deslocadas para a sua data de término mais tarde, como na Ilustração 8. O uso da data de término mais tarde é justificado da seguinte forma: www.techoje.com.br/site/techoje/categoria/impressao_artigo/471 4/7

- 5. 02/08/12 IETEC Categoria • Os custos ocorrem mais tarde, o que é bom para o fluxo de caixa. • O impacto de mudanças em trabalhos já realizados é minimizado. • O projeto se inicia de maneira mais tranqüila, sem muitas atividades paralelas e facilitando ajustes. • Não há tempo de sobra nas atividades, o que poderia encorajar o desperdício de tempo. 3.4 Acrescentar buffers de proteção Como foi demonstrado, as atividades do cronograma obtido pelo método da Corrente Crítica não possuem as margens de segurança normalmente acrescentadas a cada estimativa individual. No entanto, retirar completamente estas margens de segurança seria muito arriscado, pois levaria o cronograma a fornecer um prazo irreal em muitas ocasiões. A Corrente Crítica propõe uma forma de manter um alto nível de segurança, ao mesmo tempo em que minimiza o impacto de durações individuais infladas. Este objetivo é alcançado pela transferência das margens de segurança presentes em cada tarefa para “buffers”, destinados a proteger o projeto de possíveis atrasos nas tarefas. Estes buffers absorvem o impacto das tarefas que não são executadas no tempo previsto, permitindo que a data final do projeto não se altere. A Ilustração 9 mostra os buffers adicionados ao nosso cronograma de exemplo. O buffer mais importante é o Buffer do projeto, que é colocado depois da última tarefa da Corrente Crítica. Existem algumas formas de se calcular o tamanho do buffer, mas a mais simples é considerar que ele terá a metade do total das margens de segurança removidas do caminho que ele protege. No nosso exemplo, o Buffer do projeto possui 25 dias (50/2), pois foi retirado da Corrente Crítica um total de 50 dias (10 + 10 + 10 + 10 + 10) relativos às margens de segurança de cada tarefa. A data de término planejada para o projeto passa a ser então a data de término da última tarefa da Corrente Crítica mais o tamanho do Buffer do projeto. Assim, nosso projeto está planejado para durar 75 dias. O cronograma inicial (Ilustração 1), depois do nivelamento de recursos, possuiria uma duração de 100 dias. O método da Corrente Crítica propiciou então uma diminuição de 25% na duração planejada. Esta é a redução típica conseguida com a aplicação deste método, se comparado ao método tradicional. Além do Buffer do projeto, são acrescentados também buffers adicionais (buffers de alimentação – feeding buffers), destinados a proteger os caminhos que alimentam a Corrente Crítica. Assim como no Buffer do projeto, o tamanho dos buffers de alimentação é calculado como a metade da segurança retirada do caminho. www.techoje.com.br/site/techoje/categoria/impressao_artigo/471 5/7

- 6. 02/08/12 IETEC Categoria 3.5 Monitorar O monitoramento de projetos de acordo com a Corrente Crítica é feito através da verificação contínua da situação dos buffers. A tabela abaixo mostra a utilização do Buffer do projeto pelas tarefas da Corrente Crítica, ao longo do tempo. A Tarefa 1 estava planejada em 10 dias. No entanto, ela foi realizada em 11 dias. Ou seja, este 1 dia foi retirado do Buffer do projeto. Desta forma, o Buffer do projeto sofreu uma utilização de 4% (1/25). Logo em seguida, a Tarefa 2 também sofreu atraso, de 11 dias. A utilização do buffer passou então para 48% (12/25). A figura abaixo mostra um gráfico típico de monitoramento de buffer, com os dados da Tabela 1. Observe que para determinar o status do projeto, é sempre necessário comparar o % de penetração no Buffer do projeto com o % concluído da Corrente Crítica. À medida que o projeto vai sendo executado, é normal que o % de utilização do buffer aumente. Assim, o gráfico de monitoramento do buffer é dividido em três áreas (uma divisão típica é mostrada na Ilustração 10). A área verde indica uma situação de tranqüilidade para o projeto. A área amarela indica uma situação de alerta, onde ações corretivas devem ser planejadas. Já a área vermelha indica que devem ser www.techoje.com.br/site/techoje/categoria/impressao_artigo/471 6/7

- 7. 02/08/12 IETEC Categoria tomadas medidas imediatas para corrigir os problemas que estão impedindo o bom andamento do projeto. 4 Conclusão A utilização da Corrente Crítica requer uma alteração nos métodos de gerenciamento para ser bem sucedida. Ao contrário do método tradicional, o gerente de projetos não cobra a execução de cada tarefa no prazo estimado. Pelo contrário, toda equipe tem consciência de que, ao longo do projeto, certas tarefas durarão mais do que o planejado. No entanto, o prazo final do projeto é resguardado e monitorado continuamente, através do uso de buffers de proteção. Finalizando, a Corrente Crítica apresenta idéias inovadoras que certamente merecem a atenção daqueles que desejam ampliar seu leque de técnicas gerenciais. 5 Bibliografia Cohen, Izack. Multi-project scheduling and control: a process-based comparative study of the critical chain methodology and some alternatives. 2004. Thecnion Israel Institute of Technology, Haifa. Kerzner, Harold. Project management: a systems approach to planning, scheduling, and controlling. 9ª edição. Hoboken: Wisley, 2006. Leach, Larry. Critical Chain Project Management. 2 ª edição. Norwood: Artech, 2000. Leach, Larry. Management improves project performance. 1997. Advanced Project Institute, Idaho Falls. Project Management Institute. Um Guia do Conjunto de Conhecimentos em Gerenciamento de Projetos (Guia PMBOK©). 3ª edição. Pennsylvannia:PMI, 2004. Ribera, Jaume. Putting the core elements of critical chain project management into perspective: a general framework for buffer management. 2003. IESE Business School, Barcelona. Zultner, Richard. Getting projects out of your system: a critical chain primer. The Journal of Information Technology Management, vol. 16, nº 3, março 2003. www.techoje.com.br/site/techoje/categoria/impressao_artigo/471 7/7