Trends of personal information fraud @ CSA Japan Chapter Workshop on August 27, 2014

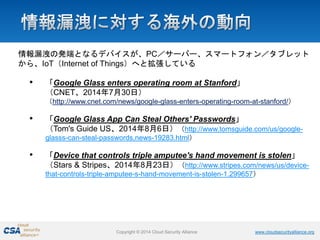

- 1. Copyright © 2014 Cloud Security Alliance www.cloudsecurityalliance.org 情報漏洩の発端となるデバイスが、PC/サーバー、スマートフォン/タブレット から、IoT(Internet of Things)へと拡張している • 「Google Glass enters operating room at Stanford」 (CNET、2014年7月30日) (http://www.cnet.com/news/google-glass-enters-operating-room-at-stanford/) • 「Google Glass App Can Steal Others' Passwords」 (Tom's Guide US、2014年8月6日)(http://www.tomsguide.com/us/google- glasss-can-steal-passwords,news-19283.html) • 「Device that controls triple amputee's hand movement is stolen」 (Stars & Stripes、2014年8月23日)(http://www.stripes.com/news/us/device- that-controls-triple-amputee-s-hand-movement-is-stolen-1.299657)

- 2. Copyright © 2014 Cloud Security Alliance www.cloudsecurityalliance.org サイバー攻撃に起因する重要情報インフラ(CII: Critical Information Infrastructure) の情報漏洩事件が年々増加 *金融、通信、ユーティリティ、公共交通、医療等がCIIに含まれる • 「U.S. utility's control system was hacked, says Homeland Security」 (Reuters、2014年5月20日)(http://www.reuters.com/article/2014/05/21/us- usa-cybercrime-infrastructure-idUSBREA4J10D20140521) • 「U.S. government's nuclear watchdog victim of cyber attacks - report」(Reuters、2014年8月19日) (http://www.reuters.com/article/2014/08/19/usa-nuclear-cybersecurity- idUSL2N0QP1MX20140819) • 「Community Health Systems blames China for recent data breach」 (CSO Online、2014年8月18日) (http://www.csoonline.com/article/2466084/data-protection/community-health- systems-blames-china-for-recent-data-breach.html) • 「More problems emerge on the Community Health Systems network」(CSO Online、2014年8月21日) (http://www.csoonline.com/article/2597389/data-protection/more-problems-emerge- on-the-community-health-systems-network.html)

- 3. Copyright © 2014 Cloud Security Alliance www.cloudsecurityalliance.org データの種類(Variety)/速度(Velocity)からみたビッグデータのマッピング例

- 4. Copyright © 2014 Cloud Security Alliance www.cloudsecurityalliance.org ソーシャルメディア利活用の成熟度とビッグデータの3Vの関係