Informática Contable I

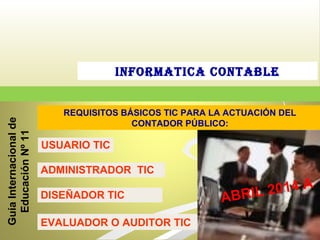

- 1. INFORMATICA CONTABLE ABRIL 2014 A REQUISITOS BÁSICOS TIC PARA LA ACTUACIÓN DEL CONTADOR PÚBLICO: GuíaInternacionalde EducaciónNº11 USUARIO TIC ADMINISTRADOR TIC DISEÑADOR TIC EVALUADOR O AUDITOR TIC

- 2. PRUEBA DE ENTRADAPRUEBA DE ENTRADA CONCEPTUALICE LOS TÉRMINOS SIGUIENTES 1. 1 HARDWARE a) NOTACIÓN BINARIA b) BIT – BYTE c) COMPONENTES FÍSICOS d) CARÁCTER - e) e) DATO f) INFORMACIÓN - g) g) CAMPO h) ENTIDAD – i) ATRIBUTO j) REGISTRO - k) BASE DE DATOS 1.2 SOFTWARE a)SISTEMA OPERATIVO b)LENGUAJE DE BAJO Y ALTO NIVEL c)SOFTWARE HOJAS DE CÁLCULO d)SOFTWARE PROCESADOR DE PALABRAS e)SOFTWARE PROCESADOR DE GRÁFICOS f)SOFTWARE GESTIÓN BASE DE DATOS g)COMPONENTES DE UNA RED h)PROTOCOLOS INTERNACIONALES IP i)TIPOLOGÍA Y TOPOLOGÍA DE LA RED j)INTERNET – INTRANET – EXTRANET k)COMPUTACIÓN EN LA NUBES CLOUD COMPUTING l)TRANSFERENCIAS ELECTRÓNICAS - MONEDERO DIGITAL m)METADATO – DICCIONARIO DE DATOS n)OLAP – MOLAP – ROLAP. BIG DATA o)STR - EXTRACCION DE DATOS - SQL p)ERP – CRM – SCM . CONSUMERIZACION. q)ALMACEN DE DATOS - MINERIA DE DATOS r)NEGOCIOS INTELIGENTES s)COMERCIO ELECTRÓNICO t)WEBINAR – NETWORKING EXPLIQUE LAS ETAPAS DE CICLO DE VIDA DE DESARROLLO DE LOS SISTEMAS CVDS CVDS SEAN & YOURDAN a)Investigación preliminar Factibilidad: Técnica – Económica - Operativa b) Determinación de Requerimientos c) Sistemas Prototipo d) Sistema Final e) Desarrollo del Sistema f) Prueba del sistema g) Puesta en marcha CVDS MODERNO a) Planeamiento b) Análisis c) Diseño d) Implementación e) Soporte. Sistema Lógico Sistema Físico 1.COMPUTACIÓN 2. Sistemas de Información 3.1 Proceso Administrativo 3.2 Control Interno en los Sistemas 4. Análisis de Sistemas 5. Motivación y Creatividad Comportamiento Organizacional 6. Mejoramiento de la Calidad de Información 7. Principios de la Organización del Sistema

- 3. Introducción a la TecnologíaIntroducción a la Tecnología Información y ComunicacionesInformación y Comunicaciones HISTORIA DE LA COMPUTACIONHISTORIA DE LA COMPUTACION Y EL SISTEMA BINARIOY EL SISTEMA BINARIO

- 4. ANTIGÜEDADANTIGÜEDAD El mundo antiguo iniciaba su expansión yEl mundo antiguo iniciaba su expansión y los comerciantes compraban, vendían,los comerciantes compraban, vendían, efectuaban trueques, inventariaban,efectuaban trueques, inventariaban, necesitaban un dispositivo para recogernecesitaban un dispositivo para recoger información y obtener resultados exactos.información y obtener resultados exactos. Uno de los dispositivos mecánicosUno de los dispositivos mecánicos primitivos de cálculos fue elprimitivos de cálculos fue el contador decontador de arenaarena de los egipcios, que consistíade los egipcios, que consistía uunn surco en la arena donde colocabansurco en la arena donde colocaban piedras o guijarros.piedras o guijarros.

- 5. ÁBACOÁBACO Uno de los primerosUno de los primeros dispositivosdispositivos mecánicos paramecánicos para contar fue el ábaco,contar fue el ábaco, cuya historia secuya historia se remonta a lasremonta a las antiguasantiguas civilizaciones griegacivilizaciones griega y romana ,a losy romana ,a los inicios delinicios del almacenamiento dealmacenamiento de datos.datos.

- 6. RELOJ CALCULADORRELOJ CALCULADOR En 1623 la primeraEn 1623 la primera calculadora mecánica fuecalculadora mecánica fue diseñada por Wilhelmdiseñada por Wilhelm Schickard en Alemania.Schickard en Alemania. Llamado "El RelojLlamado "El Reloj Calculador", la máquinaCalculador", la máquina incorporó los logaritmos deincorporó los logaritmos de Napier.Napier. Se comisionó un RelojSe comisionó un Reloj Calculador para JohannesCalculador para Johannes Kepler, el matemáticoKepler, el matemático famoso, pero fue destruidofamoso, pero fue destruido por fuego antes de que sepor fuego antes de que se terminaraterminara..

- 7. LA PASCALINALA PASCALINA Es una de las primerasEs una de las primeras calculadoras mecánicascalculadoras mecánicas El primer uso de laEl primer uso de la Pascalina fue en laPascalina fue en la Hacienda francesa,Hacienda francesa, debido a que Pascaldebido a que Pascal diseñó la Pascalina paradiseñó la Pascalina para ayudar a su padre, queayudar a su padre, que era contador en dichaera contador en dicha entidad.entidad. Debido a ello la PascalinaDebido a ello la Pascalina estaba destinadaestaba destinada básicamente a solucionarbásicamente a solucionar problemas de aritméticaproblemas de aritmética comercial.comercial.

- 8. CALCULADORA LEIBNIZCALCULADORA LEIBNIZ En base a la sumadora de Pascal, en 1671, LeibnitzEn base a la sumadora de Pascal, en 1671, Leibnitz (científico y filósofo alemán) proyectó una máquina(científico y filósofo alemán) proyectó una máquina de multiplicar por medio de sumas sucesivas.de multiplicar por medio de sumas sucesivas. Gottfried Wilhelm Leibnitz empezó a trabajar sobreGottfried Wilhelm Leibnitz empezó a trabajar sobre una máquina que pudiera multiplicar y dividiruna máquina que pudiera multiplicar y dividir directamente.directamente. La primera versión fue terminada en 1694, que fue enLa primera versión fue terminada en 1694, que fue en forma de dispositivo escalonada, y por cierto todavíaforma de dispositivo escalonada, y por cierto todavía se pueden encontrar en muchas calculadorasse pueden encontrar en muchas calculadoras actuales.actuales.

- 9. MAQUINA DIFERENCIALMAQUINA DIFERENCIAL Fue creada por CharlesFue creada por Charles Babbage y podía resolverBabbage y podía resolver logaritmos y funcioneslogaritmos y funciones trigonométricas, sutrigonométricas, su “Artefacto Analítico”, era“Artefacto Analítico”, era capaz de ejecutarcapaz de ejecutar cualquier tipo de cálculoscualquier tipo de cálculos matemáticos.matemáticos.

- 10. CAJA REGISTRADORACAJA REGISTRADORA El 4 de noviembre deEl 4 de noviembre de 1879, el tabernero1879, el tabernero estadounidense James Rittyestadounidense James Ritty inventaba la primera cajainventaba la primera caja registradora.registradora. Era la forma de acabarEra la forma de acabar con el desorden en quecon el desorden en que vivían los negocios devivían los negocios de entonces, cuando se usabaentonces, cuando se usaba un cajón para guardar “losun cajón para guardar “los dineros” del día y ladineros” del día y la contabilidad se hacía acontabilidad se hacía a mano.mano.

- 11. COMPTÓMETROCOMPTÓMETRO La primeraLa primera calculadoracalculadora guiada por teclas,guiada por teclas, fue inventada porfue inventada por Dorr Eugene FeltDorr Eugene Felt Una de lasUna de las primeras máquinasprimeras máquinas prácticas deprácticas de sumar.sumar.

- 12. LEONARDO DA VINCILEONARDO DA VINCI JHON NAPIERJHON NAPIER BLAISE PASCALBLAISE PASCAL GOTTFRIED WILHELM LEIBNITZ Joseph MorseJoseph Morse Charles BabbageCharles Babbage PIONEROS DE LA COMPUTACIÓN Esbozó las ideas para la sumadora mecánica Diseñó un aparato en el año en que ocurrió su Muerte inventando los LOGARITMOS. Inventó la Pascalina que es capaz de sumar y restar varias cantidades. Inventó la calculadora capaz de sumar, restar multiplicar y dividir. Utilizó tarjetas perforadas para registrar datos. Considerado el padre de la computadora. Trato de construir la maquina analítica, utilizando tarjetas perforadas

- 13. Hollerith creo la máquina tabuladora para el censo de 1890 Hollerith, en 1896 fundó la Compañía Tabuladora de Máquinas En 1911 se fusiona con otras dos empresas y se forma la Corporación de Computación Registros y Tabulación. En 1924 esta compañía paso a llamarse International Business Machines (IBM). En 1939 la IBM patrocinó el proyecto para construir la ACSC. ¿CÓMO SE FUNDA LA IBM?¿CÓMO SE FUNDA LA IBM?

- 15. PRIMERAGENERACIONPRIMERAGENERACION 1951-19581951-1958 • Sistemas constituidos por tubos de vacío, desprendían bastante calor y tenían una vida relativamente corta. • Máquinas grandes y pesadas. • Se construye ENIAC de grandes dimensiones (30 TM). • Alto consumo de energía. • Gran posibilidad de fundirse. * Almacenamiento de la datos en tambor magnético interior. * recogía y memorizaba datos y programas. Continuas fallas o interrupciones en el proceso. Requerían sistemas auxiliares de aire acondicionado especial. Programación en lenguaje máquina, consistía en largas cadenas de bits, de ceros y unos, por lo que la programación resultaba larga y compleja. Alto costo. Uso de tarjetas perforadas para entrada de datos y programas. Computadora representativa UNIVAC y utilizada en las elecciones presidenciales de los E.U.A. en 1952. Fabricación industrial. Inició la fabricación de computadoras en serie.

- 16. ENIAC • ENIAC (siglas en inglés de "calculador e integrador numérico electrónico") fue el primer computador digital totalmente electrónico. • Construido en la Universidad de Pensilvania, siguió funcionando hasta 1955. Contenía 18.000 válvulas de vacío, y para programarlo había que cambiar manualmente el cableado. • Fue creado por • John Atanasoff y • Clifford Berry.

- 17. EDVAC 1948

- 18. COLOSSUS • El primer ordenador digital totalmente electrónico. • Fue utilizado por el equipo dirigido por Alan Turing para descodificar los mensajes de radio cifrados de los alemanes. • Fue inventado por Científicos y matemáticos que trabajaban en Bletchley Park, al norte de Londres

- 19. UNIVAC Fue la primera computadora comercial, que disponía de mil palabras de memoria central y podían leer cintas magnéticas, se utilizó para procesar el censo de 1950 en los Estados Unidos.

- 20. FOTO DE TARJETA PERFORADA TELAR DE JACQUARD • Inventado en 1801 y aún en uso, se controlaba por medio de tarjetas perforadas. • Lo inventó el francés Joseph Marie Jacquard. La idea consistía en hacer perforaciones estratégicamente situadas en tarjetas, colocándose estas en secuencia para indicar un diseño específico del tejido. • Babbage aplicó el concepto de tarjeta perforada del telar de Jacquard a su Máquina Analítica

- 21. SEGUNDAGENERACIONSEGUNDAGENERACION 1959-19641959-1964 Transistor como potente principal. El componente principal es un pequeño trozo de semiconductor, y se expone en los llamados circuitos transistorizados. Disminución del tamaño. -Disminución del consumo y de la producción del calor. -Fiabilidad alcanza metas inimaginables. Mayor rapidez, la velocidad de las operaciones ya no se mide en segundos sino en milésimas de segundos. Memoria interna de núcleos de ferrita. Instrumentos de almacenamiento: cintas y discos. Mejoran los dispositivos de entrada y salida, para la mejor lectura de tarjetas perforadas, se disponía de células fotoeléctricas. Introducción de elementos modulares. Aumenta la confiabilidad. Las impresoras aumentan su capacidad de trabajo. Lenguajes de programación más potentes, ensambladores y de alto nivel (fortran, cobol y algol). Aplicaciones comerciales en aumento, para la elaboración de nóminas, facturación y contabilidad, etc.

- 22. IBM 7090

- 23. TERCERATERCERA GENERACIONGENERACION 1964–19751964–1975 Circuito integrado desarrollado en 1958 por Jack Kilbry. Circuito integrado, miniaturización y reunión de centenares de elementos en una placa de silicio (chip). Menor consumo de energía. - Apreciable reducción de espacio. Aumento de fiabilidad y flexibilidad. - Aumenta la capacidad de almacenamiento y se reduce el tiempo de respuestaGeneralización de lenguajes de programación de alto nivel. Compatibilidad para compartir software entre equipos. Computadoras en Serie 360 IBM. Teleproceso: Se instalan terminales remotas, que puedan acceder a la Computadora central para realizar operaciones, extraer o introducir información en Bancos de Datos, etc... Renovación de periféricos. Instrumentación del sistema. Ampliación de aplicaciones: en Procesos Industriales, en la Educación, en el Hogar, Agricultura, Administración, Juegos, etc. La minicomputadora. Multiprogramación: Computadora que pueda procesar varios Programas de manera simultánea. Tiempo Compartido: Uso de una computadora por varios clientes a tiempo compartido, pues el aparato puede discernir entre diversos procesos que realiza simultáneamente

- 25. CUARTAGENERACIONCUARTAGENERACION 1971-19821971-1982 Microprocesador: Desarrollado por Intel Corporation a solicitud de una empresa Japonesa (1971). El Microprocesador: Circuito Integrado que reúne en la placa de Silicio las principales funciones de la Computadora y que va montado en una estructura que facilita las múltiples conexiones con los restantes elementos. Se minimizan los circuitos, aumenta la capacidad de almacenamiento. Reducen el tiempo de respuesta. Gran expansión del uso de las Computadoras. Memorias electrónicas más rápidas. •Sistema de tratamiento de base de datos: el aumento cuantitativo de las bases de datos lleva a crear formas de gestión que faciliten las tareas de consulta y edición. •Lo sistemas de tratamiento de base de datos consisten en un conjunto de elementos de hardware y software interrelacionados que permite un uso sencillo y rápido de la información Generalización de las aplicaciones: innumerables y afectan prácticamente a todos los campos de la actividad humana: Medicina, Hogar, Comercio, Educación, Agricultura, Administración, Diseño, Ingeniería, etc... Multiproceso. Microcomputadora.

- 27. APPLE II APPLE I

- 29. Memoria RAM

- 30. QUINTAGENERACIONQUINTAGENERACION 1982-19891982-1989 Mayor velocidad. Mayor miniaturización de los elementos. Aumenta la capacidad de memoria. Multiprocesador (Procesadores interconectados). Lenguaje Natural. Lenguajes de programación: PROGOL (Programming Logic) y LISP (List Processing). Máquinas activadas por la voz que pueden responder a palabras habladas en diversas lenguas y dialectos. Capacidad de traducción entre lenguajes que permitirá la traducción instantánea de lenguajes hablados y escritos. Elaboración inteligente del saber y número tratamiento de datos. Características de procesamiento similares a las secuencias de procesamiento Humano La Inteligencia Artificial recoge en su seno los siguientes aspectos fundamentales: Los sistemas expertos, el lenguaje natural, la robótica y el reconocimiento de la voz.

- 31. SEXTAGENERACIONSEXTAGENERACION 1990–ALAFECHA1990–ALAFECHA Las computadoras de esta generación cuentan con arquitecturas combinadas Paralelo / Vectorial, con cientos de microprocesadores vectoriales trabajando. Las tecnologías de esta generación ya han sido desarrolla das o están en ese proceso. Algunas de ellas son: inteligencia / artificial distribuida; teoría del caos, sistemas difusos, holografía, transistores ópticos, etcétera. al mismo tiempo; se han creado computadoras capaces de realizar más de un millón de millones de operaciones aritméticas de punto flotante por segundo (teraflops).

- 33. ANTECEDENTES DE LA HISTORIA FECHA MAQUINA INVENTOR 3000 A.C. ABACO POBLADORES DE ASIA 1642 PASCALINA BLAISE PASCAL 1970 PASCALINA MEJORADA GOTTFRIED WILHELM LEIBNIZ 1804 DISEÑO TELAR JOSEPH MARIE JACQUARD 1880 MAQUINA DE REGISTRO UNITARIO HERMAN HOLLERITH SIGLO XIX MAQUINA DIFERENCIAL CHARLES BABBAGE 1939-1945 COLOSSUS CIENTIFICOS Y MATEMATICOS 1949 ENIAC JOHN ATANASOFF Y CLIFFORD BERRY

- 34. SISTEMA BINARIO Es el sistema numéricoEs el sistema numérico que utilizanque utilizan los sistemas informáticoslos sistemas informáticos digitales para almacenardigitales para almacenar los datos y realizarlos datos y realizar operacionesr.operacionesr. Se dice “Binario” a todoSe dice “Binario” a todo aquello que tienen dosaquello que tienen dos partes, dos aspectos, etc.partes, dos aspectos, etc. Utiliza soloUtiliza solo dos cifras,dos cifras, el 0 y el 1el 0 y el 1

- 35. BITBIT Deriva de las dos palabras inglesasDeriva de las dos palabras inglesas ““ BIBInary diginary digiTT” (cifra binaria),” (cifra binaria), y designa a las dos cifras 0 y 1,y designa a las dos cifras 0 y 1, Es la unidad más pequeña de informaciónEs la unidad más pequeña de información Todo número decimal tiene un cierto valor queTodo número decimal tiene un cierto valor que puede ser expresado como número binariopuede ser expresado como número binario • Un bit es una señal electrónica que puede estar encendida (1) o apagada (0). Es la unidad más pequeña de información que utiliza un ordenador. Son necesarios 8 bits para crear un byte. • La mayoría de las veces los bits se utilizan para describir velocidades de transmisión, mientras que los bytes se utilizan para describir capacidad de almacenamiento o memoria.

- 36. SISTEMA DE NUMERACIÓNSISTEMA DE NUMERACIÓN HEXADECIMALHEXADECIMAL Este sistema consta de 16 símbolos dondeEste sistema consta de 16 símbolos donde desde el 0 hasta el 9 son números y del 10desde el 0 hasta el 9 son números y del 10 hasta el 15 son letras.hasta el 15 son letras. La ventaja de este sistema de numeraciónLa ventaja de este sistema de numeración es que se utiliza para convertir directamentees que se utiliza para convertir directamente números binarios de 4 bits. En donde un solonúmeros binarios de 4 bits. En donde un solo dígito hexadecimal puede representar 4dígito hexadecimal puede representar 4 números binarios o 4 bits.números binarios o 4 bits.

- 37. 2233 2222 2211 2200 8 4 2 18 4 2 1 0 0 0 10 0 0 1 0 0 1 00 0 1 0 0 0 1 10 0 1 1 0 1 0 00 1 0 0 0 1 0 10 1 0 1 0 1 1 00 1 1 0 0 1 1 10 1 1 1 1 0 0 01 0 0 0 1 0 0 11 0 0 1 1 0 1 01 0 1 0 1 0 1 11 0 1 1 1 1 0 01 1 0 0 1 1 0 11 1 0 1 1 1 1 01 1 1 0 1 1 1 11 1 1 1 Valor de la posiciónValor de la posición 4 3 2 14 3 2 1 BIBI TT = 1= 1 = 2= 2 = 3= 3 = 4= 4 = 5= 5 = 6= 6 = 7= 7 = 8= 8 = 9= 9 = A= A = B= B = C= C = D= D = E= E = F= F

- 38. BinarioBinario DecimalDecimal HexadecimalHexadecimal 00000000 00 00 00010001 11 11 00100010 22 22 00110011 33 33 01000100 44 44 01010101 55 55 01100110 66 66 01110111 77 77 BinarioBinario DecimalDecimal HexadecimalHexadecimal 10001000 88 88 10011001 99 99 10101010 1010 AA 10111011 1111 BB 11001100 1212 CC 11011101 1313 DD 11101110 1414 EE 11111111 1515 FF

- 39. Se le conoce como Código Interno oSe le conoce como Código Interno o Formato Interno. Es el lugar donde seFormato Interno. Es el lugar donde se almaalmacenacena los caracteres numéricos,los caracteres numéricos, alfabéticos y especiales. Generalmente, elalfabéticos y especiales. Generalmente, el Byte está compuestos por dos dígitosByte está compuestos por dos dígitos hexadecimales, es decir, por ocho (8) bits ohexadecimales, es decir, por ocho (8) bits o posiciones.posiciones. Un BYTE representa 256 símbolos diferentesUn BYTE representa 256 símbolos diferentes.. ¿QUÉ ES UN BYTE?¿QUÉ ES UN BYTE?

- 40. UNIDADES DE MEDIDA DE INFORMACIONUNIDADES DE MEDIDA DE INFORMACION DECIMAL Valor SI 1000 k kilobyte 10002 M Megabyte 10003 G Gigabyte 10004 T Terabyte 10005 P Petabyte 10006 E Exabyte 10007 Z Zettabyte 10008 Y Yottabyte BINARIO Valor IEC JEDEC 1024 Ki Kibibyte K Kilobyte 10242 Mi Mebibyte M Megabyte 10243 Gi Gibibyte G Gigabyte 10244 Ti Tebibyte 10245 Pi Pebibyte 10246 Ei Exbibyte 10247 Zi Zebibyte 10248 Yi Yobibyte

- 41. TRANSFORMACIÓNTRANSFORMACIÓN a. DECIMAL A BINARIOa. DECIMAL A BINARIO Se divide el número entre dos.Se divide el número entre dos. Se escribe el cociente y el residuo.Se escribe el cociente y el residuo. Si el cociente es mayor que uno, se divideSi el cociente es mayor que uno, se divide entre dosentre dos Este proceso se sigue realizando hasta queEste proceso se sigue realizando hasta que el cociente sea indivisible (uno)el cociente sea indivisible (uno) Se cuenta desde el último cociente hasta elSe cuenta desde el último cociente hasta el primero que resultó.primero que resultó.

- 43. b. BINARIO A DECIMALb. BINARIO A DECIMAL Se multiplica cada digito binario por laSe multiplica cada digito binario por la potencia de “2” que le corresponda al BIT ypotencia de “2” que le corresponda al BIT y se suman.se suman. Ejemplo :Ejemplo : 44 33 22 1 01 0 1101011010(2)(2) = 1x2 + 1x2 + 0x2 + 1x2 + 0x2= 1x2 + 1x2 + 0x2 + 1x2 + 0x2 1101011010(2)(2) = 16+8+0+2+0= 16+8+0+2+0 1101011010(2)(2) = 26= 261010

- 44. Operaciones conOperaciones con números binariosnúmeros binarios

- 45. • Las reglas en este sistema son similares al decimal, al existir solo dos números (0 y 1)son mucho másLas reglas en este sistema son similares al decimal, al existir solo dos números (0 y 1)son mucho más simples . Las reglas fundamentales de las cuatro operaciones básicas se resumen en:simples . Las reglas fundamentales de las cuatro operaciones básicas se resumen en: SUMA 0+0=0 0+1=1 1+0=1 1+1=0 (y llevo 1 a la sgte.posición) RESTA 0-0=0 0-1=1 (y resto 1 de la sgte. posición) 1-0=1 1-1=0 MULTIPLICACION 0X0=0 0X1=0 1X0=0 1X1=1 DIVISION 0:0=0 0:1=0 1:0=0 1:1=1

- 46. SUMASUMA La suma de dos números binarios se calculaLa suma de dos números binarios se calcula mediante las mismas reglas que en decimales conmediante las mismas reglas que en decimales con la diferencia que de los dígitos de la suma enla diferencia que de los dígitos de la suma en cualquier posición significativa puede ser 0 ó 1.cualquier posición significativa puede ser 0 ó 1. Las posibles combinaciones al sumar dos bits sonLas posibles combinaciones al sumar dos bits son 0 + 0 = 00 + 0 = 0 0 + 1 = 10 + 1 = 1 1 + 0 = 11 + 0 = 1 1 + 1 = 101 + 1 = 10 Cualquier “lleva” en una posición significativaCualquier “lleva” en una posición significativa dada se usa en la posición significativa superior.dada se usa en la posición significativa superior. 101101101101 sumandosumando ++ 1100111001 sumandosumando suma 1000110 Acarreo o arrastresuma 1000110 Acarreo o arrastre

- 47. Resta de Números BinariosResta de Números Binarios La resta en binario es lo mismo que en decimalLa resta en binario es lo mismo que en decimal Las restas básicas 0-0, 1-0 y 1-1 son evidentes:Las restas básicas 0-0, 1-0 y 1-1 son evidentes: 0 – 0 = 00 – 0 = 0 1 – 0 = 11 – 0 = 1 1 – 1 = 01 – 1 = 0 La resta 0 - 1 se resuelve, igual que en el sistema decimal,La resta 0 - 1 se resuelve, igual que en el sistema decimal, tomando una unidad prestada de la posición siguiente: 10 - 1 = 1tomando una unidad prestada de la posición siguiente: 10 - 1 = 1 y me llevo 1, lo que equivale a decir en decimal, 2 – 1 = 1 . Esay me llevo 1, lo que equivale a decir en decimal, 2 – 1 = 1 . Esa unidad prestada debe devolverse, sumándola, a la posiciónunidad prestada debe devolverse, sumándola, a la posición siguiente. Veamossiguiente. Veamos unun ejemplo:ejemplo: Restamos 17 - 10 = 7Restamos 17 - 10 = 7 1000110001 -01010-01010 ---------------------- 0011100111

- 48. MULTIPLICACIÓNMULTIPLICACIÓN El producto de números binarios es especialmente sencillo, ya que el 0El producto de números binarios es especialmente sencillo, ya que el 0 multiplicado por cualquier número da 0, y el 1 es el elemento neutromultiplicado por cualquier número da 0, y el 1 es el elemento neutro del producto.del producto. Por ejemplo, multipliquemos 10110 por 1001Por ejemplo, multipliquemos 10110 por 1001 1011010110 10011001 1011010110 0000000000 0000000000 1011010110 1100011011000110

- 49. División de números binariosDivisión de números binarios La división en binario esLa división en binario es similar a la decimal, lasimilar a la decimal, la única diferencia es que a laúnica diferencia es que a la hora de hacer las restas,hora de hacer las restas, dentro de la división, estasdentro de la división, estas deben ser realizadas endeben ser realizadas en binariobinario Por ejemplo, vamos aPor ejemplo, vamos a dividirdividir 101010(42):110(6)=111(7)101010(42):110(6)=111(7)

- 50. ¿CLASES DE CÓDIGOS INTERNOS DE¿CLASES DE CÓDIGOS INTERNOS DE COMPUTADOR EXISTEN?COMPUTADOR EXISTEN? CÓDIGO BCD (BCÓDIGO BCD (BIINARY CODE DECIMAL)NARY CODE DECIMAL) Se construye en base a 6 bits.Se construye en base a 6 bits. Facilita la representación hasta de 64 caracteres:Facilita la representación hasta de 64 caracteres: 26 letras, 10 dígitos decimales, 28 caracteres especiales.26 letras, 10 dígitos decimales, 28 caracteres especiales. CÓDIGO EBCDID (EXTENDED BCD INTERCHANGE CODE)CÓDIGO EBCDID (EXTENDED BCD INTERCHANGE CODE) Se usa 8 bits.Se usa 8 bits. Permite representar hasta 256 caracteres diferente.Permite representar hasta 256 caracteres diferente. CODIGO ASCII (AMERICAN STANDARD CODE FORCODIGO ASCII (AMERICAN STANDARD CODE FOR INFORMATION INTERCHANGE)INFORMATION INTERCHANGE) Su codificación se basa en 8 bits, con significadoSu codificación se basa en 8 bits, con significado diferente al EBCDID.diferente al EBCDID.

- 51. Z O N A DIGITO 0000 0001 0010 0011 0100 0101 0110 0111 1000 1001 1000 a b c d e f g h i 1001 j k l m n o p q R 1010 ñ s t u v w x y Z 1100 A B C D E F G H I 1101 j k l M N O P Q R 1110 Ñ S T U V W X Y Z 1111 0 1 2 3 4 5 6 7 8 9

- 53. HARDWAREHARDWARE • En la InformáticaEn la Informática se denominase denomina hardware ohardware o soporte físico alsoporte físico al conjunto deconjunto de elementoselementos materiales quemateriales que componen uncomponen un ordenador.ordenador.

- 54. HARDWAREHARDWARE Hardware tambiHardware tambiéén son losn son los componentes fcomponentes fíísicos de unasicos de una computadoras tales como elcomputadoras tales como el disco duro, CD-ROM,disco duro, CD-ROM, disquetera (floppy), etc...disquetera (floppy), etc... En dicho conjunto se incluyenEn dicho conjunto se incluyen los dispositivos electrlos dispositivos electróónicos ynicos y electromecelectromecáánicos, circuitos,nicos, circuitos, cables , tarjetas, armarios ocables , tarjetas, armarios o cajas, perifcajas, perifééricos de todo tiporicos de todo tipo y otros elementos fy otros elementos fíísicos.sicos.

- 56. DISPOSITIVODISPOSITIVO DEDE ENTRADAENTRADA Son los que envSon los que envííanan informaciinformacióón a la unidad den a la unidad de procesamiento, en cprocesamiento, en cóódigodigo binario.binario. Ejemplos: teclado, el mouse,Ejemplos: teclado, el mouse, lláápizpiz óóptico, tabletaptico, tableta digitalizadora, entrada de voz,digitalizadora, entrada de voz, pantallas sensibles al tacto,pantallas sensibles al tacto, scannerscanner’’s,etcs,etc

- 57. EL TECLADO:EL TECLADO: Un teclado es un perifUn teclado es un periféérico querico que consiste en un sistema de teclas,consiste en un sistema de teclas, que permite introducir datos a unque permite introducir datos a un ordenador o dispositivo digital.ordenador o dispositivo digital. EL MOUSE:EL MOUSE: Dispositivo electrDispositivo electróónico denico de pequepequeñño tamao tamañño, dotado cono, dotado con teclas ,operable con la mano yteclas ,operable con la mano y mediante el cual se pueden darmediante el cual se pueden dar instrucciones al ordenador.instrucciones al ordenador.

- 58. LAPIZ OPTICOLAPIZ OPTICO Dispositivo seDispositivo seññalizador quealizador que se utiliza para dibujar en lase utiliza para dibujar en la pantalla de unapantalla de una computadora.computadora. TABLETATABLETA DIGITALIZADORADIGITALIZADORA Es una superficie de dibujoEs una superficie de dibujo con un medio decon un medio de seseññalizacializacióón que funcionan que funciona como un lcomo un láápiz.piz.

- 59. ENTRADA DE VOZENTRADA DE VOZ (RECONOCIMIENTO(RECONOCIMIENTO DE VOZ).DE VOZ). Convierte la emisiConvierte la emisióón vocaln vocal de una persona en sede una persona en seññalesales digitales . La mayordigitales . La mayoríía dea de estos programas tienen queestos programas tienen que ser entrenados para conocerser entrenados para conocer los comandos que el usuariolos comandos que el usuario da verbalmente.da verbalmente.

- 60. PANTALLAPANTALLA SENSIBLESSENSIBLES AL TACTOAL TACTO Permiten darPermiten dar comandoscomandos presionando lapresionando la pantalla un ejemplopantalla un ejemplo seria las los cajerosseria las los cajeros automautomááticos.ticos.

- 61. SCANNERSCANNER En computaciEn computacióón, unn, un escescááner (scanner) sener (scanner) se utiliza para incorporarutiliza para incorporar imimáágenes a lagenes a la computadora. Es comocomputadora. Es como una copiadora, pero enuna copiadora, pero en lugar de copiar la imagenlugar de copiar la imagen al papel, la copia a laal papel, la copia a la pantalla de lapantalla de la computadora.computadora.

- 62. TARJETA MADRE Es una tarjeta plástica sobre los que están montados los principales componentes del PC. 1.-El procesador. 2.-La memoria RAM. 3.-La memoria ROM. 4.-Las ranuras de expansión. DISPOSITIVOS DE PROCESAMIENTO

- 63. EL PROCESADOR Es el cerebro del PC. Es un chip que ejecuta las instrucciones y procesa los datos con los que trabaja el computadora; también se conoce como CPU(Unidad de Procesamiento Central) LA MEMORIA La memoria es donde el procesador de la computadora encuentra los programas y los datos cuando esta haciendo sus tareas asignadas.

- 64. MEMORIA RAMMEMORIA RAM es un chip en el que el procesador almacena de manera temporales un chip en el que el procesador almacena de manera temporal los datos e instrucciones con los que trabaja.los datos e instrucciones con los que trabaja. El computador para poder funcionar necesita colocar u sistemaEl computador para poder funcionar necesita colocar u sistema operativo, los programas y datos en un lugar en donde lo puedaoperativo, los programas y datos en un lugar en donde lo pueda encontrar de manera inmediata y fencontrar de manera inmediata y fáácil , ascil , asíí que los ubica en unque los ubica en un espacio de almacenamiento temporal que es la memoria RAM.espacio de almacenamiento temporal que es la memoria RAM. MEMORIA ROMMEMORIA ROM Es la que contiene lasEs la que contiene las instruccionesinstrucciones fundamentales para hacerfundamentales para hacer funcionar la computadora,funcionar la computadora, nunca cambia y retiene sununca cambia y retiene su informaciinformacióón , asn , asíí lala computadora reciba o nocomputadora reciba o no corriente elcorriente elééctrica.ctrica.

- 65. RANURA DERANURA DE EXTENSIÓNEXTENSIÓN Son conectores en los que se instalan las tarjetasSon conectores en los que se instalan las tarjetas de expanside expansióón. Estas ranuras se encuentrann. Estas ranuras se encuentran comunicadas con el procesador a travcomunicadas con el procesador a travééss de una avenida electrde una avenida electróónica llamada bus.nica llamada bus. TARJETA MADRETARJETA MADRE ((MOTHERBOARD)MOTHERBOARD) Es una tarjeta plEs una tarjeta pláástica sobre la que eststica sobre la que estáánn montados los principales componentes de la PCmontados los principales componentes de la PC (el procesador , la memoria RAM, la memoria(el procesador , la memoria RAM, la memoria ROM, la tarjeta de sonido, etc.).ROM, la tarjeta de sonido, etc.).

- 66. PRINCIPALES TARJETASPRINCIPALES TARJETAS TARJETA DE EXPANSIONTARJETA DE EXPANSION TARJETA DE SONIDOTARJETA DE SONIDO TARJETA GRAFICATARJETA GRAFICA

- 67. DISPOSITIVOS DE ALMACENAMIENTO SON LOS DISPOSITIVOS QUE SIRVEN PARA ALMACENAR EL SOFTWARE DE LA COMPUTADORA. CPU UNIDAD DE CONTROL UNIDAD ARIT METICA AREA DE ALMACENAMIENTO PRIMARIO MEMORIA PRINCIPAL RAM ALMACENAMIENTO SECUNDARIO o MEMORIA AUXILIAR ALMACENAMIENTO MAGNETICO ALMACENAMIENTO OPTICO UNIDAD LOGICA

- 68. ALMACENAMIENTO PRIMARIO Almacenar los datos intermedios y finales de todas las operaciones aritméticas y lógicas. • ROM - • RAM ALMACENAMIENTO SECUNDARIO Es un medio de almacenamiento definitivo Se puede usar 2 tecnologías para almacenar información: 1.- El Almacenamiento Magnético. 2.- El Almacenamiento Óptico.

- 69. DISPOSITIVOS DE SALIDADISPOSITIVOS DE SALIDA Son los dispositivos queSon los dispositivos que reciben la informacireciben la informacióónn que es procesada por laque es procesada por la computadora y lacomputadora y la reproducen para que seareproducen para que sea perceptible para lasperceptible para las personas.personas. Ejemplo:Ejemplo: Monitor ,Monitor , Impresora,Impresora, Sistema de sonidoSistema de sonido Medios magnéticosMedios magnéticos

- 70. MONITORMONITOR Muestra textos eMuestra textos e imimáágenes quegenes que procesamosprocesamos en elen el computador.computador. IMPRESORAIMPRESORA Dispositivo queDispositivo que convierte la salida deconvierte la salida de la computadora enla computadora en imimáágenes impresasgenes impresas

- 71. REDESREDES

- 72. INTERCONEXIÓN ENTREINTERCONEXIÓN ENTRE SISTEMAS DE INFORMACIÓNSISTEMAS DE INFORMACIÓN BASADOS EN COMPUTADORASBASADOS EN COMPUTADORAS

- 73. Red pública Red que puede usar cualquier persona y no como las redes que están configuradas con clave de acceso personal. Red privada Red que puede usarla solo algunas personas y que están configuradas con clave de acceso personal. Red de área Personal (PAN): Red de computadores usada para la comunicación entre los dispositivos de la computadora (teléfonos incluyendo las ayudantes digitales personales) cerca de una persona Red de área local (LAN) Red que se limita a un área especial relativamente pequeña tal como un cuarto, un solo edificio, una nave, o un avión. Red del área del campus (CAN): Red que conecta dos o más LANs los cuales deben estar conectados en un área geográfica específica tal como un campus de universidad, un complejo industrial o una base militar. Red de área metropolitana (MAN) Red que conecta las redes de un área dos o más locales juntos pero no extiende más allá de los límites de la ciudad inmediata, o del área metropolitana. Red de área amplia (WAN) Red de comunicaciones de datos que cubre un área geográfica relativamente amplia y que utiliza a menudo las instalaciones de TIPOLOGÍADEREDS

- 74. PARTESPARTES 1.- CANALES DE COMUNICACIÓN1.- CANALES DE COMUNICACIÓN 2.- NODO2.- NODO 3.- CABLE3.- CABLE 4.- CONCENTRADORES (HUB)4.- CONCENTRADORES (HUB) 5.- MODEM5.- MODEM 6.- MULTIPLEXOR6.- MULTIPLEXOR 7.- CONECTADORES7.- CONECTADORES 8.- TARHETAS8.- TARHETAS 9.- SERVIDOR9.- SERVIDOR 10.- NOS ( NETWORE OPERATING SYSTEM)10.- NOS ( NETWORE OPERATING SYSTEM)

- 75. COMPONENTES DE HARDWARE EN REDESCOMPONENTES DE HARDWARE EN REDES A)A) EL SERVIDOREL SERVIDOR B)B) ESTACIONES DE TRABAJOESTACIONES DE TRABAJO C)C) INTERFASES DE RED ( NETWORK INTERFACE CARD)INTERFASES DE RED ( NETWORK INTERFACE CARD) D)D) MEDIO DE TRANSMISIÓN(CABLEADO)MEDIO DE TRANSMISIÓN(CABLEADO) SERVIDOR: Un servidor es un ordenador que ejecuta un sistema operativo de red y ofrece servicios de red a las estaciones de trabajo. ESTACIONES DE TRABAJO: Es una PC que se encuentra conectada físicamente al servidor por medio de algún tipo de cable. TARJETAS DE INTERFASES DE RED: Toda computadora que se conecta a una red necesita de una tarjeta de interfaz de red que soporte un esquema de red especifico, como Ethernet, ArcNet o Token Ring. El cable de red se conectara a la parte trasera de la tarjeta. MEDIOS DE TRANSMISIÓN: El sistema de la red esta constituido por el cable utilizado para conectar entre

- 76. COMPONENTES DEL SOFTWARE ENCOMPONENTES DEL SOFTWARE EN REDESREDES A)A) SISTEMA OPERATIVO NETWARESISTEMA OPERATIVO NETWARE B)B) ARCHIVOS DE LA WORKSTATIONARCHIVOS DE LA WORKSTATION SISTEMA OPERATIVO NETWARE: Es una de las plataformas de servicio más fiable para ofrecer acceso seguro y continuado a la red y los recursos de información, sobre todo en cuanto a servidores de archivos. ARCHIVOS DE WORKSTATION: Son archivos de red que proveen el interfase entre las aplicaciones locales y los

- 77. TOPOLOGÍAS DE REDESTOPOLOGÍAS DE REDES HAY TRES FORMAS POSIBLES DE CONEXIÓN :HAY TRES FORMAS POSIBLES DE CONEXIÓN : -Punto a punto -Multipunto -Lógica-Punto a punto -Multipunto -Lógica Punto a punto: Solo hay dos estaciones y los cables que la conectan. Multipunto: Donde dos o más estaciones comparten un solo cable. Lógica: La conexión entre estaciones se puede dar, haya ono conexión física entre ellas

- 79. TOPOLOGIA ANILLO • Tipo de LAN en la que los ordenadores o nodos están enlazados formando un círculo a través de un mismo cable. • Las señales circulan en un solo sentido por el círculo, regenerándose en cada nodo. • En la práctica, la mayoría de las topologías lógicas en anillo son en realidad una topología física en estrella.

- 80. Una topología de bus consiste en que los nodos se unen en serie con cada nodo conectado a un cable largo o bus, formando un único segmento A diferencia del anillo, el bus es pasivo, no se produce regeneración de las señales en cada nodo. Una rotura en cualquier parte del cable causará, normalmente, que el segmento entero pase a ser TOPOLOGIA BUS

- 81. TOPOLOGIA ESTRELLA Lo más usual en ésta topología es que en un extremo del segmento se sitúe un nodo y el otro extremo se termine en una situación central con un concentrador. La principal ventaja de este tipo de red es la fiabilidad, dado que si uno de los segmentos tiene una rotura, afectará sólo al nodo conectado en él. Otros usuarios de los ordenadores de la red continuarán operando como si ese segmento no existiera.

- 82. TOPOLOGIA EN ARBOL A la interconexión de varias subredes en estrella se le conoce con el nom- bre de topología en árbol.

- 83. TOPOLOGÍA MESH:TOPOLOGÍA MESH: Es una combinación de más de una topología, como podría ser un bus combinado con una estrella. Este tipo de topología es común en lugares en donde tenían una red bus y luego la fueron expandiendo en estrella.

- 87. ¿ QUÉ ES EL SOFTWARE?¿ QUÉ ES EL SOFTWARE? ES TODO EL C0NJUNTO DEES TODO EL C0NJUNTO DE INSTRUCCIONES QUE MEDIANTEINSTRUCCIONES QUE MEDIANTE UNA ADECUADA GESTIÓN DE LOSUNA ADECUADA GESTIÓN DE LOS CIRCUITOS LÓGICOS O HARDWARECIRCUITOS LÓGICOS O HARDWARE DE LA COMPUTADORA , PERMITADE LA COMPUTADORA , PERMITA LA RESOLUCIÓN DE PROBLEMAS DELA RESOLUCIÓN DE PROBLEMAS DE TRATAMIENTO DE LATRATAMIENTO DE LA INFORMACIÓN.INFORMACIÓN.

- 88. CLASIFICACIÓN DEL SOFTWARE:CLASIFICACIÓN DEL SOFTWARE: SISTEMAS OPERATIVOSSISTEMAS OPERATIVOS -MULTILATERALES-MULTILATERALES -MONOTAREAS-MONOTAREAS -MONOUSARIO-MONOUSARIO -MULTIUSUARIO-MULTIUSUARIO -SECUANCIA POR LOTES-SECUANCIA POR LOTES -TIEMPO REAL-TIEMPO REAL -TIEMPO COMPARTIDO-TIEMPO COMPARTIDO LENGUAJES DELENGUAJES DE PROGRAMACIÓNPROGRAMACIÓN SOFTWARE DE USOSOFTWARE DE USO GENERALGENERAL SOFTWARE DE APLICACIÓNSOFTWARE DE APLICACIÓN

- 89. OTRA FORMA DE CLASIFICACIÓNOTRA FORMA DE CLASIFICACIÓN:: SOFTWARE DE BASESOFTWARE DE BASE -SISTEMA OPERATIVO-SISTEMA OPERATIVO -SUPERVISOR-SUPERVISOR -TRADUCTORES-TRADUCTORES -ENSAMBLADOR-ENSAMBLADOR -PROGRAMAS DE UTILIDAD-PROGRAMAS DE UTILIDAD SOFTWARE APLICATIVOSOFTWARE APLICATIVO

- 92. ¿Qué es?¿Qué es? Un lenguaje de programación enUn lenguaje de programación en informática , es cualquierinformática , es cualquier lenguaje artificial que puedelenguaje artificial que puede utilizarse para definir unautilizarse para definir una secuencia de instrucciones parasecuencia de instrucciones para su procesamiento por unsu procesamiento por un ordenador o computador .ordenador o computador . Ejemplo:Ejemplo: Fortran , Cobol , RPG, Pascal,Fortran , Cobol , RPG, Pascal, Basic , Fox Pro,Basic , Fox Pro, Visual Basic, Visual Foxpro,Visual Basic, Visual Foxpro, Oracle, Acces, Informix, Abap 4Oracle, Acces, Informix, Abap 4

- 93. Lenguajes de bajo nivel:Lenguajes de bajo nivel: Utilizan códigos muyUtilizan códigos muy cercanos a los de lacercanos a los de la máquina, lo que hacemáquina, lo que hace posible la elaboración deposible la elaboración de programas muy potentesprogramas muy potentes y rápidos, pero son dey rápidos, pero son de difícil aprendizaje.difícil aprendizaje.

- 94. Lenguajes de alto nivel:Lenguajes de alto nivel: El programador escribe suEl programador escribe su programa en alguno de estosprograma en alguno de estos lenguajes (Pascal, Cobol, Basic,lenguajes (Pascal, Cobol, Basic, Fortran, C++ ) medianteFortran, C++ ) mediante secuencias de instrucciones.secuencias de instrucciones. Antes de ejecutar el programaAntes de ejecutar el programa la computadora lo traduce ala computadora lo traduce a código máquina de una sola vezcódigo máquina de una sola vez (lenguajes compiladores) o(lenguajes compiladores) o interpretándolo instrucción porinterpretándolo instrucción por instrucción (lenguajesinstrucción (lenguajes intérpretes).intérpretes). PROGRAMA FUENTE TRADUCTOR Programa Objeto Compilador

- 95. Los lenguajes de alto nivel:Los lenguajes de alto nivel: un programa deun programa de computadora, es unacomputadora, es una colección de instruccionescolección de instrucciones que, al ser ejecutadas porque, al ser ejecutadas por el CPU de una máquina,el CPU de una máquina, llevan a cabo una tarea óllevan a cabo una tarea ó función específicafunción específica..

- 96. VISUAL BASIC – FOX PROVISUAL BASIC – FOX PRO Es un sistema orientado aEs un sistema orientado a objeto para la generaciónobjeto para la generación de Base de Datos y elde Base de Datos y el desarrollo de aplicaciones.desarrollo de aplicaciones. Desde Visual FoxProDesde Visual FoxPro podemos crearpodemos crear Formularios, Base deFormularios, Base de Datos , Informes, Vistas,Datos , Informes, Vistas, Proyectos entre otros.Proyectos entre otros.

- 99. *SOFTWARE DE USO GENERAL*SOFTWARE DE USO GENERAL Ofrece una estructura para un numero de aplicacionesOfrece una estructura para un numero de aplicaciones empresariales, científicas y personales.empresariales, científicas y personales. *SOFTWARE DE APLICACIÓN*SOFTWARE DE APLICACIÓN Es el software diseñado y escrito para realizar unaEs el software diseñado y escrito para realizar una tarea especifica , ya sea personal , o detarea especifica , ya sea personal , o de procesamiento . Aquí se incluyen las bases de datos ,procesamiento . Aquí se incluyen las bases de datos , tratamiento de texto , hojas electrónicas , gráficos ,tratamiento de texto , hojas electrónicas , gráficos , comunicaciones ,etc.comunicaciones ,etc. Ejemplos : Ms-Offices , Excel , Corel Draw,etc.

- 100. HOJAS ELECTRONICAS DEHOJAS ELECTRONICAS DE CALCULOCALCULO Son procesadores de númerosSon procesadores de números tridimensionales .Se pueden creartridimensionales .Se pueden crear hojas de trabajo donde se puedehojas de trabajo donde se puede colocar textos , números o formulascolocar textos , números o formulas en las celdas , obteniendo una hojaen las celdas , obteniendo una hoja contable computarizada.contable computarizada. También se puede crear graficas yTambién se puede crear graficas y tablas para mostrar gráficamentetablas para mostrar gráficamente relaciones entre números . Ejemplo:relaciones entre números . Ejemplo: Ms.Excel , Supercomp.Ms.Excel , Supercomp.

- 103. PROCESADORES DE TEXTOPROCESADORES DE TEXTO Estos permiten hacer cambios yEstos permiten hacer cambios y correcciones con facilidad ,correcciones con facilidad , permiten revisar la ortografía epermiten revisar la ortografía e incluso la gramática de unincluso la gramática de un documento , cambiar la aparienciadocumento , cambiar la apariencia de la letra , agregar gráficos ,de la letra , agregar gráficos , fusionar listas de direcciones confusionar listas de direcciones con cartas con envió de correo encartas con envió de correo en grupo , generar tablas degrupo , generar tablas de contenido , etc. También puedecontenido , etc. También puede usarse para crear cualquier tipousarse para crear cualquier tipo de documento (carta negocio ,de documento (carta negocio , documentos legales )documentos legales ) Ejemplo : Ms-Word, WordEjemplo : Ms-Word, Word perfectperfect

- 106. GRAFICADORESGRAFICADORES Se utilizan para crearSe utilizan para crear ilustraciones desde cero ,ilustraciones desde cero , los usuarios puedenlos usuarios pueden pintar con dispositivospintar con dispositivos electrónicos deelectrónicos de señalamiento en vez deseñalamiento en vez de lápices o brochas .lápices o brochas . Ejemplo .Corel Draw,Ejemplo .Corel Draw, PaintPaint

- 110. COREL – PHOTO - PAINTCOREL – PHOTO - PAINT Es la nueva yEs la nueva y actualizada versiónactualizada versión de diseño digital,de diseño digital, combina tres de loscombina tres de los convencionalesconvencionales programasprogramas utilizadosutilizados..

- 112. MS POWER POINTMS POWER POINT Realizador deRealizador de presentacionespresentaciones electrónicas.electrónicas. Publica y exhibePublica y exhibe informacióninformación valiéndose devaliéndose de diversos medios.diversos medios.

- 115. Proceso de laProceso de la animación 3Danimación 3D

- 116. Hoy en día la animación 3D, es una de las técnicas más empleadas y con mayor auge en la industria cinematográfica y televisiva. En la animación 3D, los elementos, personajes y escenarios se construyen o modelan en 3 dimensiones o ejes. El ordenador y las diferentes herramientas (software) que se utilizan permiten generar toda clase de formas, aplicar todo tipo de características superficiales, efectos especiales. Permitiendo expresar ideas y conceptos de manera gráfica por medio de imágenes en movimiento.

- 118. AUTOCAD - ORCADAUTOCAD - ORCAD Está orientado a laEstá orientado a la producción de planos,producción de planos, empleando para ello losempleando para ello los recursos tradicionales derecursos tradicionales de grafismo en el dibujo, comografismo en el dibujo, como color, grosor de líneas ycolor, grosor de líneas y texturas tramadas.texturas tramadas. Utiliza el concepto deUtiliza el concepto de espacioespacio modelomodelo yy espacio papelespacio papel parapara separar las fases de diseño yseparar las fases de diseño y dibujo en 2D y 3D, de lasdibujo en 2D y 3D, de las específicas para obtenerespecíficas para obtener planos trazados en papel a suplanos trazados en papel a su correspondiente escala.correspondiente escala.

- 126. Ilusión de movimiento en una esquema de sucesión de imágenes. Funciona por: •Intercalación •Animación modela por computadora

- 129. MULTIMEDIAMULTIMEDIA Forma de presentar información que emplea texto, sonido, imágenes, animación y vídeo. Aplicación de multimedia son programas informáticos, que suelen estar almacenado en discos compactos.

- 130. INTERNETINTERNET

- 131. Red de redes Está articulada a muchas redes locales de computadoras. Autopistas de la información Por la red de internet circulan constantemente cantidades increibles de información.

- 132. Nace alrededor de 1960 Como un proyecto en defensa de los Estados Unidos. En los 80 Internet se convirtió en una red de desarrollo científico, especialmente dentro de las comunidades universitarias. Finales de los 90 Se convierte en un auténtico fenómeno social.

- 133. ARPANETARPANET Consistía en generar una red de investigación en los ámbitos militares y científicos. Finalidad Era que un mensaje pudiera llegar a su destino sin que fuera interceptado, sin perder parte de su contenido.

- 134. PAGINA WEBPAGINA WEB Es una cantidad deEs una cantidad de información agrupada,información agrupada, fotos, dibujos, textos,fotos, dibujos, textos, que enganchadosque enganchados entre sí comunican aentre sí comunican a los visitantes unalos visitantes una cantidad de datoscantidad de datos..

- 135. CARACTERÍSTICAS DE UNA PÁGINACARACTERÍSTICAS DE UNA PÁGINA WEBWEB Puede llevar texto, gráficas, fotos, sonidos,Puede llevar texto, gráficas, fotos, sonidos, inclusive videos pequeños.inclusive videos pequeños. Puede ser tambiénPuede ser también interactivos.interactivos. Existe tecnología paraExiste tecnología para efectuar transacciones aefectuar transacciones a través de internet.través de internet. No es estáticaNo es estática

- 136. Casi todos los nombres de los sitios Web comienzan por el ue indica que se trata una página Web en formato ( : // ) URL HTML http •Seguido de las letras características de la Web ( ), •El nombre de la empresa por ejemplo, (IBM) y terminan con el identificador de empresa (.com) o país (.mx). •Es decir, si se conecta con: http://www.ibm.com visitará las páginas de IBM en Estados Unidos. http://www.ibm.com.mx las de IBM México. WWW

- 137. URL (Universal Resource Locator - Localizador Universal de recursos).- Es un método de identificación de documentos o lugares en Internet. Por ejemplo, el URL del Iteso es http://www.iteso.mx

- 138. HTMLHTML (Hipertext Markup Language-(Hipertext Markup Language- Lenguaje de marcas deLenguaje de marcas de hipertexto).hipertexto). Los documentos HTMLLos documentos HTML contienen dos tipos decontienen dos tipos de información: la que se muestrainformación: la que se muestra en la pantalla (texto,en la pantalla (texto, imágenes...) y los códigos (imágenes...) y los códigos (tagstags o etiquetas), transparentes alo etiquetas), transparentes al usuario, que indican cómo seusuario, que indican cómo se debe mostrar esa información.debe mostrar esa información.

- 139. HTTPHTTP Hyper Text Transfer ProtocolHyper Text Transfer Protocol protocolo de transferencia de hipertexto.protocolo de transferencia de hipertexto. Es un protocolo de comunicaciones.Es un protocolo de comunicaciones. Es un lenguaje que permite que lasEs un lenguaje que permite que las computadoras se entiendan entre sí ycomputadoras se entiendan entre sí y puedan enviar y recibir información.puedan enviar y recibir información. Se usa para enviar documentos HTMLSe usa para enviar documentos HTML por Internet.por Internet.

- 140. (WORD WIDE WEB) Este sistema permite a los usuarios el acceso a una gran cantidad de información.

- 141. DIRECCIONES IP Y NOMBRES DEDIRECCIONES IP Y NOMBRES DE DOMINIODOMINIO DIRECCIONES IP:DIRECCIONES IP: GGrupo de números que identificarupo de números que identifica unívocamente a cadaunívocamente a cada computadora en Internet,computadora en Internet, que seque se compone de 4 númeroscompone de 4 números comprendidos entre el 0 y el 255comprendidos entre el 0 y el 255 y separados por puntos.”y separados por puntos.” Ejemplo:Ejemplo: Una dirección IP podría serUna dirección IP podría ser 155.210.13.45155.210.13.45

- 142. • NOMBRES DE DOMINIO:NOMBRES DE DOMINIO: Son la traducción para lasSon la traducción para las personas de las direcciones IP,personas de las direcciones IP, las cuales son útiles solo para laslas cuales son útiles solo para las computadoras.computadoras. Así por ejemploAsí por ejemplo,, yahoo.comyahoo.com es unes un nombre de dominio, es decir sonnombre de dominio, es decir son palabras separadas por puntos,palabras separadas por puntos, estas palabras nos dan idea de laestas palabras nos dan idea de la PC a la que nos estamosPC a la que nos estamos refiriendo.refiriendo.

- 143. Dominios de OrganizacionesDominios de Organizaciones : Comercial (Empresas): Comercial (Empresas) : Instituciones educativas: Instituciones educativas : organizaciones no guberna-: organizaciones no guberna- mentalesmentales : Entidades del gobierno: Entidades del gobierno :: Instalaciones militaresInstalaciones militares :Redes internacionales, servicios:Redes internacionales, servicios NOMENCLATURA USADANOMENCLATURA USADA EN INTERNETEN INTERNET

- 144. Son los códigos que determinan laSon los códigos que determinan la geografía, cada país se representageografía, cada país se representa por dos caracteres de acuerdo alpor dos caracteres de acuerdo al código internacional de los países.código internacional de los países. .cr Costa Rica .cu Cuba .ec Ecuador .es España .fr Francia .gt Guatemala .jp Japón .mx Mexico .uy Uruguay .pe Perú .de Alemania .ar Argentina .au Australia .bo Bolivia .br Brasil .ca Canada .cl Chile .co Colombia DOMINIOS DE PAÍSESDOMINIOS DE PAÍSES

- 146. DefiniciDefinicióón:n: El comercio electrónico seEl comercio electrónico se puede definir comopuede definir como cualquier forma decualquier forma de transacción comercial en latransacción comercial en la que un suministrador proveeque un suministrador provee de bienes o servicios a unde bienes o servicios a un cliente a cambio de un pago,cliente a cambio de un pago, donde ambas partesdonde ambas partes interactúaninteractúan electrónicamente en lugarelectrónicamente en lugar de hacerlo por intercambiode hacerlo por intercambio o contacto físico directoo contacto físico directo..

- 147. En el caso particular delEn el caso particular del comercio electrónico a travéscomercio electrónico a través de Internet, el suministrador yde Internet, el suministrador y el cliente interactúan a travésel cliente interactúan a través de los servicios disponibles ende los servicios disponibles en la red, como la web o el correola red, como la web o el correo electrónico. Los productoselectrónico. Los productos comercializados a través decomercializados a través de Internet pueden ser de todoInternet pueden ser de todo tipo, tales como productostipo, tales como productos físicos (libros,físicos (libros, electrodomésticos, juguetes,electrodomésticos, juguetes, etc.), servicios (viajes,etc.), servicios (viajes, educación a distancia, etc.)educación a distancia, etc.)

- 149. * Para soportar esta nueva* Para soportar esta nueva estructura de comercio,estructura de comercio, se desarrolló la figurase desarrolló la figura de la “tienda electrónicade la “tienda electrónica o virtual”, la cual seo virtual”, la cual se amolda a las necesidadesamolda a las necesidades y al tamaño de caday al tamaño de cada organización.organización.

- 150. Tres tipos de tiendasTres tipos de tiendas Algunas tiendasAlgunas tiendas electrónicas no seelectrónicas no se instalan necesariamenteinstalan necesariamente para vender, pues a ellaspara vender, pues a ellas se accede sólo parase accede sólo para consultar el catálogo deconsultar el catálogo de los productos y servicioslos productos y servicios que pueden adquirirse enque pueden adquirirse en un establecimiento.un establecimiento.

- 151. Por otra parte, sePor otra parte, se encuentran lasencuentran las tiendastiendas tradicionales, quetradicionales, que además ofrecen susademás ofrecen sus servicios o productosservicios o productos en línea.en línea.

- 152. También existe unTambién existe un modelo de tiendamodelo de tienda electrónica, que eselectrónica, que es similar al concepto desimilar al concepto de centro comercial.centro comercial. Agrupa a diversosAgrupa a diversos proveedores, los queproveedores, los que conservan sus propiasconservan sus propias características y secaracterísticas y se encuentran agrupadosencuentran agrupados por categoríaspor categorías..

- 154. El localEl local

- 155. lo que equivale al local flo que equivale al local f íísico en unasico en una tienda virtual es un conjunto detienda virtual es un conjunto de paginas web que se les muestra a lospaginas web que se les muestra a los visitantes desde nuestro servidor web.visitantes desde nuestro servidor web. Para asegurar elPara asegurar el ééxito de nuestra tiendaxito de nuestra tienda la ubicacila ubicacióón de nuestro local y susn de nuestro local y sus condiciones tienen que ser las mejores.condiciones tienen que ser las mejores. Nuestra tienda virtual puede ubicarse enNuestra tienda virtual puede ubicarse en unun ““local propiolocal propio”” lo que quiere decirlo que quiere decir que tendra su propio dominio enque tendra su propio dominio en Internet como por ejemplo :Internet como por ejemplo : http://www.bata.comhttp://www.bata.com

- 157. Así como puede ubicarse también dentro de algunaAsí como puede ubicarse también dentro de alguna galería o centro comercial compartiendo servicio congalería o centro comercial compartiendo servicio con otros comercios como por ejemplo:otros comercios como por ejemplo: wwww.comerciod.com/Bata.wwww.comerciod.com/Bata. Es ya elección del vendedor si ofrece sus productosEs ya elección del vendedor si ofrece sus productos desde su propia “tienda” o alquilar una de un “centrodesde su propia “tienda” o alquilar una de un “centro comercial” depende de la ambición del proyecto;comercial” depende de la ambición del proyecto; como también puede empezarse desde un “centrocomo también puede empezarse desde un “centro comercial" para luego trasladarse a una “tienda”comercial" para luego trasladarse a una “tienda” propia, cada opción presenta sus ventajas epropia, cada opción presenta sus ventajas e inconvenientes. Lo importante es brindar un servicioinconvenientes. Lo importante es brindar un servicio adecuado al visitante o comprador.adecuado al visitante o comprador.

- 159. Las paginas Web que sirvamos a los visitantesLas paginas Web que sirvamos a los visitantes son el escaparate y las estanterías de nuestroson el escaparate y las estanterías de nuestro productos las cuales deben ser acorde con laproductos las cuales deben ser acorde con la imagen que pretende proyectar el negocio asíimagen que pretende proyectar el negocio así como también tiene que resultar de fácil accesocomo también tiene que resultar de fácil acceso al visitante; un error muy común y fácil deal visitante; un error muy común y fácil de cometer es que el diseño grafico de la tienda escometer es que el diseño grafico de la tienda es dejado a terceros, puede resultar muy vistosadejado a terceros, puede resultar muy vistosa pero nos damos con la sorpresa de que el diseñopero nos damos con la sorpresa de que el diseño es totalmente inoperativo para un cliente medioes totalmente inoperativo para un cliente medio que se conecta desde su hogar con un MODEMque se conecta desde su hogar con un MODEM de velocidad media y un ordenador dede velocidad media y un ordenador de capacidades graficas medias.capacidades graficas medias.

- 162. Lo primero que buscaran los visitantes enLo primero que buscaran los visitantes en nuestra “tienda” son los productos onuestra “tienda” son los productos o servicios que ofrecemos.servicios que ofrecemos. Para ello debemos facilitar la compra alPara ello debemos facilitar la compra al cliente la cual debe ser nuestra principalcliente la cual debe ser nuestra principal preocupación; existen muchas soluciones alpreocupación; existen muchas soluciones al respecto como el uso de paginas “catálogosrespecto como el uso de paginas “catálogos de productos” ideal para una tienda masde productos” ideal para una tienda mas profesional o mas ambiciosa.profesional o mas ambiciosa.

- 163. Modelotiendavirtualdemuebles Modelo de catalogo de mueblesModelo de catalogo de muebles

- 164. Así como tambiénAsí como también pueden presentarsepueden presentarse los productos de unalos productos de una forma mas sencillaforma mas sencilla usando paginas Webusando paginas Web estáticas que seestáticas que se modifican cada vezmodifican cada vez que se altera algunaque se altera alguna información sobre elinformación sobre el producto ideal paraproducto ideal para tiendas con pocostiendas con pocos productosproductos.. Modelo de tienda virtual estática

- 166. PROCESO DE VENTAPROCESO DE VENTA

- 167. Los comerciantes sabenLos comerciantes saben que el proceso de laque el proceso de la venta de un producto esventa de un producto es sumamente importantesumamente importante ya que se atiende a unya que se atiende a un potencial comprador ypotencial comprador y se tiene que tener muyse tiene que tener muy en cuenta la atenciónen cuenta la atención que se le da, elque se le da, el recorrido en la tienda,recorrido en la tienda, la actitud del vendedorla actitud del vendedor son factores muyson factores muy influyentes en el animoinfluyentes en el animo del comprador.del comprador.

- 168. El carrito de compra:El carrito de compra: Es el módulo encargado deEs el módulo encargado de "recordar" los productos"recordar" los productos que el cliente ha escogidoque el cliente ha escogido para hacer su pedido,para hacer su pedido, acompaña al cliente duranteacompaña al cliente durante su recorrido por la tienda.su recorrido por la tienda. Además de calcular el montoAdemás de calcular el monto total de la compra, permitetotal de la compra, permite calcular los costos; permitecalcular los costos; permite al cliente también poderal cliente también poder devolver productos que yadevolver productos que ya no desea o también dejar elno desea o también dejar el carrito de comprascarrito de compras abandonado lleno deabandonado lleno de productos, con un solo clic.productos, con un solo clic.

- 169. Formasdepago:Formasdepago: El pago en cualquier acto de comercio esEl pago en cualquier acto de comercio es como lo esencial o como la culminación decomo lo esencial o como la culminación de este acto, pero en el comercio electrónicoeste acto, pero en el comercio electrónico debemos regular los medios de pago por ladebemos regular los medios de pago por la complejidad que estos pueden traercomplejidad que estos pueden traer.. Debemos también darnos cuenta que losDebemos también darnos cuenta que los usuarios los que normalmente necesitan yusuarios los que normalmente necesitan y piden es seguridad, garantía y acreditaciónpiden es seguridad, garantía y acreditación en el momento del pago y sobre todo lasen el momento del pago y sobre todo las partes deben de aceptar la forma de pago apartes deben de aceptar la forma de pago a la que se van a comprometer a realizar.la que se van a comprometer a realizar.

- 170. Los pagos más frecuentes en el comercio electrónico es elLos pagos más frecuentes en el comercio electrónico es el contra reembolso.contra reembolso. También se pueden hacer cargos a tarjetas de crédito o deTambién se pueden hacer cargos a tarjetas de crédito o de debito.debito. Encontramos el pago de tarjetas chip, cybercash y firstEncontramos el pago de tarjetas chip, cybercash y first virtual.virtual. Existen diferentes tipos de pagos :Existen diferentes tipos de pagos : CybercashCybercash VirtualcashVirtualcash DigicashDigicash ChequesCheques Tarjetas de crédito (tarjetas inteligentes o tarjetas chip-Tarjetas de crédito (tarjetas inteligentes o tarjetas chip- Desechable y Recargable).Desechable y Recargable). Contra reembolsoContra reembolso Dinero metalicoDinero metalico

- 174. Es uno de los problemasEs uno de los problemas que una tienda virtualque una tienda virtual enfrenta, la entregaenfrenta, la entrega del material no es tandel material no es tan simple como en unasimple como en una tienda cualquiera; entienda cualquiera; en una “tienda virtual” seuna “tienda virtual” se tiene que hacer llegartiene que hacer llegar la compra hasta lala compra hasta la dirección que nosdirección que nos indique el cliente, enindique el cliente, en perfectas condiciones yperfectas condiciones y lo mas pronto posible; ylo mas pronto posible; y si el negocio virtualsi el negocio virtual vende información puesvende información pues el envió de esta se haceel envió de esta se hace mas sencillomas sencillo

- 175. ¿Qué hay de aquellas tiendas que¿Qué hay de aquellas tiendas que venden productos perecederos?venden productos perecederos? Con solo un pequeñoCon solo un pequeño retraso en la entregaretraso en la entrega puede convertirse enpuede convertirse en algo desagradable paraalgo desagradable para el cliente. Hay riesgosel cliente. Hay riesgos y dificultades ya seay dificultades ya sea por motivos de costo opor motivos de costo o de seguridad, entrede seguridad, entre otros.otros.

- 177. Construir una tienda virtual puede ser un proceso muyConstruir una tienda virtual puede ser un proceso muy sencillo o extremadamente complejo.sencillo o extremadamente complejo. En la primera opción, se puede diseñar una página enEn la primera opción, se puede diseñar una página en donde se muestre el producto y mediante undonde se muestre el producto y mediante un formulario incorporado a la misma, el cliente puedaformulario incorporado a la misma, el cliente pueda imprimir una orden de compra y enviársela a través delimprimir una orden de compra y enviársela a través del viejo fax.viejo fax. También podría incluir un formulario electrónico como losTambién podría incluir un formulario electrónico como los utilizados por Tiendas Urbanas para recibir lasutilizados por Tiendas Urbanas para recibir las suscripciones o feedback y ser enviados a través delsuscripciones o feedback y ser enviados a través del correo electrónico o incluso también por fax.correo electrónico o incluso también por fax. Hay cálculos que dicen que construir una verdaderaHay cálculos que dicen que construir una verdadera tienda virtual puede tener un costo de un millón detienda virtual puede tener un costo de un millón de dólares pero las estadísticas publicadas en nuestradólares pero las estadísticas publicadas en nuestra sección Negocios y Tecnologíasección Negocios y Tecnología (www.tiendasurbanas.com) hablan de un valor cercano(www.tiendasurbanas.com) hablan de un valor cercano a los 300 mil dólares. Por eso, veamos cuales son losa los 300 mil dólares. Por eso, veamos cuales son los principales componentes que una tienda virtual.principales componentes que una tienda virtual.

- 178. COMPONENTES DE UNA TIENDACOMPONENTES DE UNA TIENDA VIRTUALVIRTUAL

- 179. *Carrito de la compra.*Carrito de la compra. *Mecanismo de ofertas y descuentos.*Mecanismo de ofertas y descuentos. *Cálculo automático de costos de envío.*Cálculo automático de costos de envío. *Cálculo automático de impuestos (IVA).*Cálculo automático de impuestos (IVA). *Registro de perfiles de usuario.*Registro de perfiles de usuario. *Informes de ventas.*Informes de ventas. *Estadísticas de acceso.*Estadísticas de acceso. *Envío de Fax.*Envío de Fax. **E-mail integrado.**E-mail integrado. *Enrutamiento de órdenes.*Enrutamiento de órdenes. *Cookies.*Cookies. *Motor de búsqueda inteligente.*Motor de búsqueda inteligente.

- 181. SEGURIDADSEGURIDAD

- 182. La seguridad de un sitioLa seguridad de un sitio electrónico tiene que serelectrónico tiene que ser confiable para que el mismoconfiable para que el mismo tenga éxito.tenga éxito. El índice de personas queEl índice de personas que compran en línea ha crecidocompran en línea ha crecido bastante en los últimos 2bastante en los últimos 2 años. Y esto se debe a laaños. Y esto se debe a la confiabilidad que estánconfiabilidad que están brindando los sitios debrindando los sitios de comercio electrónico.comercio electrónico.

- 183. La seguridad en unLa seguridad en un ambiente de comercioambiente de comercio electrónico involucra laselectrónico involucra las siguientes partes:siguientes partes: Privacidad: que lasPrivacidad: que las transacciones no seantransacciones no sean visualizadas por nadie.visualizadas por nadie. Integridad: que los datosIntegridad: que los datos o transacciones comoo transacciones como números de tarjeta denúmeros de tarjeta de créditos o pedidos nocréditos o pedidos no sean alterados.sean alterados.

- 184. No Repudio: posibilitaNo Repudio: posibilita que el que generó laque el que generó la transacción se hagatransacción se haga responsable de ella, yresponsable de ella, y brinda la posibilidad debrinda la posibilidad de que este no la niegue.que este no la niegue. Autenticación: que losAutenticación: que los que intervienen en laque intervienen en la transacción sean leales ytransacción sean leales y válidas.válidas. Facilidad: que las partesFacilidad: que las partes que intervienen en laque intervienen en la transacción notransacción no encuentren dificultad alencuentren dificultad al hacer la transacción.hacer la transacción.

- 186. Encontrar unEncontrar un producto a menorproducto a menor costo.costo. Realizar mejorRealizar mejor negociación con elnegociación con el vendedor.vendedor. Comodidad en laComodidad en la adquisición deladquisición del bien o producto.bien o producto.

- 187. Elimina obligacionesElimina obligaciones con trabajadores porcon trabajadores por los contratos.los contratos. Costos de losCostos de los distribuidores.distribuidores. Elimina las perdidasElimina las perdidas por mercancía robada.por mercancía robada. Elimina días muertosElimina días muertos por causas de huelga.por causas de huelga. Genera mayoresGenera mayores ganancias por ventaganancias por venta unitaria de ununitaria de un producto.producto.

- 189. Desventajas:Desventajas: Cercanía entre elCercanía entre el vendedor y el compradorvendedor y el comprador para proceder con unapara proceder con una queja del producto.queja del producto. Cobro o poder hacerCobro o poder hacer valida la garantía delvalida la garantía del productoproducto comercializado.comercializado.

- 190. Se pierde la capacidad deSe pierde la capacidad de visualización del productovisualización del producto en comercialización oen comercialización o Menor comunicación entreMenor comunicación entre vendedor y consumidor.vendedor y consumidor. HackersHackers CrackersCrackers

- 191. HOSTING OHOSTING O COLOCACIÓN DECOLOCACIÓN DE LA PAGINALA PAGINA

- 192. Hosting es una palabra delHosting es una palabra del Ingles que quiere decirIngles que quiere decir dar hospedar o alojar.dar hospedar o alojar. Aplicado al Internet,Aplicado al Internet, significa poner una paginasignifica poner una pagina Web en un servidor deWeb en un servidor de Internet para que ellaInternet para que ella pueda ser vista enpueda ser vista en cualquier lugar del mundocualquier lugar del mundo entero con acceso alentero con acceso al Internet.Internet.

- 193. DELITOS “ON LINE”DELITOS “ON LINE”

- 194. La Organización de NacionesLa Organización de Naciones Unidas (ONU) reconocen losUnidas (ONU) reconocen los siguientes tipos de delitossiguientes tipos de delitos informáticos:informáticos: Fraudes cometidos medianteFraudes cometidos mediante manipulación demanipulación de computadoras.computadoras. Manipulación de los datos deManipulación de los datos de entrada.entrada. Daños o modificaciones deDaños o modificaciones de programas o datosprogramas o datos computarizados.computarizados.

- 196. ScamScam :: El Scam es la captación de personas porEl Scam es la captación de personas por medio de correos electrónicos, chats, irc, etc...medio de correos electrónicos, chats, irc, etc... donde empresas ficticias le ofrecen trabajardonde empresas ficticias le ofrecen trabajar cómodamente desde casa y cobrando unoscómodamente desde casa y cobrando unos beneficios muy altos. Sin saberlo, la víctimabeneficios muy altos. Sin saberlo, la víctima esta blanqueando dinero obtenido por medio delesta blanqueando dinero obtenido por medio del phishing (procedente de estafas bancarias).phishing (procedente de estafas bancarias).

- 197. Bomba lógicaBomba lógica,, programa informático que seprograma informático que se instala en un ordenador y permanece ocultoinstala en un ordenador y permanece oculto hasta cumplirse una o más condicioneshasta cumplirse una o más condiciones preprogramadas para entonces ejecutarpreprogramadas para entonces ejecutar una acción como por ejemplouna acción como por ejemplo Borrar laBorrar la información del disco duro, mostrarinformación del disco duro, mostrar un mensajeun mensaje.. No existen usos legales de lasNo existen usos legales de las bombas de tiempo o de bombas lógicas solobombas de tiempo o de bombas lógicas solo usos ilegales como dañar computadoras deusos ilegales como dañar computadoras de otrosotros..

- 198. El pharmingEl pharming es una nueva amenaza, máses una nueva amenaza, más sofisticada y peligrosa, que consiste en manipularsofisticada y peligrosa, que consiste en manipular las direcciones DNS (Domain Name Server) quelas direcciones DNS (Domain Name Server) que utiliza el usuario. Los servidores DNS son losutiliza el usuario. Los servidores DNS son los encargados de conducir a los usuarios a la páginaencargados de conducir a los usuarios a la página que desean ver. Pero a través de esta acción, losque desean ver. Pero a través de esta acción, los ladrones de datos consiguen que las páginasladrones de datos consiguen que las páginas visitadas no se correspondan con las auténticas,visitadas no se correspondan con las auténticas, sino con otras creadas para recabar datossino con otras creadas para recabar datos confidenciales, sobre todo relacionadas con laconfidenciales, sobre todo relacionadas con la banca online.banca online.

- 199. El phishingEl phishing es una modalidad de estafa con el objetivo dees una modalidad de estafa con el objetivo de intentar obtener de un usuario sus datos, claves, cuentasintentar obtener de un usuario sus datos, claves, cuentas bancarias, números de tarjeta de crédito, identidades,bancarias, números de tarjeta de crédito, identidades, etc. Resumiendo "todos los datos posibles" para luego seretc. Resumiendo "todos los datos posibles" para luego ser usados de forma fraudulenta. Se puede resumir de formausados de forma fraudulenta. Se puede resumir de forma fácil, engañando al posible estafado, suplantando la imagenfácil, engañando al posible estafado, suplantando la imagen de una empresa o entidad publica", de esta manera hacende una empresa o entidad publica", de esta manera hacen "creer" a la posible víctima que realmente los datos"creer" a la posible víctima que realmente los datos solicitados proceden del sitio "Oficial" cuando en realidadsolicitados proceden del sitio "Oficial" cuando en realidad no lo es.no lo es.

- 200. EN EL PERÚEN EL PERÚ

- 201. Ley Nº 27309Ley que incorpora los delitos informáticos al código penal titulo V, CAPITULO X

- 202. ArtículoArtículo 207º-A207º-A El que utiliza o ingresaEl que utiliza o ingresa indebidamente a una base de datos,indebidamente a una base de datos, sistema o red de computadoras osistema o red de computadoras o cualquier parte de la misma, paracualquier parte de la misma, para diseñar, ejecutar o alterar undiseñar, ejecutar o alterar un esquema u otro similar, o paraesquema u otro similar, o para interferir, interceptar, acceder ointerferir, interceptar, acceder o copiar información en tránsito ocopiar información en tránsito o contenida en una base de datos,contenida en una base de datos, será reprimido con pena privativaserá reprimido con pena privativa de libertad no mayor de dos años ode libertad no mayor de dos años o con prestación de servicioscon prestación de servicios comunitarios de cincuentidos acomunitarios de cincuentidos a ciento cuatro jornadas.ciento cuatro jornadas. Si el agente actuó con el fin deSi el agente actuó con el fin de obtener un beneficio económico,obtener un beneficio económico, será reprimido con pena privativaserá reprimido con pena privativa de libertad no mayor de tres años ode libertad no mayor de tres años o con prestación de servicioscon prestación de servicios comunitarios no menor de cientocomunitarios no menor de ciento cuatro jornadas.cuatro jornadas.

- 203. Artículo 207º-BArtículo 207º-B.-.- El que utiliza, ingresa o interfiereEl que utiliza, ingresa o interfiere indebidamente una base de datos, sistema, red oindebidamente una base de datos, sistema, red o programa de computadoras o cualquier parte de laprograma de computadoras o cualquier parte de la misma con el fin de alterarlos, dañarlos o destruirlos,misma con el fin de alterarlos, dañarlos o destruirlos, será reprimido con pena privativa de libertad no menorserá reprimido con pena privativa de libertad no menor de tres ni mayor de cinco años y con setenta a noventade tres ni mayor de cinco años y con setenta a noventa días multa.días multa. Artículo 207º-C.-Artículo 207º-C.- En los casos de los Artículos 207º-AEn los casos de los Artículos 207º-A y 207º-B, la pena será privativa de libertad no menory 207º-B, la pena será privativa de libertad no menor de cinco ni mayor de siete años, cuando:de cinco ni mayor de siete años, cuando: El agente accede a una base de datos, sistema o red deEl agente accede a una base de datos, sistema o red de computadora, haciendo uso de información privilegiada,computadora, haciendo uso de información privilegiada, obtenida en función a su cargo.obtenida en función a su cargo. El agente pone en peligro la seguridad nacional.El agente pone en peligro la seguridad nacional.

- 205. VIRUSVIRUS INFORMATICOINFORMATICOUn virus informático es un programa que seUn virus informático es un programa que se copia automáticamente y que tiene porcopia automáticamente y que tiene por objeto alterar el normal funcionamiento de laobjeto alterar el normal funcionamiento de la computadora, sin el permiso o elcomputadora, sin el permiso o el conocimiento del usuario. Aunqueconocimiento del usuario. Aunque popularmente se incluye al "malware" dentropopularmente se incluye al "malware" dentro de los virus, en el sentido estricto de estade los virus, en el sentido estricto de esta ciencia los virus son programas que seciencia los virus son programas que se replican y ejecutan por sí mismos. Los virus,replican y ejecutan por sí mismos. Los virus, habitualmente, reemplazan archivoshabitualmente, reemplazan archivos ejecutables por otros infectados con elejecutables por otros infectados con el código de este. Los virus pueden destruir, decódigo de este. Los virus pueden destruir, de manera intencionada, los datosmanera intencionada, los datos almacenados en un ordenador.almacenados en un ordenador.

- 206. AntecedentesAntecedentes El primer virus que atacó aEl primer virus que atacó a una máquinauna máquina IBM Serie 360IBM Serie 360 (y reconocido como tal),(y reconocido como tal), fue llamado Creeper,fue llamado Creeper, creado en 1972 porcreado en 1972 por RobertRobert Thomas MorrisThomas Morris. Este. Este programa emitíaprograma emitía periódicamente en laperiódicamente en la pantalla el mensaje: "I'm apantalla el mensaje: "I'm a creeper... catch me if youcreeper... catch me if you can!"can!" (soy una enredadera,(soy una enredadera, agárrenme si pueden)agárrenme si pueden). Para. Para eliminar este problema seeliminar este problema se creó el primer programacreó el primer programa antivirus denominadoantivirus denominado ReaperReaper (segadora).(segadora).

- 207. El funcionamiento de un virus informático esEl funcionamiento de un virus informático es conceptualmente simple. Se ejecuta unconceptualmente simple. Se ejecuta un programa que está infectado, en la mayoríaprograma que está infectado, en la mayoría de las ocasiones, por desconocimiento delde las ocasiones, por desconocimiento del usuario. El código del virus queda residenteusuario. El código del virus queda residente (alojado) en la memoria RAM de la(alojado) en la memoria RAM de la computadora, aun cuando el programa quecomputadora, aun cuando el programa que lo contenía haya terminado de ejecutarse. Ello contenía haya terminado de ejecutarse. El virus toma entonces el control de los serviciosvirus toma entonces el control de los servicios básicos del sistema operativo. Finalmente sebásicos del sistema operativo. Finalmente se añade el código del virus al del programaañade el código del virus al del programa infectado y se graba en disco, con lo cual elinfectado y se graba en disco, con lo cual el proceso de replicado se completaproceso de replicado se completa

- 208. Clasificación de virusClasificación de virus • Aquellos que infectan archivos,Aquellos que infectan archivos, se clasifican en:se clasifican en: – Virus de acción directaVirus de acción directa. Cuando se ejecutan,. Cuando se ejecutan, infectan a otros programas.infectan a otros programas. – Virus residentesVirus residentes.. Al ser ejecutados, se instalan enAl ser ejecutados, se instalan en la memoria de la computadora. Infectan a losla memoria de la computadora. Infectan a los demás programas a medida que se accede además programas a medida que se accede a ellos. Por ejemplo, al ser ejecutados.ellos. Por ejemplo, al ser ejecutados. • Los que infectan el sector de arranque.Los que infectan el sector de arranque. El sectorEl sector de arranque es lo primero que lee el ordenadorde arranque es lo primero que lee el ordenador cuando es encendido. Estos virus residen en lacuando es encendido. Estos virus residen en la memoria.memoria.