Eset infografia-reporte-seguridad-br

•

0 j'aime•165 vues

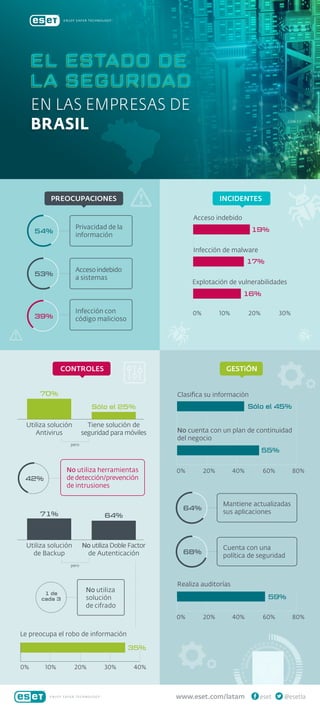

El documento presenta los resultados de una encuesta sobre el estado de la seguridad en las empresas de Brasil. Muestra que el 42% de las empresas no utilizan herramientas de detección o prevención de intrusiones, mientras que el 71% usa soluciones de backup y el 70% tiene soluciones antivirus. Sin embargo, sólo el 25% usa soluciones de cifrado y el 64% no usa autenticación de doble factor.

Signaler

Partager

Signaler

Partager

Télécharger pour lire hors ligne

Recommandé

Contenu connexe

Tendances (16)

Similaire à Eset infografia-reporte-seguridad-br

Similaire à Eset infografia-reporte-seguridad-br (8)

Estado de la seguridad en las grandes empresas de Latinoamérica

Estado de la seguridad en las grandes empresas de Latinoamérica

Estado de la Seguridad en las PyMEs de Latinoamérica

Estado de la Seguridad en las PyMEs de Latinoamérica

El estado de la seguridad de las empresas en México

El estado de la seguridad de las empresas en México

Plus de ESET Latinoamérica

Plus de ESET Latinoamérica (20)

Dernier

Dernier (11)

PROYECTO FINAL. Tutorial para publicar en SlideShare.pptx

PROYECTO FINAL. Tutorial para publicar en SlideShare.pptx

Refrigerador_Inverter_Samsung_Curso_y_Manual_de_Servicio_Español.pdf

Refrigerador_Inverter_Samsung_Curso_y_Manual_de_Servicio_Español.pdf

EL CICLO PRÁCTICO DE UN MOTOR DE CUATRO TIEMPOS.pptx

EL CICLO PRÁCTICO DE UN MOTOR DE CUATRO TIEMPOS.pptx

How to use Redis with MuleSoft. A quick start presentation.

How to use Redis with MuleSoft. A quick start presentation.

Resistencia extrema al cobre por un consorcio bacteriano conformado por Sulfo...

Resistencia extrema al cobre por un consorcio bacteriano conformado por Sulfo...

Avances tecnológicos del siglo XXI y ejemplos de estos

Avances tecnológicos del siglo XXI y ejemplos de estos

Eset infografia-reporte-seguridad-br

- 1. No utiliza herramientas de detección/prevención de intrusiones 42% PREOCUPACIONES INCIDENTES CONTROLES GESTiÓN 0% 10% 20% 30% Acceso indebido Infección de malware Explotación de vulnerabilidades 17% 16% 19% Utiliza solución Antivirus 70% Tiene solución de seguridad para móviles pero pero Sólo el 25% No utiliza solución de cifrado 1 de cada 3 Utiliza solución de Backup 71% No utiliza Doble Factor de Autenticación 64% 0% 10% 20% 30% 40% 35% Le preocupa el robo de información Privacidad de la información 54% 53% 39% Accesoindebido a sistemas Infección con código malicioso 64% 0% 20% 40% 60% 80% Clasifica su información No cuenta con un plan de continuidad del negocio Mantiene actualizadas sus aplicaciones Sólo el 45% 55% 0% 20% 40% 60% 80% Realiza auditorías 59% 68% Cuenta con una política de seguridad EN LAS EMPRESAS DE BRASIL EL ESTADO DE LA SEGURIDAD www.eset.com/latam @esetlaeset