Contenu connexe

Similaire à Smau 2010 bologna serraino

Similaire à Smau 2010 bologna serraino (20)

Smau 2010 bologna serraino

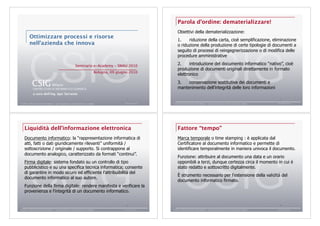

- 1. Parola d’ordine: dematerializzare!

Obiettivi della dematerializzazione:

Ottimizzare processi e risorse

1. riduzione della carta, cioè semplificazione, eliminazione

nell’azienda che innova

o riduzione della produzione di certe tipologie di documenti a

seguito di processi di reingegnerizzazione o di modifica delle

procedure amministrative

Seminario e-Academy - SMAU 2010

2. introduzione del documento informatico “nativo”, cioè

produzione di documenti originali direttamente in formato

Bologna, 09 giugno 2010

elettronico

CSIG Milano

CENTRO STUDI DI INFORMATICA GIURIDICA

3. conservazione sostitutiva dei documenti e

mantenimento dell’integrità delle loro informazioni

a cura dell’Ing. Igor Serraino

1

2

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

Liquidità dell’informazione elettronica

Fattore “tempo”

Documento informatico: la “rappresentazione informatica di Marca temporale o time stamping : è applicata dal

atti, fatti o dati giuridicamente rilevanti” uniformità / Certificatore al documento informatico e permette di

sottoscrizione / originale / supporto. Si contrappone al identificare temporalmente in maniera univoca il documento.

documento analogico, caratterizzato da formati “continui”.

Funzione: attribuire al documento una data e un orario

Firma digitale: sistema fondato su un controllo di tipo opponibili a terzi, dunque certezza circa il momento in cui è

pubblicistico e su una specifica tecnica informatica; consente stato redatto e sottoscritto digitalmente.

di garantire in modo sicuro ed efficiente l’attribuibilità del

È strumento necessario per l'estensione della validità del

documento informatico al suo autore.

documento informatico firmato.

Funzione della firma digitale: rendere manifesta e verificare la

provenienza e l'integrità di un documento informatico.

3

4

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

- 2. L’importanza della conservazione

La fatturazione digitale in azienda

L’obiettivo da perseguire è quello di identificare una tecnica

sostitutiva alla conservazione cartacea Costituisce un buon punto di avvio per il processo di

digitalizzazione delle informazioni

Le tecniche utilizzate devono rispettare canoni informatici ben

definiti, finalizzati a rendere inalterabile il contenuto digitale E’ spesso percepita come fondamentale per la riduzione dei

del documento costi fissi di gestione contabilità

Gli obiettivi sono raggiunti anche grazie ad una adeguata Il processo può ora contare su un quadro normativo maturo e

formazione, a partire dal Responsabile della conservazione ragionevolmente completo, nonostante necessiti ancora di

fino ad arrivare agli addetti al trattamento integrazioni per risolvere ambiguità operative

Trova complementi ideali nella Conservazione Sostitutiva e

nella Posta Elettronica Certificata

5

6

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

Come funziona

Validità giuridica (documenti digitali)

! Predisposizione in un formato

FATTURA

immodificabile non contenente macro

istruzioni né codice eseguibile

Affinché l'operazione risulti giuridicamente valida:

ELETTRONICA ! Apposizione del riferimento temporale e

della firma qualificata • il cliente deve aver espresso il proprio consenso ad operare

in regime di fatturazione elettronica;

• la fattura deve essere immodificabile;

• ogni fattura deve contenere un riferimento temporale;

… consegnata o … trasmessa con strumenti … trasmessa per via elettronica con il consenso del

spedita su carta elettronici senza consenso destinatario (mail tradizionale o PEC)

del destinatario

• ad ogni fattura deve essere apposta la firma elettronica

qualificata del mittente;

Emittente e destinatario DEVONO conservarla in formato

elettronico

! L’ emittente PUÒ conservarla in formato elettronico Conservazione della fattura entro 15 giorni, nella medesima

! Il destinatario DEVE (stamparla e) conservarla su carta

forma della sua emissione

7

8

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

- 3. Validità giuridica (documenti analogici)

La firma digitale: dettagli

In questo caso si tratta di operazioni di riversamento su • La firma digitale, o firma elettronica qualificata, basata sulla

supporto digitale di immagini di fatture acquisite in copia dal tecnologia della crittografia a chiavi asimmetriche, è un

documento analogico sistema di autenticazione di documenti digitali analogo alla

firma autografa su carta.

• Giuridicamente e’ equiparabile alla firma autografa

Il termine corretto, in tal caso, è FATTURAZIONE

TELEMATICA. • La titolarità della firma digitale è garantita dai "certificatori"

• Soggetti con particolari requisiti di onorabilità, accreditati

Anche per la conservazione di questa tipologia di documenti presso il Centro Nazionale per l'Informatica nella Pubblica

Amministrazione (CNIPA), che tengono registri delle chiavi

di fatturazione è richiesta la firma digitale (in questo caso può

pubbliche, presso i quali è possibile verificare la titolarità del

essere anche quella del Resp. della conservazione) e

firmatario di un documento elettronico.

l’apposizione di una marca temporale

9

10

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

La firma digitale a chiavi asimmetriche (I)

La firma digitale a chiavi asimmetriche (II)

Ottenuta l’impronta del

1

2

1001010000101

Doc di

fatturazione

1

2

documento

1001010000101

Doc di 01001010101010 01001010101010

fatturazione 110101010101 110101010101

1010100100001 1001010000101

1010100100001

01001010101010

Hashing: creazione dell’impronta del file 110101010101

Decrypting: l’utente decifra la firma del documento con

1010100100001

la chiave pubblica del mittente

Doc di

fatturazione

3

Public key

3

L’impronta e’ passata alla smartcard per la

1001010000101

01001010101010

5

crittografia con la CHIAVE PRIVATA del

sottoscrittore.

Nel chip della smartcard e’ contenuto il

110101010101 certificato della CA

1010100100001

Public key Confronto tra l’impronta ottenuta e quella ricavata

eseguendo l’hashing sul documento originale.

Se coincidono, documento OK.

1001010000101

4

01001010101010

Il documento informatico risultante e’ 110101010101

1010100100001

costituito da tre parti

Impronta ora crittografata con la private key (firma) 11

12

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

- 4. Emissione e invio della fattura digitale

PEC – Posta Elettronica Certificata

Il soggetto che decide di emettere fatture elettroniche, deve assumere • Modalità di invio digitale equiparabile alla raccomandata postale con ricevuta

precedentemente il consenso del cliente per l’emissione delle fatture in tale di ritorno

modalità

• E’ il gestore che si occupa dell’iter di invio

La fattura elettronica si considera emessa nel momento della trasmissione del • I gestori accreditati dal CNIPA sono gli UNICI riconosciuti come giuridicamente

documento digitale al destinatario, in formato elettronico. validi

• Al momento dell’invio, il gestore (del mittente) invia al mittente un messaggio

di corretto (o mancato) invio

articolo 45, comma 2, del dlgs. n. 82 del 2005: “il documento informatico

trasmesso per via telematica si intende spedito dal mittente se inviato al proprio • l momento della ricezione, ovvero del deposito della mail nella casella di

A

gestore, e si intende consegnato al destinatario se reso disponibile all’indirizzo inoltro, il gestore (del destinatario) invia al destinatario una ricevuta di

elettronico da questi dichiarato, nella casella di posta elettronica del destinatario consegna e un timestamp

messa a disposizione dal gestore”

• Il/i gestore/i tengono traccia di tutte le ricevute, offrendo in tal modo la

possibilità di ricostruire ogni invio

Risulta dunque fondamentale dotarsi di sistemi di invio PEC

13

14

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

Considerazioni sulla normativa PEC

Conservazione digitale dei documenti

• La Legge del 28 gennaio 2009, n. 2 ha reso obbligatoria la PEC per imprese o

Due modalità di conservazione ai fini tributari:

professionisti

• conservazione dei documenti informatici rilevanti ai fini delle

• Nella normativa è specificata l’obbligatorietà della PEC “o analogo indirizzo di posta disposizioni tributarie (art. 3 comma 1 e 2 d.m. 23 gennaio

elettronica basato su tecnologie che certifichino data e ora dell’invio e della ricezione delle

comunicazioni e l’integrità del contenuto delle stesse, garantendo l’interoperabilità con analoghi 2004 )

sistemi internazionali”

• Tempi di adeguamento: tre anni dall’entrata in vigore del decreto per le

• conservazione digitale delle scritture contabili e dei

società ed un anno per i professionisti documenti analogici rilevanti ai fini tributari (art. 4 d.m. 23

• ubbi interpretativi:

D gennaio 2004 )

• ual è l’alternativa alla PEC?

Q Il citato decreto non si applica alle scritture e ai documenti

• EC e indirizzi non PEC non sono interoperabili e/o interscambiabili!

P rilevanti ai fini delle disposizioni tributarie nel settore

• a P.A. è obbligato all’utilizzo della PEC. Perché fornire una alternativa

L doganale, delle accise e delle imposte di consumo di

allora? competenza dell'Agenzia delle dogane

15

16

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

- 5. Complessità

Conservazione sostitutiva: key points

La validità giuridico-tributaria del documento è assicurata solo • eve essere presente una figura professionale nominata

D

se il processo di conservazione viene effettuato: Responsabile della Conservazione.

• secondo le modalità previste dalla normativa • e fatture devono essere archiviate con cadenza almeno

L

• entro termini di chiusura obbligatori quindicinale dalla data di emissione (circolare n.45/E

dell’Agenzia delle entrate).

Necessità dunque di:

• e fatture (o i lotti) devono essere dotate di firma digitale

L

- monitorare costantemente l’evoluzione della normativa, ed (dell’emittente) e della marca temporale.

in particolare quella tributaria sia nazionale che a livello

comunitario • el caso di fatturazione telematica è possibile tradurre in

N

digitale i documenti tramite acquisizione della relativa

- gestire nel tempo i rapporti con l’amministrazione finanziaria immagine: in questo caso la firma può essere anche quella

per ispezioni, accessi, verifiche del Resp. della conservazione.

17

18

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

Apposizione del timestamp: un esempio

Validità giuridica (esibizione)

Doc di

«Le fatture elettroniche trasmesse o ricevute in forma elettronica sono

fatturazione 1001010000101

01001010101010

archiviate nella stessa forma. Le fatture elettroniche consegnate o spedite in

1001010000101

110101010101

1010100100001

.p7m copia sotto forma cartacea possono essere archiviate in forma elettronica. Il

01001010101010 luogo di archiviazione delle stesse può essere situato in un altro Stato, a

condizione che con lo stesso esista uno strumento giuridico che disciplini la

110101010101

1010100100001

2. Generazione dell’impronta (hash)

del file firmato reciproca assistenza.

Public key

Il soggetto passivo, residente o domiciliato nel territorio dello Stato assicura, per

finalità di controllo, l'accesso automatizzato all'archivio e che tutti i documenti

1. Produzione del doc firmato 1001010000101 ed i dati in esso contenuti, ivi compresi i certificati destinati a garantire

digitalmente 01001010101010

110101010101 l'autenticità dell'origine e l'integrità delle fatture emesse in formato elettronico,

.m7m 1010100100001

di cui all'art. 21, comma 3, siano stampabili e trasferibili su altro supporto

informatico.»

3. Invio del file di hash a una

Time Stamp Authority che appone l’ora

esatta e la propria firma digitale

Decreto Legislativo 20 febbraio 2004, n. 52

Rif. art.1 primo comma lettera m) del D.M. del 23 gennaio 2004

19

20

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

- 6. Fattura elettronica: quadro di sintesi

Prassi

D.lgs. n. 52 del 20 febbraio 2004 di recepimento della direttiva 2001/115/CE Circolare 36/e del 6 dicembre 2006 dell’Agenzia delle Entrate

(modifiche agli art. 21, 39, 52 del d.p.r. 633/1972)

Circolare 45/e del 19 ottobre 2005 dell’Agenzia delle Entrate

Delibera CNIPA n. 11 del 19 febbraio 2004 (regole tecniche riproduzione e

conservazione: documento informatico come “principale”) Circolare 5/d del 25 gennaio 2005 dell’Agenzia delle Dogane

D.M. 23 gennaio 2004 (modalità di conservazione dei documenti informatici ed Linee guida per l’utilizzo della firma digitale CNIPA maggio 2004

alla loro riproduzione in diversi tipi di supporto)

D.M. 9 dicembre 2004 (comunicazione di emissione di fatture da parte di terzi Circ. 33/03 del Ministero del Lavoro e delle Politiche Sociali

residenti in paesi senza reciproca assistenza Iva)

Risoluzione n. 260 del 23 giugno 2008

Codice delle pubbliche amministrazioni digitali: D.lgs. 82/2005 in vigore dal 1

gennaio 2006 (aggiornamento con disposizioni correttive Decreto legislativo 4 Risoluzione n. 85/e del 11 marzo 2008

aprile 2006, n. 159)

Risoluzione n. 67/e del 28 febbraio 2008

D.P.C.M. 13 gennaio 2004 (le regole tecniche per la formazione, trasmissione,

conservazione, duplicazione, riproduzione, validazione) Risoluzione n. 14/e del 21 gennaio 2008

D.P.R. dell'11 febbraio 2005, n. 68 (disciplina delle modalità di utilizzo della

Posta Elettronica Certificata) Risoluzione n. 298/e del 18 ottobre 2007

Finanziaria 2008 (legge 244/2007), commi 209-214 Risoluzione n. 267/e del 27 settembre 2007

DMEF 7 marzo 2008 – Agenzia delle Entrate titolare del sistema di interscambio Risoluzione n. 161/e del 9 luglio 2007

(SOGEI) 21

22

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

Prime considerazioni in azienda

Prepararsi alla dematerializzazione

" E’ giunto il momento di adeguare la propria

infrastruttura informatica alle nuove tecnologie " Il passaggio dal cartaceo al digitale (dalla penna al bit…)

di approvvigionamento elettronico?

deve essere gestito in modo accurato non solo dal punto di

vista giuridico

" Quali sono i costi economici da affrontare per

" Studi di fattibilità

adeguare (se necessario) i sistemi ERP già

presenti?

" Analisi dei rischi

" L’e-procurement (nuova supply chain) e gli " Analisi economica (addestramento del personale o out-

strumenti a supporto (fatturazione digitale, PEC, sourcing)

firma digitale) sono percepiti come una

" Inquadramento normativo

necessità?

10001011

" Analisi tecnico-informatica

11010111

" Esiste scetticismo, nell’organigramma aziendale?

10100011

00011101

10010010

23

24

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

- 7. Necessita’

ERP aziendali e software ad hoc

" Deve essere presente una infrastruttura " Due gli scenari riscontrati in varie esperienze in

informatica in grado di gestire il processo di azienda:

vendita, dall’ordine alla produzione della fattura

digitale

1. infrastruttura informatica priva di un ERP

centralizzato e multiservizio. Presenza di

" Minimizzare i tempi di gestione: i vantaggi numerosi software ad-hoc (installati su server e

ricavati dall’approvvigionamento elettronico dotati di funzionalità di rete).

devono essere reali e percepiti

2. infrastruttura informatica basata su gestionale

" Modularità delle soluzioni hardware e software globale commerciale

adottate: l’e-procurement e’ giovane e in ! Caso 1: ERP di non recente concezione

continua evoluzione (tecnica e normativa)

(generalmente metà anni ’80)

! Caso 2: ERP di ultima generazione

25

26

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

Gestione con software ad hoc

Gestione tramite ERP

" Alto livello di customizzazione e modularità

" Gestionali globali di ultima generazione come SAP R/

3, People Soft, J.D. Edwards , offrono soluzioni di

" Il programmatore , professionista o addetto interno, è e.business complete integrate

in grado di fornire in prima persona assistenza e

addestramento al personale

" Altri ERP di generazioni precedenti come AS/400

" Costi economici inferiori a soluzioni commerciali

possono invece contare sulla disponibilità di

componenti software aggiuntivi Java, JSP, PHP, ASP, e

" Possibilità di prevedere, in fase di progettazione del HTML

software, routines di conversione / inserimento in DB

di files e archivi in diversi formati, già presenti

" Alte prestazioni e affidabilità

" Criticità: efficienza e prestazioni fortemente " Alta modularità: interfacce applicative

dipendenti dall’abilità del programmatore,

generalmente unico artefice del software

" Criticità: assistenza e aggiornamento spesso onerosi

(soprattutto nel caso di ERP obsoleti)

27

28

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

- 8. Interfacce SAP R/3

Interfacce AS/400

" Business Application Programming Interface " Internet Connection Services

(BAPI)

" Possibilità di scelta:

1. esporre direttamente il server

AS-400 a internet ,

semplificando la gestione degli

archivi (i dati di produzione

risiedono già su di esso)

2. Affidarsi a un provider esterno

su cui far risiedere il sistema di

e-procurement e a cui far

gestire la sincronizzazione dei

due db. Minor rischio per i dati

interni, outsourcing di

gestione.

29

30

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

Fatturazione elettronica ed e-procurement

Verso la fatturazione elettronica (I)

" I processi di dematerializzazione e fatturazione elettronica

risultano il complemento ideale ai processi di

" Caso d’uso: il progetto IPR (www.ipierre.org) propone

approvvigionamento elettronico moderni

una graduale migrazione verso la fatturazione

elettronica e l'archiviazione ottica sostitutiva a norma

" E-commerce tramite sito web aziendale

di legge

" Market Place rivolto a pubbliche amministrazioni e aziende

" La migrazione viene affrontata in 3 step successivi

" Step 1 : produzione fatture in outsourcing: minor

carico di lavoro per gli addetti interni, ma il documento

" Fondamentale incorporare in azienda una infrastruttura di fatturazione è ancora cartaceo

hardware e software in grado di gestire il flusso " Step 2: al cartaceo - ancora necessario per

informativo nella sua interezza, dall’ordine alla l’archiviazione dato l’invio postale - si affianca la

fatturazione

produzione di un documento in formato digitale

(prodotto a norma di legge) inviato anche in modalità

" Il processo di “migrazione” deve essere affrontato per elettronica, a mezzo PEC

gradi, onde evitare blocchi della produzione

31

32

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

- 9. Verso la fatturazione elettronica (II)

Qualità del documento digitale

" Se prodotto digitalmente, il documento di fatturazione e’

equiparabile a qualunque altro dato informatico soggetto alle

normativa vigente in materia di sicurezza e integrità dei dati

" Step 3: invio documento

con PEC e archiviazione " Standard ISO/IEC 27001 e ruolo dell’ISM

ottica sostitutiva, (Information Security Manager) : norma a valore

eliminazione del cartaceo.

internazionale che stabilisce i requisiti di un Sistema di

Gestione della Sicurezza nelle tecnologie

dell'informazione (Information Security Management

System - ISMS).

" Esiste dunque l’opportunità di rivedere la propria

infrastruttura informatica ed ottenere certificazioni

accessorie a notevole valore aggiunto

© ipierre.org, Sergio Loda - Gruppo Apollonio Brescia

33

34

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

Dati e security manager

Scenario pre-27001

" La migrazione da cartaceo a digitale introduce

inevitabilmente nuove problematiche strategiche sulla

gestione dei dati

" Individuazione delle misure di sicurezza per i dati

nelle aree strategiche non ancora coperte da policy

(es. fatturazione elettronica)

" Identificazione/aggiornamento degli standard tecnici

per la sicurezza delle informazioni in aree di Business

strategiche (es. produzione di documenti di

fatturazione e gestione pagamenti)

" Necessità di identificare un supervisore all’interno

dell’organigramma aziendale

35

36

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

- 10. Scenario post-27001

Aree di intervento per la sicurezza

Fisica

Vigilanza della sede, sistemi di allarme e antintrusione,

dispositivi antincendio, ups, deposito in cassaforte ecc.

Logica

Antivirus, firewall, cifratura dei dati, gestione autenticazione

ecc.

Security policies

Organizzativa

Istruzioni operative, assegnazione incarichi, controlli periodici,

formazione, piano di disaster/recovery

Security administrator and Supervisor

37

38

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

Regole di “buon senso”

La sicurezza non è più un optional

• obblighi di legge

• nuove consuetudini negli affari

La sicurezza non può essere completamente delegata agli

informatici. Deve essere patrimonio generale di tutte le

persone dell'azienda Baseline

Risk

Acceptable

Non esiste la sicurezza al 100% ovvero: è impossibile ridurre Risk

a zero i rischi

39

40

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

- 11. Requisiti di sicurezza (I)

Requisiti di sicurezza (II)

" I dati di fatturazione devono rispettare i 3 " Integrita’: il dato di fatturazione, in quanto

canonici parametri di sicurezza

documento ufficiale, deve essere sempre presente

nella sua totalita’, corretto e valido

" Riservatezza: devono essere conoscibili esclusivamente da " Implementazione: firma digitale, al fine di garantire

alcuni soggetti, individuati nel fornitore stesso e integrita’ (e provenienza).

nell’intestatario del documento (o da chi possiede le

" PEC

credenziali di accesso all’archivio)

" Implementazione: applicazione di adeguate policy di

autenticazione sul dato digitale (o sui dispositivi

preposti all’archiviazione)

41

42

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

Requisiti di sicurezza (III)

Policy e linee guida

" Disponibilita’: il documento di fatturazione deve " Verifica della corretta applicazione delle

essere presente ed utilizzabile nei tempi, nei procedure per il quadro strategico delineato

luoghi e nelle modalita adeguate alle necessita’

operative aziendali

" Monitoraggio sull’adozione delle misure minime

di sicurezza previste a livello internazionale dalle

" Implementazione: conservazione ottica sostitutiva e best practices, nonché dalle disposizioni di legge

presenza di un Responsabile nominato, in grado di (D.Lgs. n.196/03)

garantire il corretto adempimento normativo e di

accedere all’archivio nelle modalita’ previste

" Monitoraggio dell’applicazione delle

contromisure adottate per ovviare alle criticità

riscontrate

43

44

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

- 12. CORRETTA applicazione?

Mancata osservanza delle regole!

" Esigenze di produzione, tuttavia, portano spesso in

secondo piano il rispetto delle misure minime per il

" La normativa e le procedure stabilite rispetto dei 3 canoni i sicurezza

dallo standard ISO sono molto “rigide”

" Il documento di fatturazione, come qualunque altro dato

" La nomina di un responsabile della informatico trattato in modo non idoneo, perde in tal

modo gran parte dei vantaggi derivanti dalla sua natura

sicurezza garantisce la presenza di un

“digitale”

supervisore

" Documenti irreperibili, corrotti, non a norma, accessibili a

" La stesura dei manuali operativi soggetti non autorizzati

semplifica le operazioni al personale

impiegatizio

" Caso limite: impossibilità di reperire il documento di

fatturazione nell’eventualità’ di successiva:

" Il modello operativo adottato conferisce " richiesta del cliente

notevole valore aggiunto alla realtà " richiesta dell’autorità’ preposta all’ispezione/

produttiva

accertamento (effettuato in modalità digitale, ma la

45

circolare 45/E lascia dubbi)

46

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

Da ilSole24Ore, 25/10/2005

D.Lgs. 231/2001

La Società non è passibile delle sanzioni previste dal Decreto

231 (“responsabilità amministrativa”) se prova che:

• sono stati adottati ed efficacemente attuati modelli di

organizzazione e di gestione idonei a prevenire reati della specie

di quello verificatosi

• le persone hanno commesso il reato eludendo

fraudolentemente tali modelli

In pratica, l’adozione di modelli organizzativi vale ad escludere

la colpevolezza della Società in relazione alla commissione del

reato

Avv. Andrea Maggipinto - CSIG

47

48

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

- 13. Necessità

Perché dunque “allontana il reato”?

In seguito all’introduzione dei crimini informatici tra quelli L’adozione dei processi di fatturazione elettronica in azienda

previsti dal D.Lgs. 231/2001, gli enti dovranno adottare “costituisce un elemento importante nella costruzione dei

modelli e strumenti concreti di organizzazione, gestione, modello organizzativi e di funzionamento necessari

monitoraggio e controllo al fine di: all’impresa per evitare l’applicazione delle sanzioni

amministrative derivanti da comportamenti illeciti dei propri

• garantire la protezione del patrimonio informativo organi di direzione”

• assicurare il corretto utilizzo delle risorse tecnologiche • Esigenze di trasparenza

(anche per fatturazione elettronica)

• Esigenze di controllo

• disporre di evidenze che documentino l’efficacia dei

controlli implementati Riduzione dei rischi di commissione dei reati ex Decreto

231/01

49

50

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

Evidenze tecniche

231 e Privacy

• Le regole tecniche stabilite dal CNIPA escludono di fatto il ricorso a • La normativa sulla Privacy copre l’intero ambito dei processi

procedure illecite senza lasciare alcuna traccia aziendali e – se implementata correttamente e mantenuta

• emissione di documenti di fatturazione eludendo il processo costantemente – offre strumenti utili per prevenire e provare

• riemissione a fini fraudolenti di documenti già verbalizzati

gli illeciti di cui alla disciplina del D.Lgs. 231/2001

• l’utilizzo di dispositivi di firma non autorizzati • L’applicazione delle misure di sicurezza richieste dalla

normativa Privacy è fondamentale per il rispetto del sistema

231 e per la disciplina sulla privacy

• Tendenza delle aziende a implementare sistemi di tracciamento

elettronico dei comportamenti dei propri organi di rappresentanza • I dati di fatturazione ricadono nella categoria per cui la

(corollario dei modelli organizzativi già analizzati) normativa prescrive di applicare tali misure di sicurezza

51

52

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

- 14. Riflessioni conclusive (I)

Riflessioni conclusive (II)

• La dematerializzazione dei documenti aziendali e di • L’adozione della fatturazione elettronica porta l’impresa ad

fatturazione porta a un gran numero di vantaggi accessori, adottare un modello organizzativo e di funzionamento interno

sia dal punto di vista tecnico che da quello gestionale, non necessario per minimizzare (o annullare) il rischio di sanzioni

esclusivamente connessi a tematiche commerciali e di amministrative derivanti da comportamenti illeciti

marketing

• a nomina di supervisori interni all’organigramma – non

L

• e reingegnerizzazione dei processi aziendali offre

L necessariamente di sole competenze informatiche –

l’opportunità’ di valutare eventuali punti critici nella propria responsabilizza lo staff di produzione

catena di produzione (supply chain) • sistemi automatici di controllo sulle forme di pagamento e sulla

I

contabilizzazione delle transazioni richiedono modelli gestionali che

• l ricorso a standard di certificazione quali l’ISO/IEC 27001

I

ben si integrano con la fatturazione elettronica

permette di seguire procedure affermate e a valore aggiunto

53

54

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it © 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it

Grazie per la Vostra attenzione

CSIG Milano

Direttore: Avv. Andrea Maggipinto

www.maggipinto.org

Ing. Igor Serraino

www.serraino.it

igor@serraino.it

55

© 2010, Diritti riservati CSIG Milano :: ogni riproduzione, anche parziale, è vietata www.serraino.it