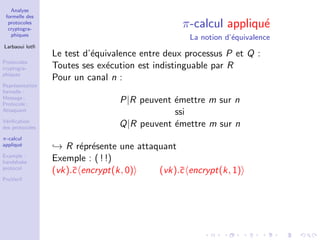

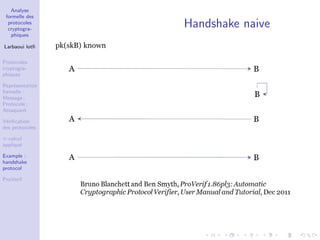

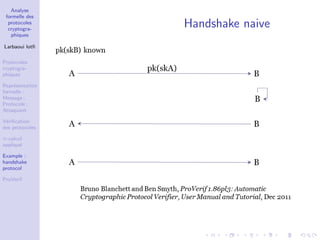

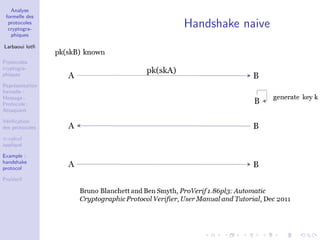

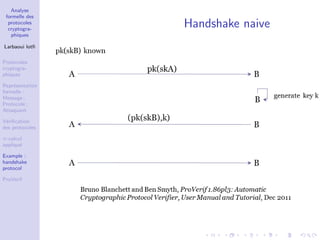

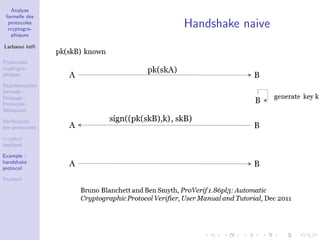

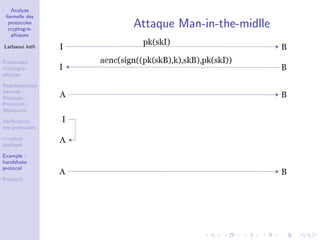

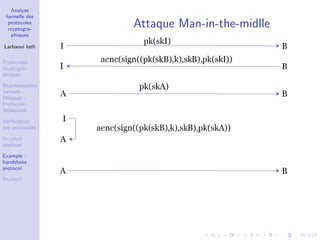

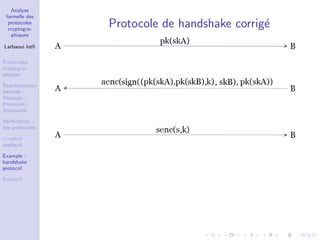

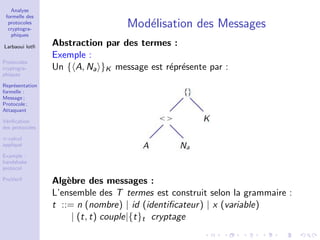

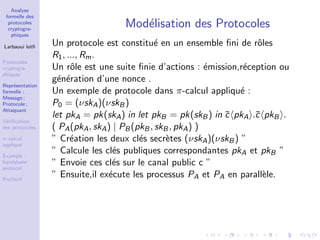

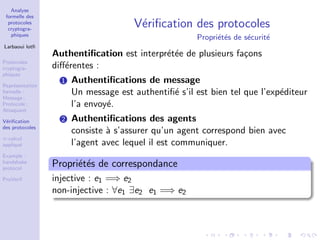

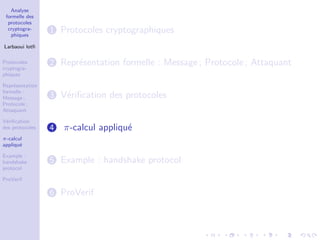

Le document propose une analyse formelle des protocoles cryptographiques, en utilisant des outils comme le π-calcul et ProVerif pour la vérification des propriétés de sécurité. Il aborde des concepts essentiels tels que les messages échangés, les attaquants potentiels et la nécessité de garantir la sécurité lors des échanges d'informations. Des exemples, comme le protocole de handshake, illustrent les problèmes de sécurité et les moyens de les analyser.

![Analyse

formelle des

protocoles

cryptogra-

phiques

Larbaoui lotfi

Protocoles

cryptogra-

phiques

Repr´esentation

formelle :

Message ;

Protocole ;

Attaquant

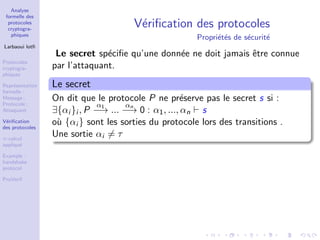

V´erification

des protocoles

π-calcul

appliqu´e

Example :

handshake

protocol

ProVerif

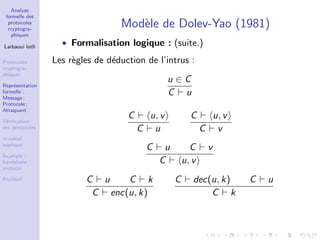

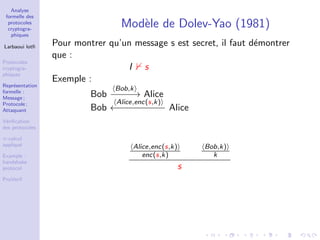

Mod`ele de Dolev-Yao (1981)

Dolev & Yao 81 ont propos´e un mod`ele de d´eduction pour

mod´eliser l’intrus.

• Hypoth`eses :

• Chiffrement parfait [C. Shannon]

• l’intrus est le r´eseaux.

• Formalisation logique :

• Soit I (Connaissance initiale)

C (Connaissances courantes)

u (terme)

• La notation : C u

( l’intrus `a partir de C peut d´eduire u )](https://image.slidesharecdn.com/analyseformelle-160213195600/85/Analyse-formelle-des-protocoles-cryptographiques-16-320.jpg)

![Analyse

formelle des

protocoles

cryptogra-

phiques

Larbaoui lotfi

Protocoles

cryptogra-

phiques

Repr´esentation

formelle :

Message ;

Protocole ;

Attaquant

V´erification

des protocoles

π-calcul

appliqu´e

Example :

handshake

protocol

ProVerif

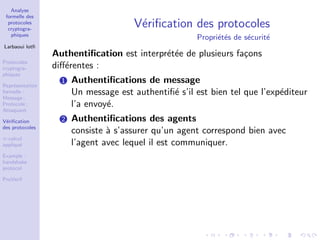

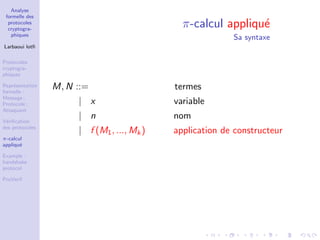

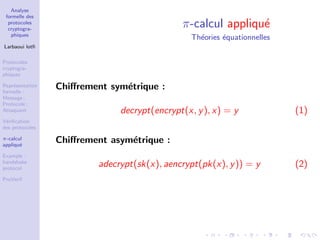

π-calcul appliqu´e

Ses origines

• π-calcul [Robin Milner,Joachim Parrow et Davide Walker

1990]

est une alg`ebre de processus communicants,concurrents et

labiles.

• Spi-calcul [Martin Abadi, Andrew Gordon. 1997]

Extension du π-calcul pour mettre primitives

cryptographiques.

• π-calcul appliqu´e [Martin Abadi, C´edric Fournet. 2001]

Extension du Spi-calcul dans laquelle la bisimulation est

d´efinie.](https://image.slidesharecdn.com/analyseformelle-160213195600/85/Analyse-formelle-des-protocoles-cryptographiques-26-320.jpg)

![Analyse

formelle des

protocoles

cryptogra-

phiques

Larbaoui lotfi

Protocoles

cryptogra-

phiques

Repr´esentation

formelle :

Message ;

Protocole ;

Attaquant

V´erification

des protocoles

π-calcul

appliqu´e

Example :

handshake

protocol

ProVerif

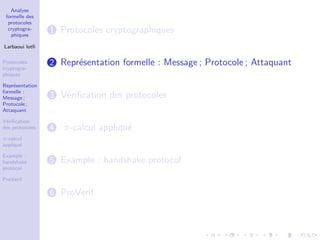

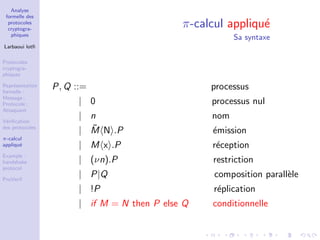

π-calcul appliqu´e

Sa s´emantique

Les relations binaires de r´eduction :

¯c M .P | c(x).Q −→ P|Q[M/x]

if M = M then P else Q −→ P

if M = N then P else Q −→ Q](https://image.slidesharecdn.com/analyseformelle-160213195600/85/Analyse-formelle-des-protocoles-cryptographiques-32-320.jpg)