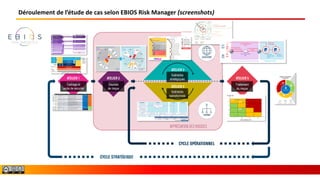

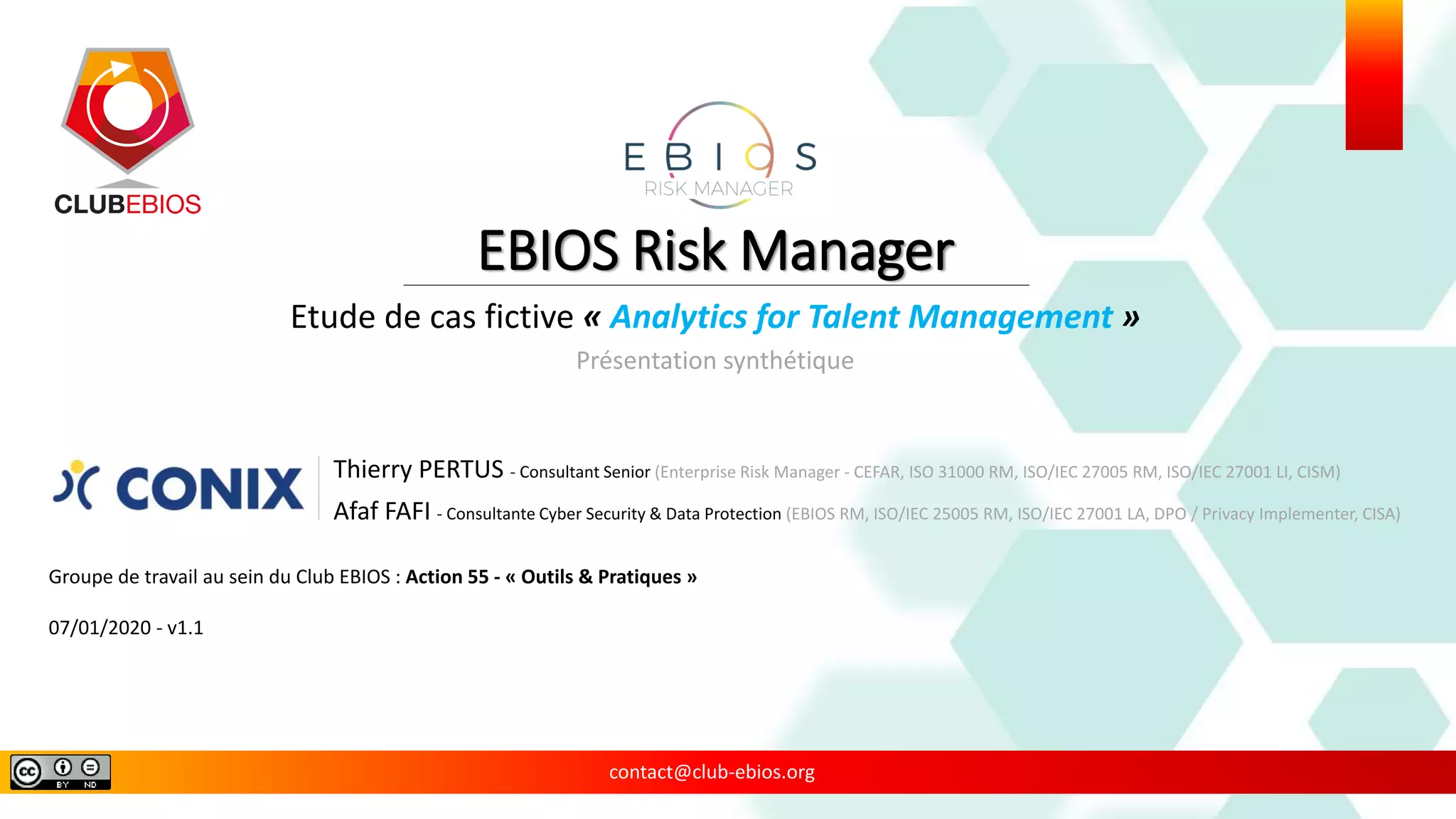

Le document présente une étude de cas fictive sur la gestion des talents à travers des outils analytiques, dans le cadre du club EBIOS. Il aborde les niveaux de cybermenaces, l'appréciation et le traitement des risques numériques, tout en soulignant l'importance des normes ISO. La méthodologie EBIOS Risk Manager est utilisée pour analyser les risques liés à la cybersécurité, avec un accent sur une approche itérative et intégrée.

![2

Club EBIOS

Niveau de cybermenace potentiel > Risque cyber

[capacité, ciblage, sophistication des cyberattaques]

Ordinaire

Elaboré

Avancé

Risques

accidentels

et

environnementaux

Avancé

Appréciation du risque

numérique

Sources de risque

numérique

Traitement du risque

numérique

Adhérence normative avec l’ISO 31000:2018

EBIOS 2010

Proof of Concept (PoC) : Démarche évolutive et complémentaire EBIOS 2010 > EBIOS Risk Manager

Application avec discernement

du cadre légal et réglementaire,

voire normatif

Application ad hoc

des règles élémentaires

et recours aux standards

de bonnes pratiques

Analyse fine

du risque cyber

Itération 1

(analyse initiale)

Itération 2

(analyse raffinée)

2](https://image.slidesharecdn.com/clubebios-230606073340-8d80567d/85/ClubEBIOS-ATM_-ERM_-SYN_-v1-1-pdf-2-320.jpg)