Signaler

Partager

Télécharger pour lire hors ligne

Recommandé

BICC - Performance MANAGEMENT 3.0 - 17.12.2014

Slidedeck zoals gebruikt tijdens het BICC Thomas More PM event 2014.

Xooloo - Les parents et les comportements numériques des pré-adolescents et d...

Xooloo - Les parents et les comportements numériques des pré-adolescents et des adolescents - Septembre 2016

Recommandé

BICC - Performance MANAGEMENT 3.0 - 17.12.2014

Slidedeck zoals gebruikt tijdens het BICC Thomas More PM event 2014.

Xooloo - Les parents et les comportements numériques des pré-adolescents et d...

Xooloo - Les parents et les comportements numériques des pré-adolescents et des adolescents - Septembre 2016

Opinionway Observatoire de la performance des PME/ETI / Décembre 2015

Opinionway Observatoire de la performance des PME/ETI / Décembre 2015

Innovation Spotlight: Perkbox

Innovation Spotlight: Perkbox, Gautam Sahgal, Chief Operating Officer, Perkbox

The Role Of Predictive Analytics In Your Business

With the boom of Big Data and the advances in new technologies, Predictive Analytics has become a staple in big business, providing priceless insights and driving revenue. But how can you implement it? Which tools should you use? Where should you invest? Take your first step towards data-driven succes by joining the Predictive Analytics Innovation Summit in Chicago, on November 29 & 30 - More info: http://bit.ly/2eWX0RF

Overview of Nios II Embedded Processor

Learn more about the Nios II embedded processor, its CPU architecture, its build tools, and embedded Linux for the Nios II processor.

Menadex - Publishers video offer

Have you considered adding a video offer to your website? Video has become an essential channel within the brands digital communication. Everyone watches the video, whether on a mobile or TV screen.

Menadex, the first premium programmatic marketplace in Africa and Middle East launches the programmatic video offer.

With our Pre-Roll format you will be able monetize your premium video inventory .

You want to have access to our video offer but you don't have video inventory? We have the solution for you via the InText-Roll format.

La Grande consultation des entrepreneurs / vague15

La Grande consultation des entrepreneurs / vague15

Agency of the future

A presentation I delivered to Northwestern University IMC class in December 2014. Many of the trends continue to play out.

Tp système écoulement

C'est un TP qui vise à étudier le principe de l'écroulement d'un système d'exploitation.

Projet Développement d'applications sécurisées

Projet

Filière: Mastère professionnel Audit et Sécurité Informatique

Niveau: 2

Etablissement: Faculté des Sciences Economiques et de Gestion de Sfax (FSEGS)

Université de Sfax

Développement d'applications sécurisées [Partie 2]![Développement d'applications sécurisées [Partie 2]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![Développement d'applications sécurisées [Partie 2]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

Support de cours

Filière: Mastère professionnel Audit et Sécurité Informatique

Niveau: 2

Etablissement: Faculté des Sciences Economiques et de Gestion de Sfax (FSEGS)

Université de Sfax

Contenu connexe

En vedette

Opinionway Observatoire de la performance des PME/ETI / Décembre 2015

Opinionway Observatoire de la performance des PME/ETI / Décembre 2015

Innovation Spotlight: Perkbox

Innovation Spotlight: Perkbox, Gautam Sahgal, Chief Operating Officer, Perkbox

The Role Of Predictive Analytics In Your Business

With the boom of Big Data and the advances in new technologies, Predictive Analytics has become a staple in big business, providing priceless insights and driving revenue. But how can you implement it? Which tools should you use? Where should you invest? Take your first step towards data-driven succes by joining the Predictive Analytics Innovation Summit in Chicago, on November 29 & 30 - More info: http://bit.ly/2eWX0RF

Overview of Nios II Embedded Processor

Learn more about the Nios II embedded processor, its CPU architecture, its build tools, and embedded Linux for the Nios II processor.

Menadex - Publishers video offer

Have you considered adding a video offer to your website? Video has become an essential channel within the brands digital communication. Everyone watches the video, whether on a mobile or TV screen.

Menadex, the first premium programmatic marketplace in Africa and Middle East launches the programmatic video offer.

With our Pre-Roll format you will be able monetize your premium video inventory .

You want to have access to our video offer but you don't have video inventory? We have the solution for you via the InText-Roll format.

La Grande consultation des entrepreneurs / vague15

La Grande consultation des entrepreneurs / vague15

Agency of the future

A presentation I delivered to Northwestern University IMC class in December 2014. Many of the trends continue to play out.

Tp système écoulement

C'est un TP qui vise à étudier le principe de l'écroulement d'un système d'exploitation.

En vedette (19)

Opinionway Observatoire de la performance des PME/ETI / Décembre 2015

Opinionway Observatoire de la performance des PME/ETI / Décembre 2015

La Grande consultation des entrepreneurs / vague15

La Grande consultation des entrepreneurs / vague15

Slidedeck D. Van Nieuwenhuyse Thomas More #BIcongres2013

Slidedeck D. Van Nieuwenhuyse Thomas More #BIcongres2013

Plus de Salah Triki

Projet Développement d'applications sécurisées

Projet

Filière: Mastère professionnel Audit et Sécurité Informatique

Niveau: 2

Etablissement: Faculté des Sciences Economiques et de Gestion de Sfax (FSEGS)

Université de Sfax

Développement d'applications sécurisées [Partie 2]![Développement d'applications sécurisées [Partie 2]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![Développement d'applications sécurisées [Partie 2]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

Support de cours

Filière: Mastère professionnel Audit et Sécurité Informatique

Niveau: 2

Etablissement: Faculté des Sciences Economiques et de Gestion de Sfax (FSEGS)

Université de Sfax

Développement d'applications sécurisées [Partie 1]![Développement d'applications sécurisées [Partie 1]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![Développement d'applications sécurisées [Partie 1]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

Support de cours

Filière: Mastère professionnel Audit et Sécurité Informatique

Niveau: 2

Etablissement: Faculté des Sciences Economiques et de Gestion de Sfax (FSEGS)

Université de Sfax

Securing Data Warehouses: A Semi-automatic Approach for Inference Prevention ...

Data warehouses contain sensitive data that must be secured in two ways: by defining appropriate access rights to the users and by preventing potential data inferences. Inspired from development methods for information systems, the first way of securing a data warehouse has been treated in the literature during the early phases of the development cycle. However, despite the high risks of inferences, the second way is not sufficiently taken into account in the design phase; it is rather left to the administrator of the data warehouse. However, managing inferences during the exploitation phase may induce high maintenance costs and complex OLAP server administration. In this paper, we propose an approach that, starting from the conceptual model of the data sources, assists the designer of the data warehouse in indentifying

multidimensional sensitive data and those that may be subject to inferences.

MIRADOC 2010 - MIRACL Lab. : Etat d'avancement des travaux de thèse

Les entrepôts de données visent à avoir une vue commune de l’ensemble des données du système opérationnel, permettant ainsi la prise de décision. Cependant ils créent un conflit. D’une part, les entrepôts de données doivent permettre un accès facile aux données et, d’autre part, les organisations doivent s’assurer que ces données ne sont pas divulguées sans contrôle. En effet certaines données sont personnelles et peuvent porter préjudice à leurs propriétaires quand elles sont divulguées comme, par exemple, les données médicales, les croyances religieuses ou idéologiques.

La sécurisation des entrepôts de données peut être abordée à deux niveaux : (i) niveau conception qui vise à concevoir un entrepôt de données sécurisé ; et (ii) niveau exploitation qui vise à renforcer les droits d’accès/habilitations des utilisateurs, et à interdire tout utilisateur malicieux d’inférer des données interdites à partir des données auxquelles il a accès. Nos travaux se situent dans le cadre des recherches en sécurisation des entrepôts de données. Ils s’articulent autour des deux niveaux de la sécurisation.

Notre objectif est de proposer un cadre permettant la sécurisation des entrepôts de données aux niveaux conceptuel et exploitation. Au niveau conceptuel nous visons de permettre assez tôt la spécification des besoins de sécurité dans le cycle de développement de l’entrepôt. Au niveau exploitation, nous cherchons d’obtenir une technique assurant le soutien des besoins de sécurité lors de l’exploitation d’un entrepôt de données.

Après une étude détaillée de l’état de l’art de la sécurisation des entrepôts de données prenant en compte les volets conception et prévention des inférences, nous avons conclus que les travaux portant sur le premier volet ne prennent pas en compte le cas de conflits d’intérêts. Celui-ci peut surgir lorsqu’un utilisateur a le privilège de consulter des données en conflit qui lui permettent d’accéder à des données confidentielles. Quant au volet prévention des inférences, l’étude de l’état de l’art nous a permis d’identifier deux classes d’approches. La première consiste à interdire les requêtes des utilisateurs malicieux à l’aide de ses anciennes requêtes. La deuxième classe d’approches consiste à ajouter des perturbations aux données originales. A propos de cette classe d’approches, nous avons recensé deux inconvénients. Le premier inconvénient est dû au fait que ces perturbations entrainent un traitement supplémentaire après la phase d’alimentation de l’entrepôt de données. Le second est la perte totale des données originales une fois les perturbations appliquées.

Vers une approche de sécurisation des entrepôts de données en utilisant les r...

Les entrepôts de données permettent aux analystes de prendre des décisions stratégiques et d’établir des prévisions. La sécurisation des entrepôts est, par conséquent, importante. Par ailleurs, la sécurisation ne doit pas être très restrictive empêchant une exploitation efficace, ni trop souple permettant l’inférence des données interdites. Dans cet article, nous examinons la sécurisation des entrepôts de données à travers une approche basée sur les réseaux bayésiens. Celle-ci comporte deux avantages: elle ne nécessite pas un traitement supplémentaire après chaque phase d’alimentation et n'entraine pas l’altération des données originales.

Sécurisation des entrepôts de données : Etat de l’art et proposition

Les entrepôts de données intègrent des données provenant de sources hétérogènes et sont utilisés par les dirigeants pour prendre des décisions stratégiques. Etant souvent propriétaires, ces données peuvent être sensibles et doivent être contrôlées à l’accès d'où la nécessité de leur sécurisation. Dans cet article, nous présentons d’abord une synthèse des travaux de recherche relatifs à

la sécurité des entrepôts de données, ensuite nous exposons les grandes lignes d’une proposition pour leur sécurisation.

Plus de Salah Triki (13)

Développement d'applications sécurisées [Partie 2]![Développement d'applications sécurisées [Partie 2]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![Développement d'applications sécurisées [Partie 2]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

Développement d'applications sécurisées [Partie 2]

Développement d'applications sécurisées [Partie 1]![Développement d'applications sécurisées [Partie 1]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![Développement d'applications sécurisées [Partie 1]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

Développement d'applications sécurisées [Partie 1]

Securing Data Warehouses: A Semi-automatic Approach for Inference Prevention ...

Securing Data Warehouses: A Semi-automatic Approach for Inference Prevention ...

MIRADOC 2010 - MIRACL Lab. : Etat d'avancement des travaux de thèse

MIRADOC 2010 - MIRACL Lab. : Etat d'avancement des travaux de thèse

Vers une approche de sécurisation des entrepôts de données en utilisant les r...

Vers une approche de sécurisation des entrepôts de données en utilisant les r...

Sécurisation des entrepôts de données : Etat de l’art et proposition

Sécurisation des entrepôts de données : Etat de l’art et proposition

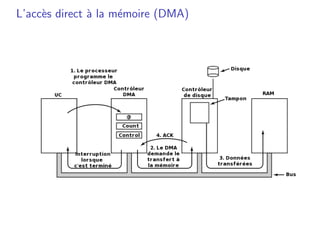

DMA

- 1. L’acc`es direct `a la m´emoire (DMA)