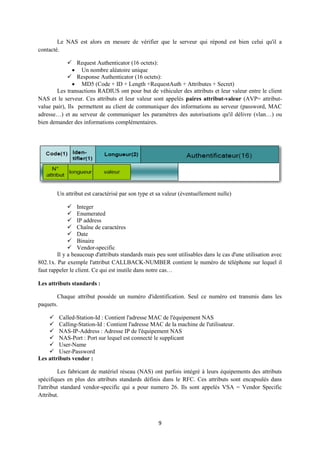

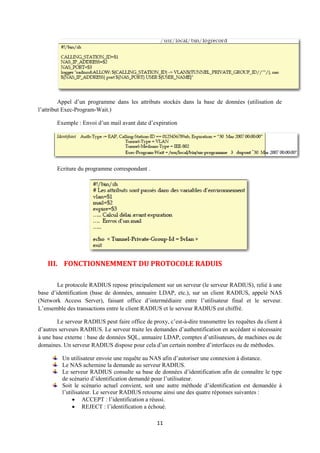

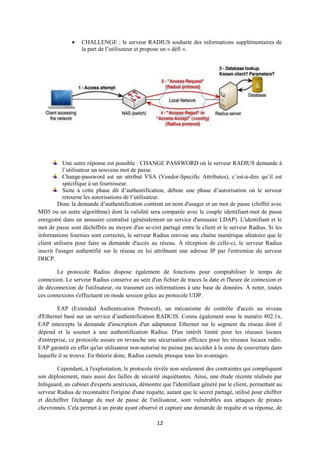

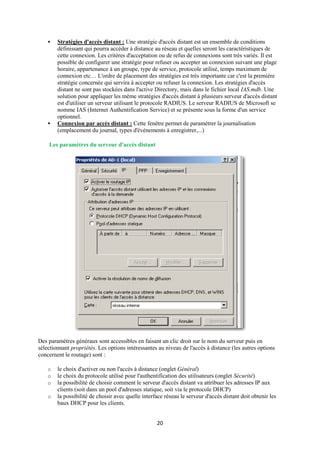

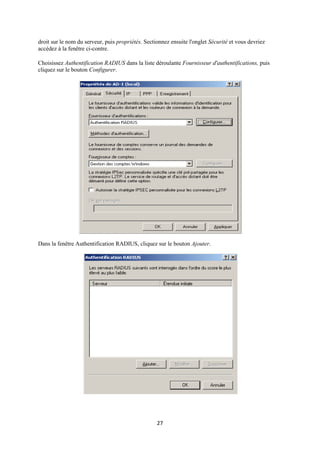

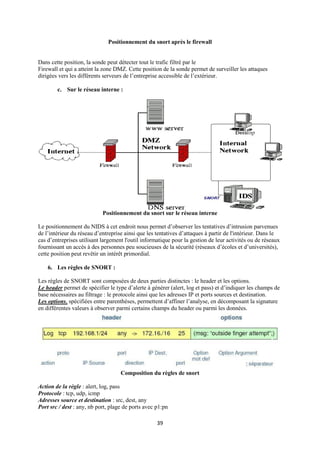

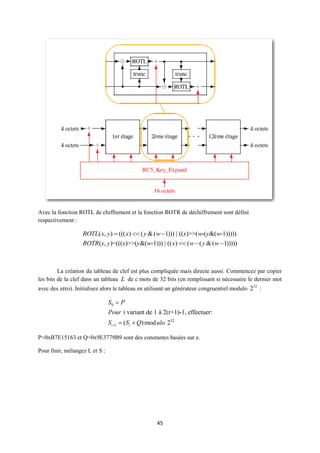

Le document présente une étude sur le protocole RADIUS, incluant son fonctionnement, ses méthodes d'authentification et ses applications dans la sécurisation des réseaux. Il aborde également des sujets comme la détection d'attaques avec Snort et les algorithmes de chiffrement RC5 et RC6. L'accent est mis sur les mécanismes d'autorisation et de comptabilisation, soulignant l'importance de la gestion des accès réseau pour garantir la sécurité.