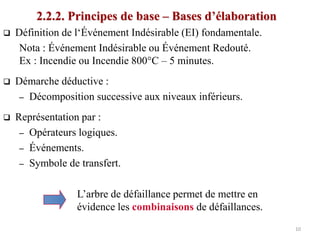

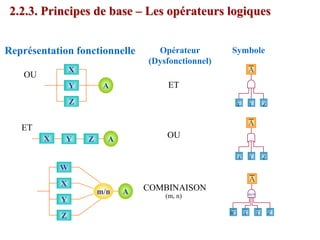

Le document traite des diagrammes de fiabilité et des arbres de causes, essentiels à la compréhension des défaillances dans les systèmes. Il aborde les concepts fondamentaux tels que les chemins, les coupes, et présente des méthodes de calcul pour évaluer la fiabilité du système ainsi que l'analyse des événements indésirables. En outre, il souligne l'importance des analyses qualitatives et quantitatives dans divers domaines comme l'aéronautique et le nucléaire.