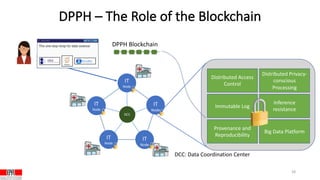

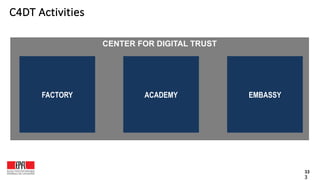

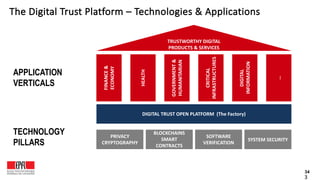

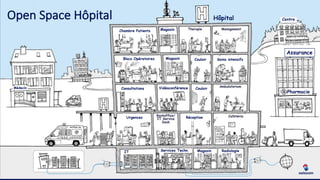

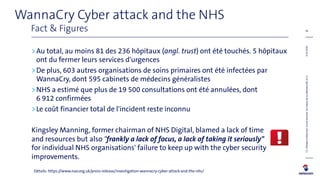

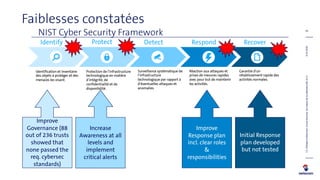

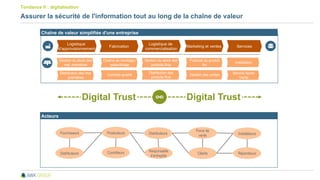

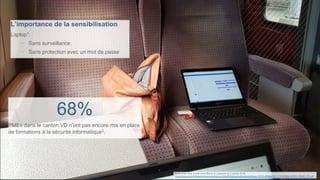

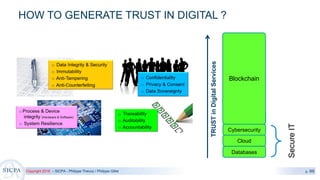

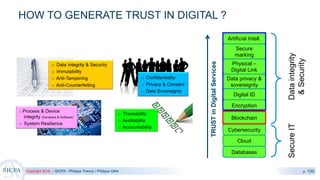

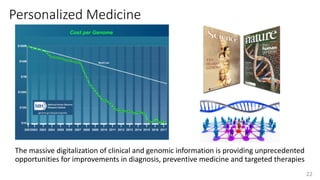

Le document met en évidence l'augmentation des cyberattaques, avec 37 % des entreprises touchées, tandis que 35 % se considèrent peu préoccupées par les cyber-risques. Il souligne l'importance d'une stratégie collaborative en cybersécurité et présente des initiatives comme le centre pour la confiance numérique à l'EPFL et le projet de protection des données pour la santé personnalisée. Les défis de sécurité, notamment dans le domaine de la santé, sont également abordés, avec des recommandations pour améliorer la gouvernance et la sensibilisation aux cybermenaces.

![Genomic data pose special privacy

problems:

• They are inherently identifying

• They can’t be changed (as opposed to

passwords)

• They have unique statistical regularities

• They contain sensitive and personal

information (genetic diseases or

propensity to develop certain

conditions)

• Their leakage can expose individuals to

genetic discrimination

• Relatives can also be affected

What If Genomic Data Are Leaked?

24

[Naveed et al.’15]](https://image.slidesharecdn.com/presentationsconnectedeventfinal-181016173038/85/Connected-Event-Cybersecurity-9-10-2018-24-320.jpg)