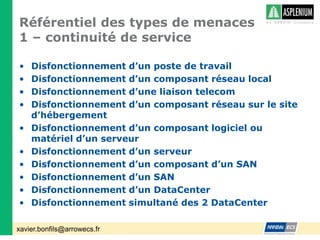

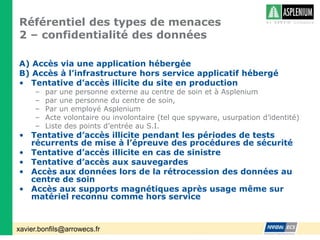

Le document traite de l'hébergement de données de santé personnelle en identifiant les menaces relatives à la continuité de service et à la confidentialité des données. Il décrit divers dysfonctionnements possibles des systèmes et infrastructures ainsi que les tentatives d'accès illicite aux données par des acteurs internes et externes. Des horaires de tests de sécurité et le respect de la vie privée sont également mentionnés comme des contraintes essentielles.