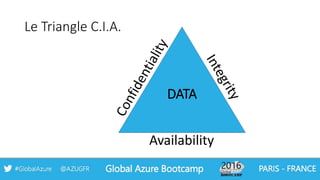

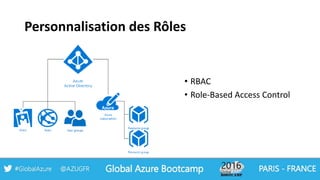

Le document présente des meilleures pratiques de sécurité pour Microsoft Azure, couvrant des aspects tels que la gestion des accès, la sauvegarde des données et les services cloud. Il souligne l'importance de la configuration des règles de sécurité, la gestion des identifiants et l'utilisation d'outils comme PowerShell. Enfin, il met en avant les opportunités d'optimisation des réseaux hybrides et l'importance des sauvegardes pour garantir l'intégrité des données.

![Vérification du statut de l’antimalware

Dans PowerShell connecté à votre souscription

Utiliser le cmdlet Select-AzureSubscription "[subscription]" pour

intervenir sur la souscription choisie

Taper Get-AzureServiceAntimalwareConfig "[cloudService]" pour

obtenir la configuration d’extension

Use the Add-AzureAccount cmdlets to link your subscription to the session](https://image.slidesharecdn.com/gab2016estelleauberixsecurit-160418101743-170129083144/85/La-Securite-dans-Azure-21-320.jpg)

![Azure Managed Cache et Redis Cache

Mettre en cache une copie des données fréquemment utilisées

Paramétrer le Cache en stockage primaire avec une éventuelle

persistence

Créer une instance de Azure Managed Cache (uniquement via

PowerShell)

- Nom du Cache (choisi pendant la création)

- Clés d’Accès primaire et secondaire

- Endpoint du Cache pour connecter le service

[cacheName].cache.windows.net](https://image.slidesharecdn.com/gab2016estelleauberixsecurit-160418101743-170129083144/85/La-Securite-dans-Azure-25-320.jpg)