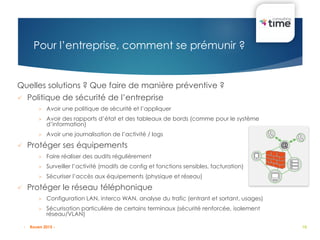

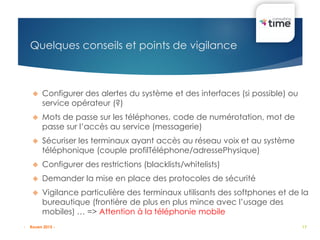

Le document décrit les enjeux de sécurité liés aux plateformes de téléphonie pour les entreprises, abordant les menaces internes et externes, ainsi que les impacts financiers et réputationnels. Il préconise des mesures préventives telles qu'une politique de sécurité stricte, la protection des équipements et la traçabilité des communications. Enfin, il souligne la responsabilité des entreprises et des fournisseurs en matière de sécurité téléphonique et encourage la souscription à une assurance professionnelle adéquate.