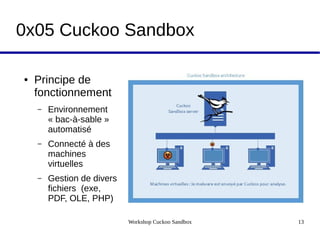

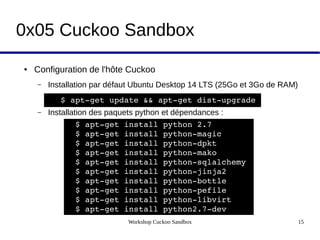

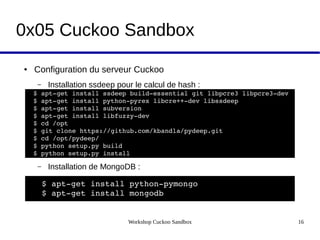

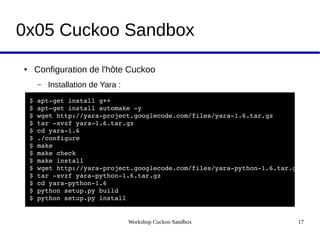

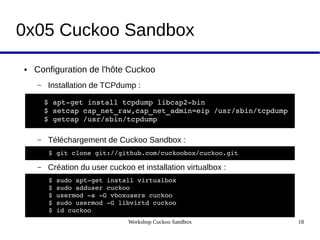

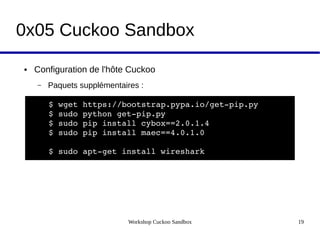

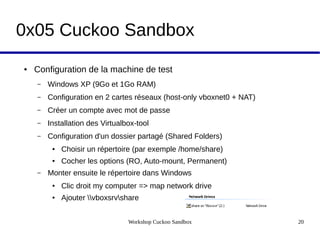

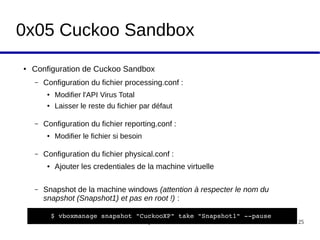

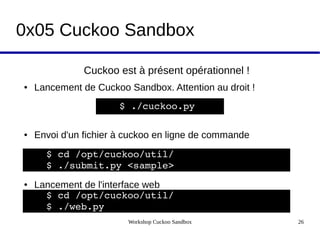

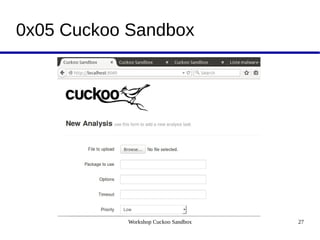

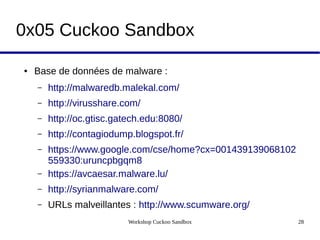

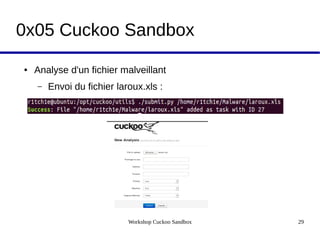

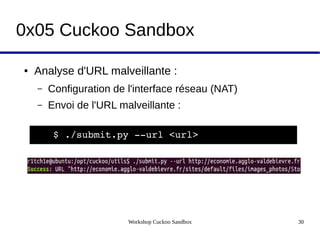

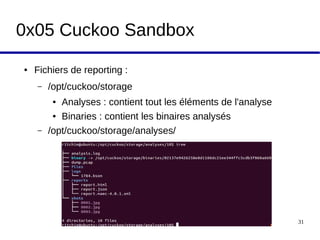

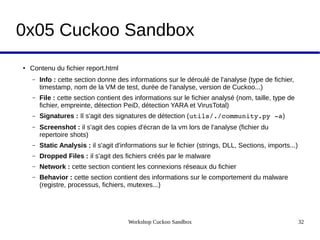

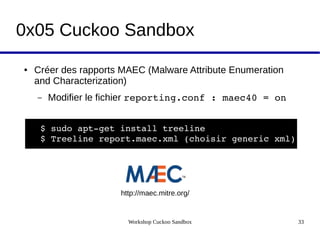

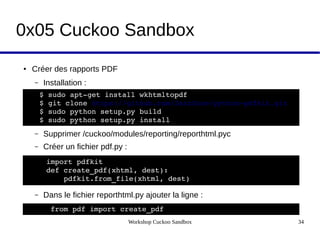

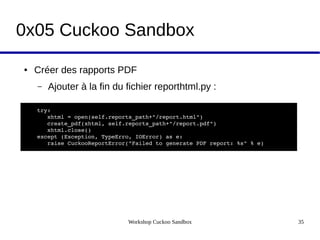

Le document présente un atelier sur l'analyse de malware automatisée utilisant Cuckoo Sandbox, destiné à mettre en place un environnement pour analyser des fichiers malveillants. Thomas Roccia explique les objectifs de l'atelier, les spécificités de Cuckoo Sandbox ainsi que les étapes de configuration et d'analyse. Des méthodes pour générer des rapports et des liens vers des bases de données de malware sont également fournies.