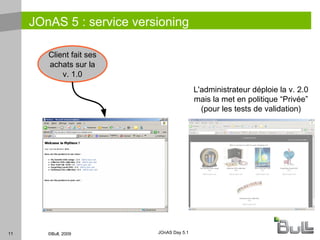

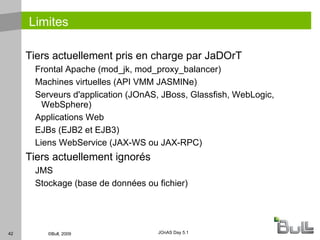

Le document décrit la migration à chaud des versions d'applications avec Jonas Day 5.1, soulignant les défis et solutions actuelles telles que l'utilisation de clusters inactifs pour garantir des services continus. Il présente également le service de versioning qui permet d'avoir plusieurs versions d'applications en parallèle sans interruption de service. Enfin, Jadort est introduit comme un outil d'orchestration permettant de centraliser la migration et la gestion des infrastructures, tout en améliorant l'expérience utilisateur et en réduisant les coûts.