Intégrer la présentation

Télécharger pour lire hors ligne

![• nklO0F C 4 C J F C J M J , G F FCKJ F C

1 JMF BI

• g O0 C C JB KCC 6 FD I 1 G

3 J CF D 4 6 JF

0 N 7 CC

• a iO

0

6 K 0

6K .K

6 K 2 J

P [f e hT c S d nkRW]m](https://image.slidesharecdn.com/rgcn-181207004726/85/DL-Hacks-Modeling-Relational-Data-with-Graph-Convolutional-Networks-2-320.jpg)

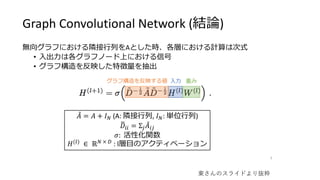

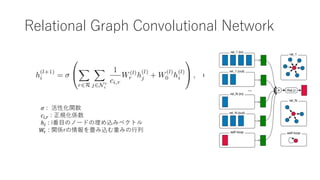

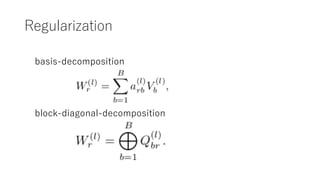

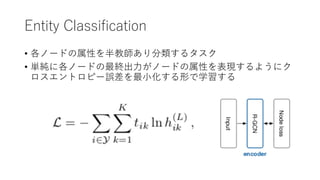

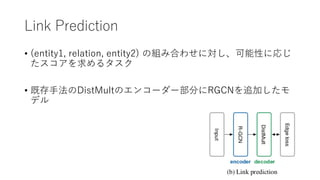

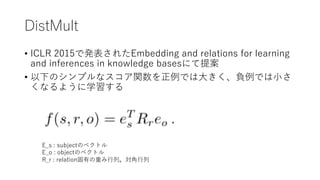

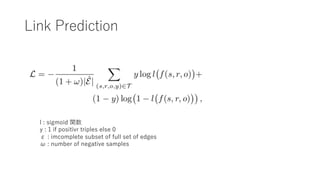

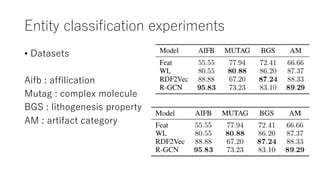

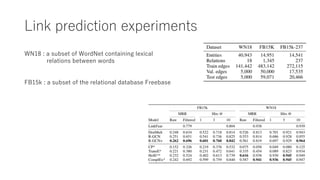

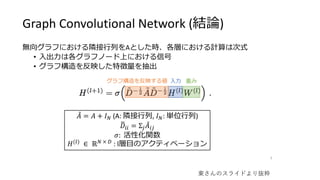

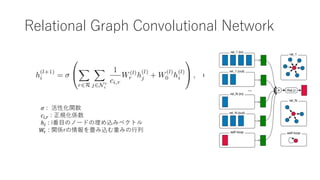

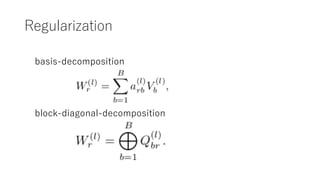

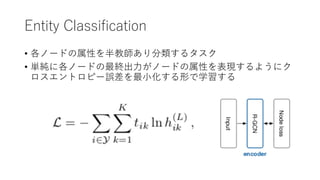

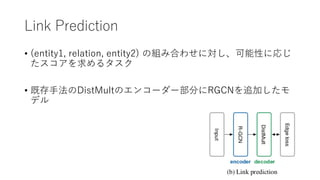

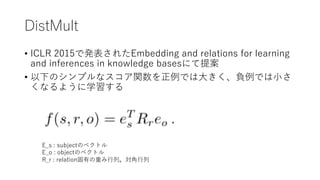

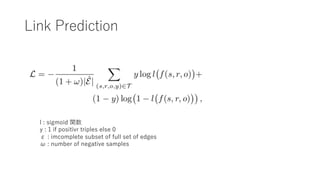

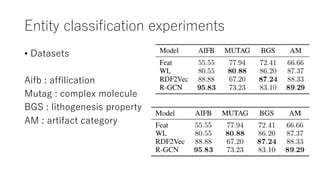

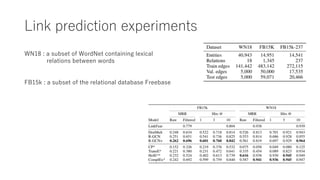

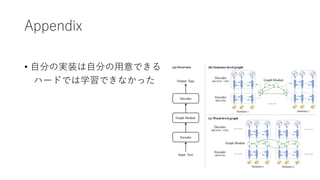

Le document aborde des concepts liés aux réseaux de neurones graphes et à des modalités d'analyse complexes. Il contient également des éléments mathématiques et des structures algébriques. L'ensemble est technique et semble se concentrer sur des applications ou des théories dans le domaine de l'apprentissage automatique.

![• nklO0F C 4 C J F C J M J , G F FCKJ F C

1 JMF BI

• g O0 C C JB KCC 6 FD I 1 G

3 J CF D 4 6 JF

0 N 7 CC

• a iO

0

6 K 0

6K .K

6 K 2 J

P [f e hT c S d nkRW]m](https://image.slidesharecdn.com/rgcn-181207004726/85/DL-Hacks-Modeling-Relational-Data-with-Graph-Convolutional-Networks-2-320.jpg)