Signaler

Partager

Télécharger pour lire hors ligne

Recommandé

Support Complet sur la technologie EJB 3.1. Ce cours Traite l'architecture JEE. Les différents types EJB (Session, Entity, MDB). Des exemple complets sont aussi présentés.

Support de cours EJB 3 version complète Par Mr Youssfi, ENSET, Université Ha...

Support de cours EJB 3 version complète Par Mr Youssfi, ENSET, Université Ha...ENSET, Université Hassan II Casablanca

Recommandé

Support Complet sur la technologie EJB 3.1. Ce cours Traite l'architecture JEE. Les différents types EJB (Session, Entity, MDB). Des exemple complets sont aussi présentés.

Support de cours EJB 3 version complète Par Mr Youssfi, ENSET, Université Ha...

Support de cours EJB 3 version complète Par Mr Youssfi, ENSET, Université Ha...ENSET, Université Hassan II Casablanca

Contenu connexe

En vedette

En vedette (20)

C:\Documents And Settings\Siglo 21\Mis Documentos\Chistecillos Diapositivas

C:\Documents And Settings\Siglo 21\Mis Documentos\Chistecillos Diapositivas

Dernier

Dernier (6)

Protéger l'intégrité de son environnement numérique

Protéger l'intégrité de son environnement numérique

Contrôle d’accès et Gestion des identités: Terminologies et Protocoles d’auth...

Contrôle d’accès et Gestion des identités: Terminologies et Protocoles d’auth...

Augmentez vos conversions en ligne : les techniques et outils qui marchent vr...

Augmentez vos conversions en ligne : les techniques et outils qui marchent vr...

Modèles de contrôle d accès_ RBAC (Role Based Access Control).pdf

Modèles de contrôle d accès_ RBAC (Role Based Access Control).pdf

Ejb3

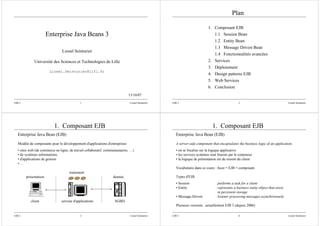

- 1. Plan 1. Composant EJB Enterprise Java Beans 3 1.1 Session Bean 1.2 Entity Bean 1.3 Message Driven Bean Lionel Seinturier 1.4 Fonctionnalités avancées Université des Sciences et Technologies de Lille