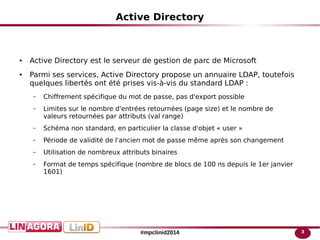

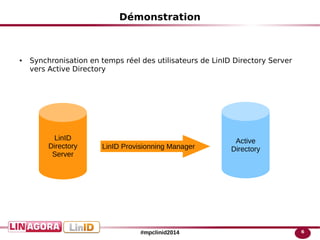

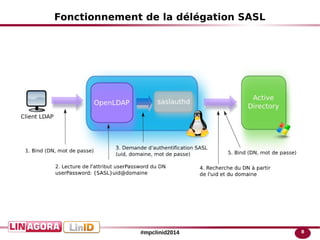

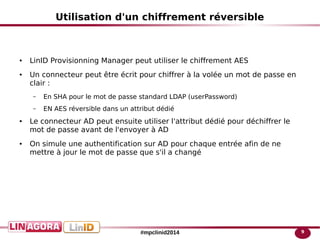

Ce document traite de l'intégration d'Active Directory avec LinID, en mettant l'accent sur la synchronisation des utilisateurs et des groupes entre OpenLDAP et Active Directory. Il présente différentes stratégies de synchronisation des mots de passe, ainsi que des méthodes d'authentification, y compris LDAP et Kerberos, pour la gestion des identités. Enfin, il décrit les mécanismes de gestion de mots de passe et les échanges d'authentification entre les systèmes.