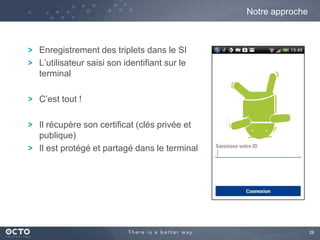

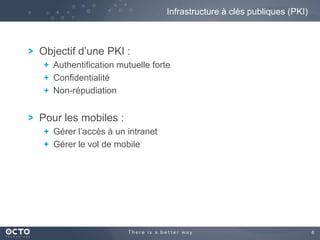

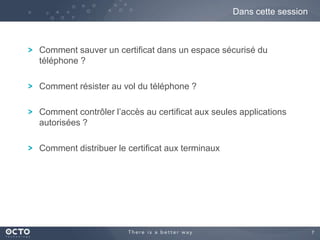

Le document traite de l'installation, de la gestion et de la sécurisation des clés privées sur Android via une infrastructure à clés publiques (PKI). Il décrit les méthodes de sauvegarde et de protection des certificats numériques, ainsi que l'utilisation de composants tels que le Secure Element et le Keystore. Enfin, le document propose un scénario possible d'enrôlement d'utilisateurs sur des terminaux tout en respectant des contraintes de sécurité.

![14

Pour les version d’Android supérieur à 14

Permet d’exploiter les certificats clients du terminal

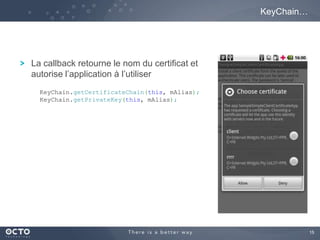

Approche officielle : KeyChain

KeyChain.choosePrivateKeyAlias(this,

new KeyChainCallBack() {

@Override

public void alias(String alias) {

mAlias=alias;

}

},

new String[] {"RSA"}, // List of acceptable key types. null for any

null, // issuer, null for any

"internal.example.com", // host name of server requesting the cert

443, // port of server requesting the cert, -1 if

// unavailable

null); // alias to preselect, null if unavailable](https://image.slidesharecdn.com/installergrerscuriseretutiliserunsecret-130619102358-phpapp02/85/PKI-Android-Installer-gerer-securiser-et-utiliser-un-secret-14-320.jpg)

![18

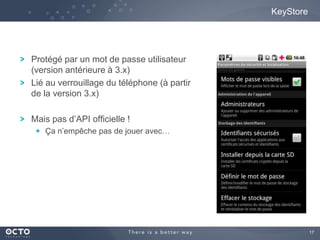

Récupérer la classe android.security.KeyStore

Changer le nom du package

Pour le débloquer :

Comment utiliser le KeyStore

put(), get(), byte[]

if (Build.VERSION.SDK_INT < Build.VERSION_CODES.HONEYCOMB) {

context.startActivity(

new Intent("android.credentials.UNLOCK"));

} else {

context.startActivity(

new Intent("com.android.credentials.UNLOCK"));

}](https://image.slidesharecdn.com/installergrerscuriseretutiliserunsecret-130619102358-phpapp02/85/PKI-Android-Installer-gerer-securiser-et-utiliser-un-secret-18-320.jpg)