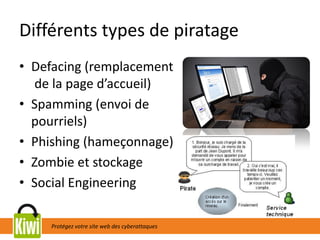

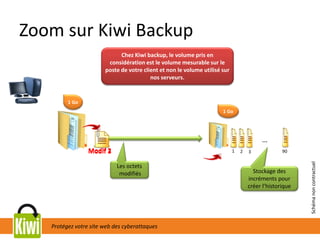

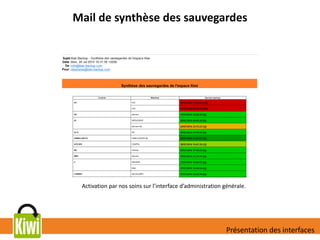

Le document traite des cyberattaques sur les sites web, en abordant les profils des hackers, les types de piratage, et des mesures de protection essentielles à adopter. Il souligne l'importance des mises à jour régulières, des sauvegardes et de la sécurisation des accès pour prévenir les attaques. En cas de piratage avéré, il décrit les étapes à suivre pour analyser et restaurer le site concerné.