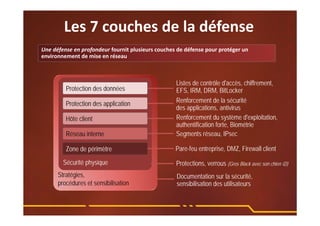

Le document présente une approche de défense en profondeur pour la sécurité des réseaux, incluant plusieurs couches de protection comme la sensibilisation à la sécurité, le renforcement des systèmes d'exploitation et des applications, ainsi que des mesures physiques. Il discute également des vulnérabilités et correctifs liés aux bases de données SQL Server de Microsoft, soulignant une diminution des vulnérabilités récentes. Enfin, il met en avant le concept d'informatique de confiance pour développer des systèmes plus sécurisés.