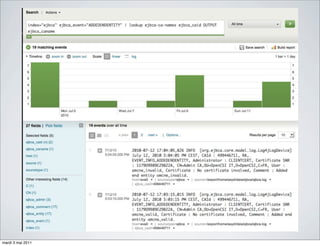

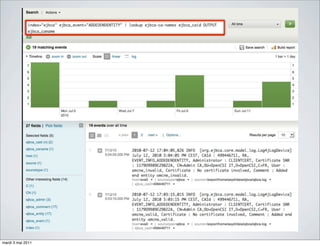

Le document décrit l'utilisation de Splunk chez RTL pour l'analyse et la gestion des logs liés à la production et à la diffusion des médias. Il traite des différentes fonctionnalités techniques de Splunk, comme l'indexation des logs, l'intégration dans un système d'information et la personnalisation de l'interface utilisateur. Enfin, il illustre des cas d'utilisation spécifiques, notamment la gestion des équipements réseau et les problématiques de réactivité face aux événements survenant dans l'infrastructure.