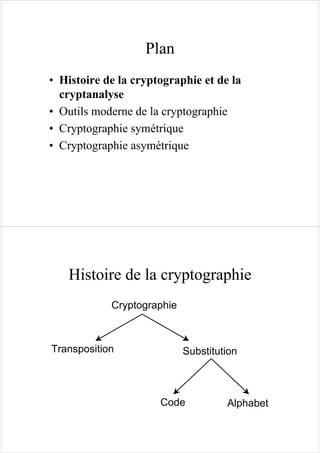

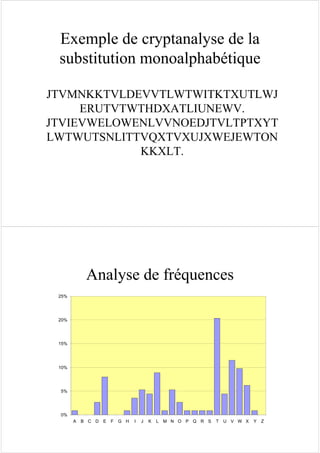

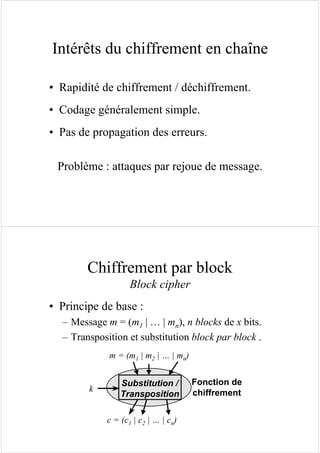

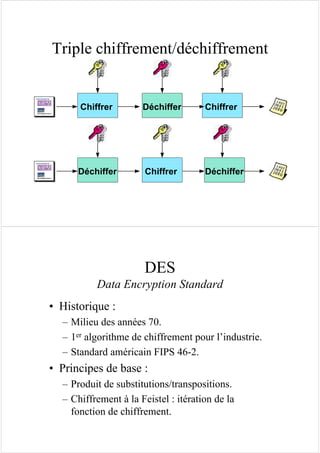

Le document traite de la cryptographie et de la cryptanalyse en introduisant des concepts tels que la stéganographie, les méthodes de chiffrement et de déchiffrement, ainsi que les principes de sécurité. Il présente différentes techniques, notamment la substitution et la transposition, ainsi que leurs limites et les avancées modernes en matière de sécurité cryptographique. Le cours vise à fournir une compréhension approfondie des fondements et des applications de la cryptographie contemporaine.

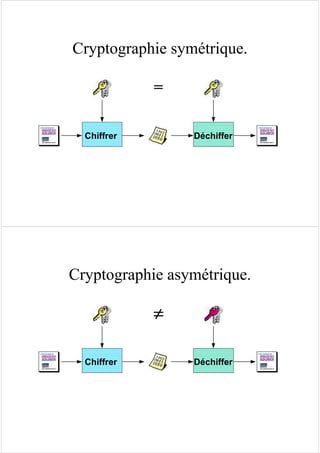

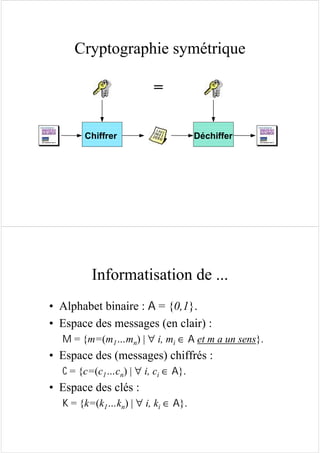

= Ek(..).

• Fonctions de déchiffrement :

– D : C x K → M.

– D(..,k) = D[k](..) = Dk(..).

∀ m ∈ M, ∀ k ∈ K, Dk( Ek(m) ) = m

Outils informatiques

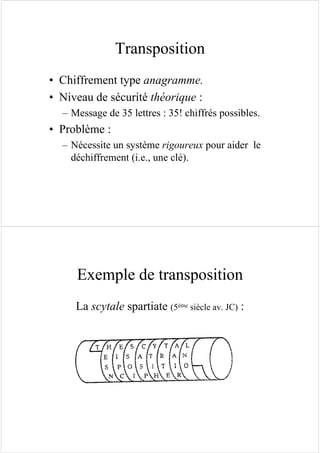

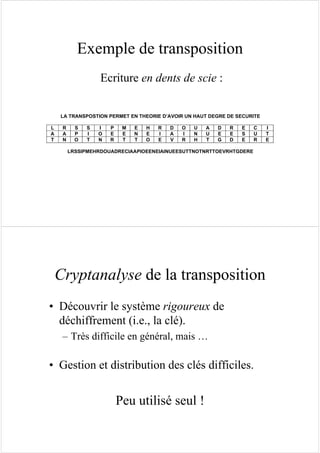

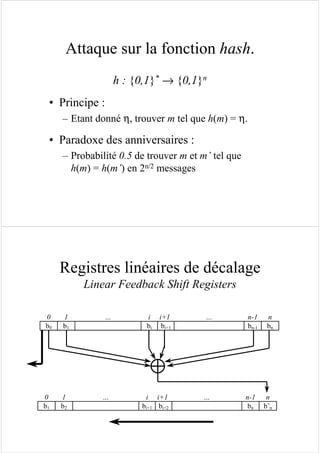

• Transposition :

– Permutation.

– Opérations mathématiques : x3 mod pq, …

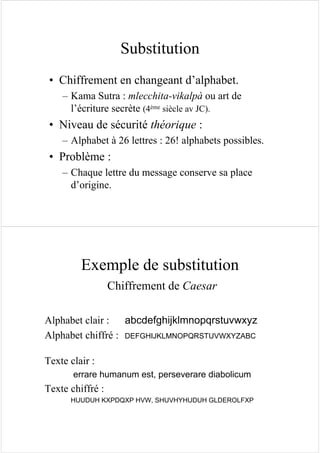

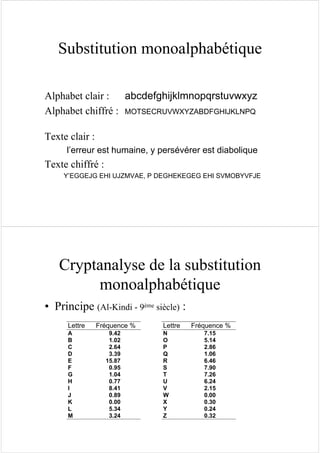

• Substitution :

– Tableaux indexés.

– Opérations binaires : XOR, ...](https://image.slidesharecdn.com/transpcrypto-150612021314-lva1-app6892/85/Transpcrypto-48-320.jpg)

= Ekp (..).

• Fonctions de déchiffrement :

– D : C x Ks → M.

– D(..,ks) = D[ks](..) = Dks (..).

∀ m ∈ M, ∀ (kp,ks) ∈ K, Dks ( Ekp (m) ) = m](https://image.slidesharecdn.com/transpcrypto-150612021314-lva1-app6892/85/Transpcrypto-70-320.jpg)

= Sks (..).

• Fonctions de vérification :

– V : C x Kp → M.

– V(..,kp) = V[kp](..) = Vkp (..).

∀ m ∈ M, ∀ (kp,ks) ∈ K, Vkp ( Sks (m) ) = m

Outils mathématiques

• Théorie de la complexité :

– Problèmes P, NP, NP-Complets …

• Théorie des nombres :

– Nombreux problèmes NP à sens uniques.](https://image.slidesharecdn.com/transpcrypto-150612021314-lva1-app6892/85/Transpcrypto-71-320.jpg)