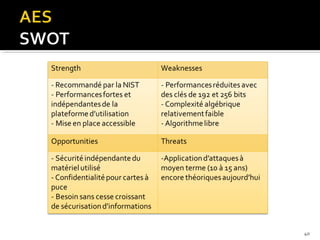

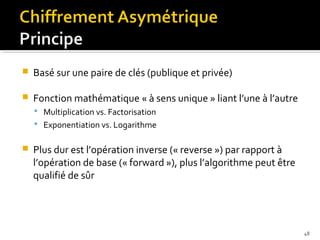

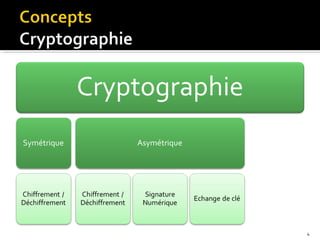

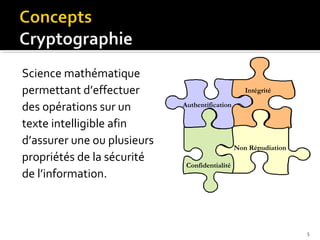

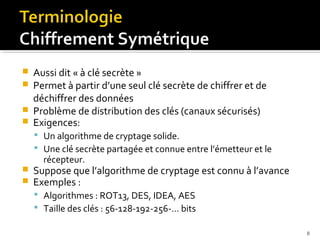

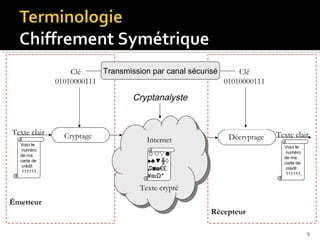

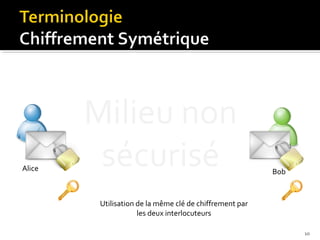

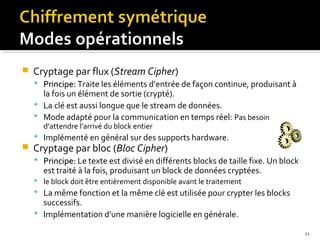

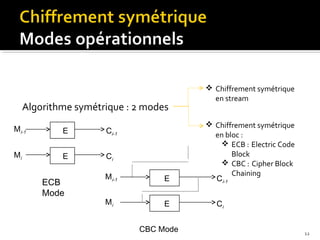

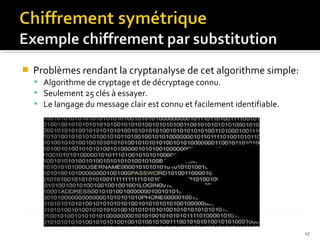

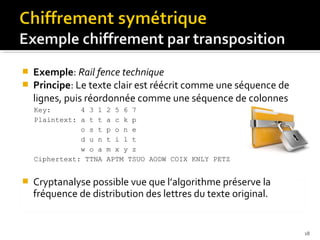

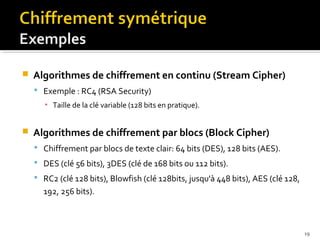

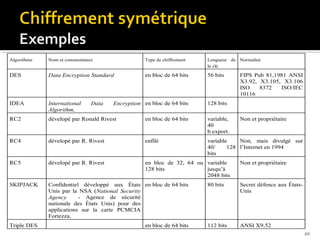

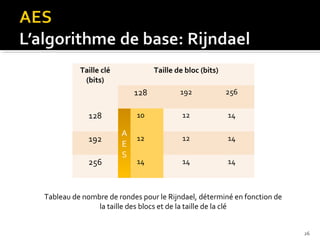

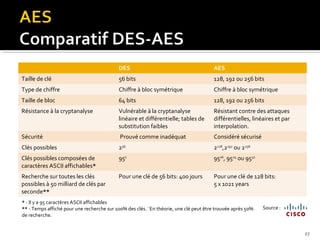

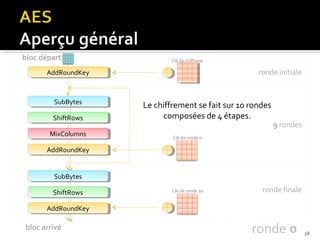

Le document présente la cryptographie, en mettant l'accent sur les algorithmes symétriques tels que DES et AES, soulignant l'importance de clés secrètes pour garantir la sécurité des informations. Il aborde divers types de chiffrement, y compris par blocs et en flux, ainsi que des techniques de substitution et de transposition. Le texte souligne également les défis liés à la distribution des clés et les avancées dans la sécurité des algorithmes face aux attaques potentielles.

![

Chiffrement de documents confidentiels

L’algorithme AES est utilisé pour protéger des documents

confidentiels.

Voix sur IP: Skype

The Committee on National

Security Systems

“Skype uses AES (Advanced Encryption Standard), […]

which is used by U.S. Government organizations to protect

sensitive, information.”

WiFi: pour le WPA2 (norme IEEE 802.11i)

Utilise l’algorithme AES plutôt que RC4 (utilisé par WEP et

WPA)

Compression de fichiers: WinRAR et WinZip

34](https://image.slidesharecdn.com/chiffrement-140211105545-phpapp02/85/Le-chiffrement-34-320.jpg)