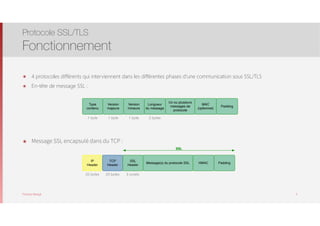

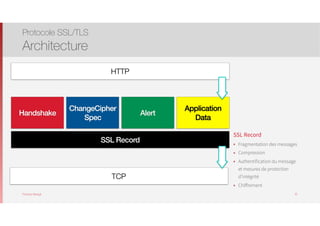

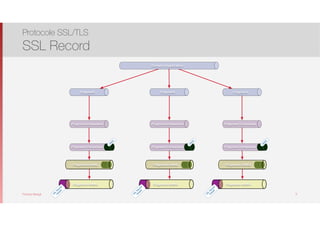

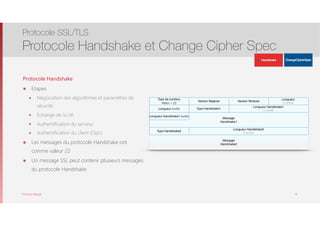

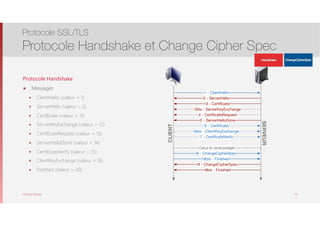

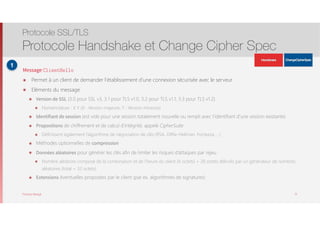

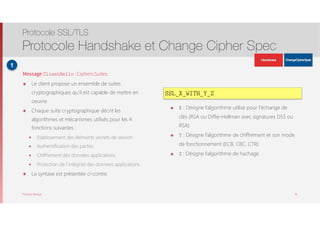

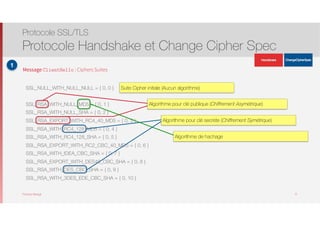

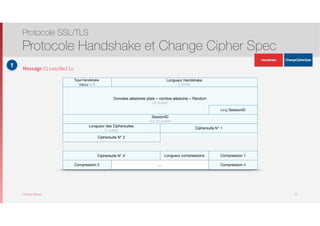

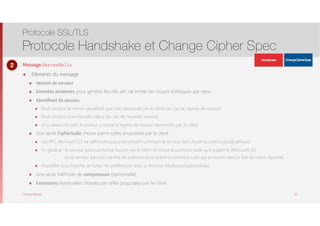

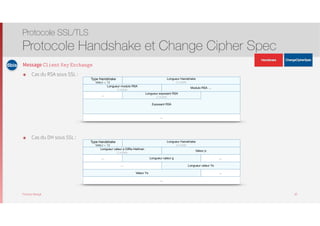

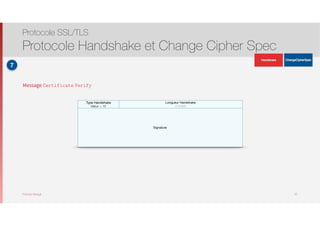

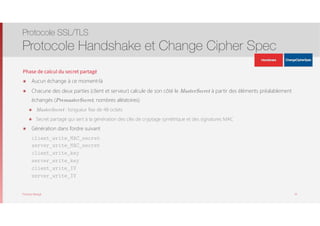

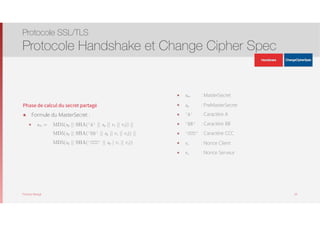

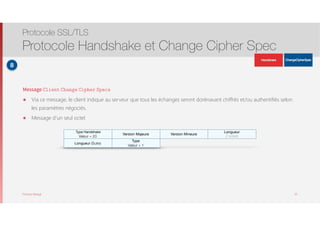

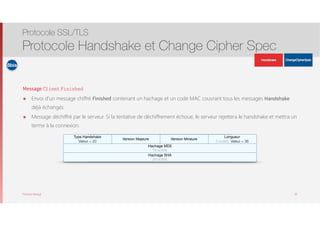

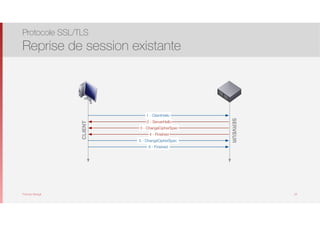

Le document présente une analyse détaillée des protocoles SSL/TLS, incluant leur historique, leur fonctionnement, et leur architecture. Il décrit les principales fonctionnalités de ces protocoles en matière de sécurité, telles que la confidentialité, l'intégrité des échanges, et les mécanismes d'authentification. Enfin, il aborde les étapes du processus de handshake et les échanges de messages lors de l'établissement d'une connexion sécurisée.

![Thomas Moegli

Merci de votre attention !

thomas.moegli@icloud.com

Références

Transport Layer Security, Wikipedia.org

[https://en.wikipedia.org/w/index.php?title=Transport_Layer_Security&oldid=711145576]

Les VPN : Fonctionnement, mise en oeuvre et maintenance des Réseaux Privés Virtuels, ENI Editions (J-P. Archier)

Réseaux Privés Virtuels - VPN, Frameip [http://www.frameip.com/vpn/] (X. Lasserre, T. Klein, _SebF)

SSL/TLS : Etat des lieux et recommandations, ANSSI : Agence nationale de la sécurité des systèmes d’information

[http://www.ssi.gouv.fr/uploads/IMG/pdf/SSL_TLS_etat_des_lieux_et_recommandations.pdf] (O. Levillain)

49](https://image.slidesharecdn.com/cpkmlf1bssetucpb6xa9-signature-a01fb0918b0522ce7f5005e8a9ae855a5c4869ec52265832a8d4bf2758912d31-poli-160321150415/85/Protocoles-SSL-TLS-49-320.jpg)