Le document présente le protocole SNMP (Simple Network Management Protocol), utilisé pour gérer des nœuds sur un réseau IP, en détaillant ses composants, son fonctionnement et ses requêtes. Il décrit les différentes versions de SNMP (v1, v2c et v3), leurs caractéristiques de sécurité, ainsi que les identifiants de communauté et la structure de la base d'informations de gestion (MIB). Enfin, il fournit des étapes pour configurer SNMP sur des périphériques réseau, notamment les commandes nécessaires.

![El Hassan EL AMRI – SNMP

E l H a s a n E L A M R I P a g e 4 | 5

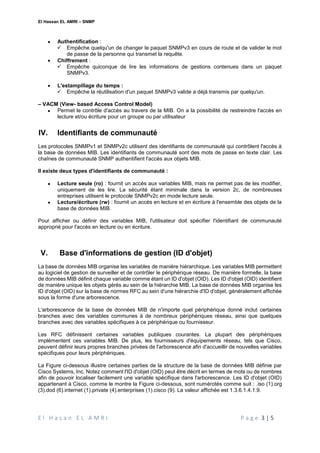

VI. Configuration du protocole SNMP

Étapes de configuration du protocole SNMP

Un administrateur réseau peut configurer le protocole SNMPv2 de manière à obtenir des informations

réseau à partir des périphériques présents sur celui-ci. Comme le montre la figure ci-dessous, les étapes

de base de la configuration du protocole SNMP s'exécutent toutes en mode de configuration globale.

Étape 1. (Obligatoire) Configurez l'identifiant de communauté et le niveau d'accès (lecture seule ou

lecture/écriture) à l'aide de la commande snmp-server community string ro | rw.

Étape 2. (Facultatif) Documentez l'emplacement du périphérique à l'aide de la commande snmp-server

locationtext.

Étape 3. (Facultatif) Documentez le contact du système à l'aide de la commandesnmp-server

contact text.

Étape 4. (Facultatif) Limitez l'accès SNMP aux hôtes NMS (gestionnaires SNMP) qui sont autorisés par

une liste de contrôle d'accès : définissez la liste de contrôle d'accès, puis référencez-la à l'aide de la

commande snmp-server communitystring access-list-number-or-name. Cette commande peut être

utilisée à la fois pour spécifier un identifiant de communauté et pour limiter l'accès SNMP par le biais de

listes de contrôle d'accès. Il est possible de combiner les étapes 1 et 4 en une seule, si vous le souhaitez.

Le périphérique réseau Cisco allie les deux commandes en une seule si elles sont introduites

séparément.

Étape 5. (Facultatif) Spécifiez le destinataire des opérations de déroutement SNMP à l'aide de la

commande snmp-server host host-id [version{1|2c | 3 [auth | noauth | priv]}]community-string. Par

défaut, aucun gestionnaire de déroutement n'est défini.

Étape 6. (Facultatif) Activez les déroutements sur un agent SNMP à l'aide de la commande snmp-

server enable traps notification-types. Si aucun type de notification de déroutement n'est spécifié dans](https://image.slidesharecdn.com/snmp-170121233435/85/Cours-SNMP-4-320.jpg)