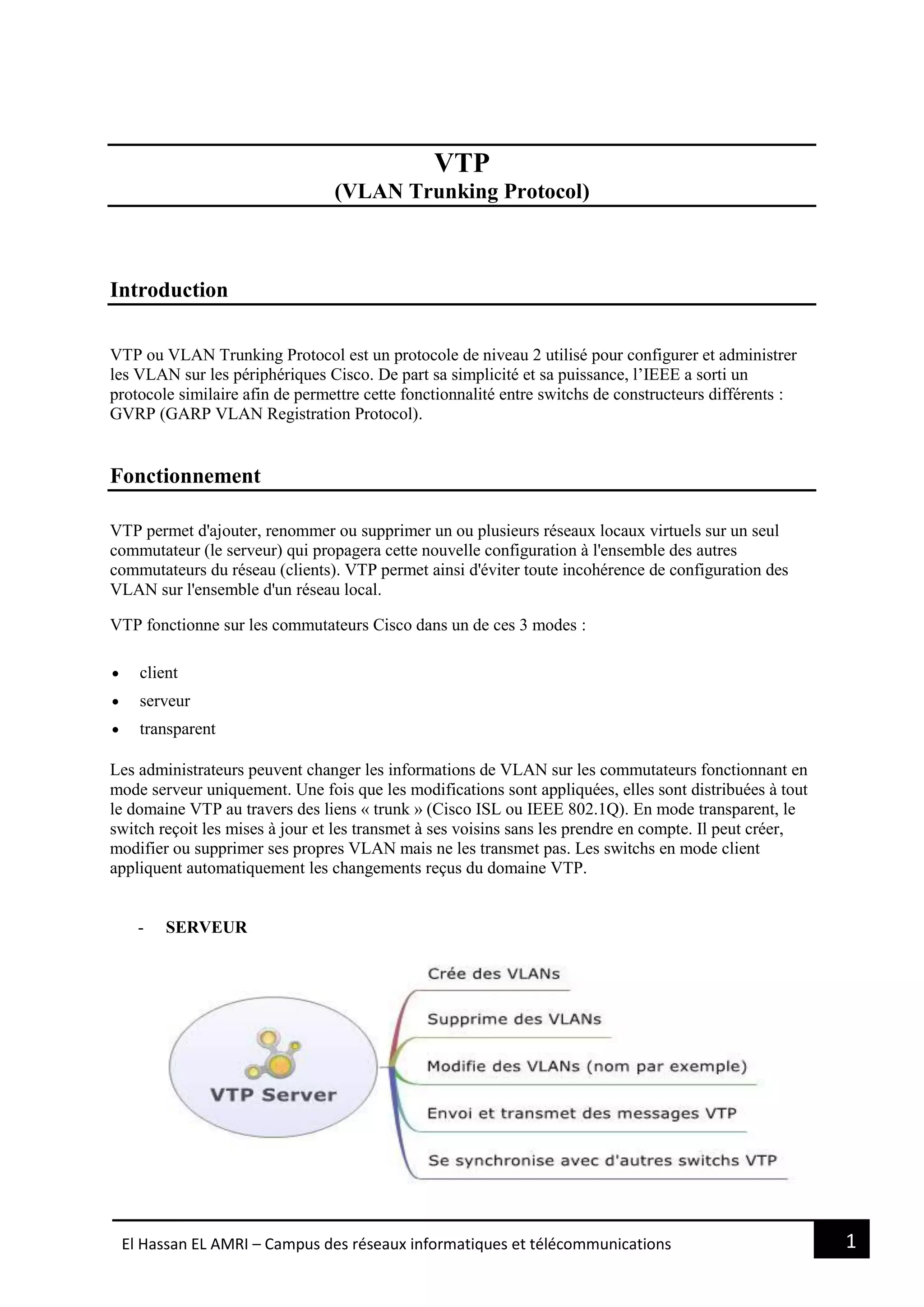

Le VLAN Trunking Protocol (VTP) est un protocole de niveau 2 utilisé pour gérer les VLAN dans les réseaux Cisco, permettant une configuration cohérente sur plusieurs commutateurs. Il fonctionne en trois modes : serveur, client et transparent, et synchronise les informations de VLAN par un numéro de révision (rn). Des fonctionnalités optionnelles, telles que le VTP pruning et la sécurité par mot de passe, peuvent également être mises en œuvre pour optimiser la gestion des VLANs.