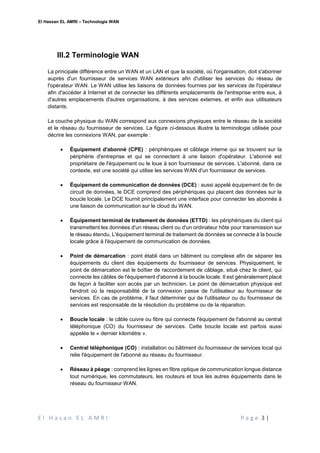

Le document présente les technologies de réseau étendu (WAN) utilisées pour interconnecter des réseaux locaux (LAN) situés à distance, souvent propriété des fournisseurs de services. Il détaille l'importance des WAN pour les communications d'entreprise, les différents types de protocoles, d'équipements et d'infrastructures qui les constituent, ainsi que les avantages et inconvénients des connexions, telles que les lignes louées, les liaisons commutées et le réseau numérique à intégration de services (RNIS). Enfin, il explique le fonctionnement des WAN au sein du modèle OSI, avec un accent particulier sur les couches physique et de liaison de données.