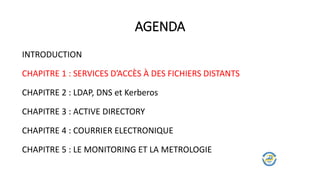

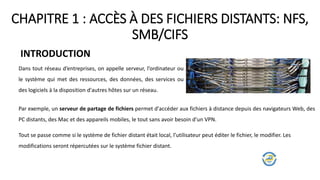

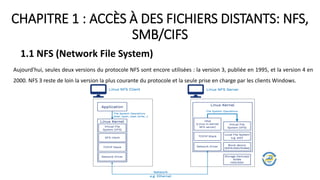

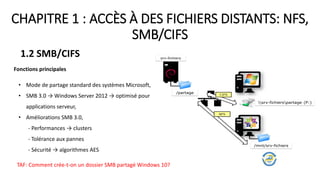

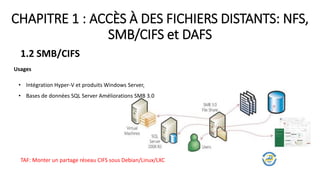

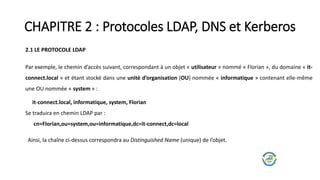

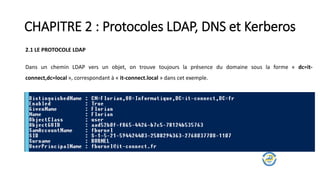

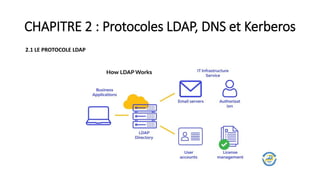

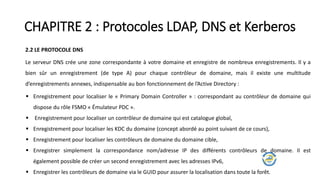

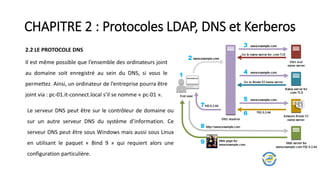

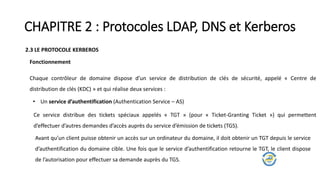

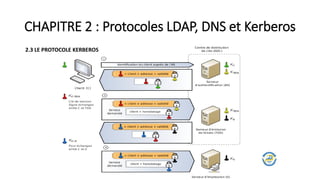

Ce document présente un cours sur l'administration réseau destiné aux élèves ingénieurs, incluant des informations sur le contenu, les évaluations et les objectifs d'apprentissage. Les thèmes abordés incluent les services d'accès à des fichiers distants, l'utilisation de protocoles comme NFS et SMB/CIFS, ainsi que la gestion des utilisateurs via LDAP et Active Directory. À la fin du cours, les étudiants seront capables de configurer et gérer un réseau informatique, tout en maîtrisant divers outils et services associés.