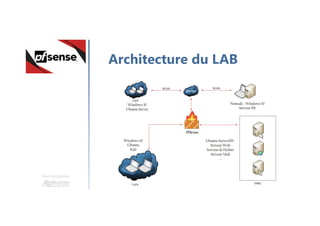

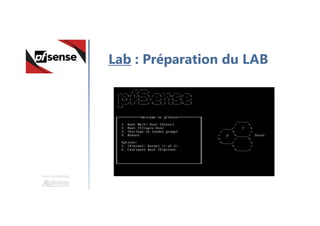

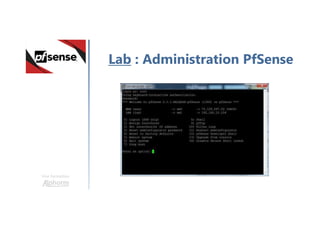

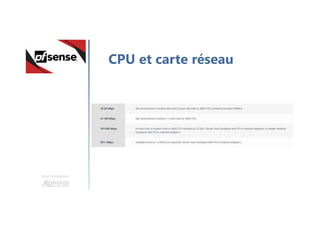

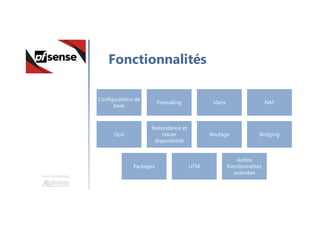

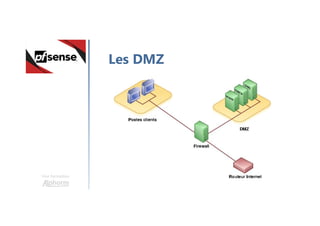

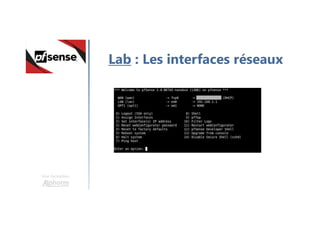

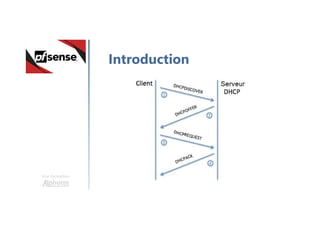

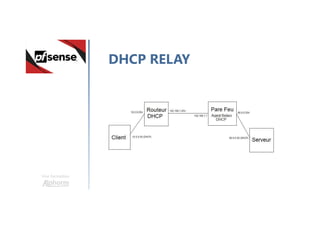

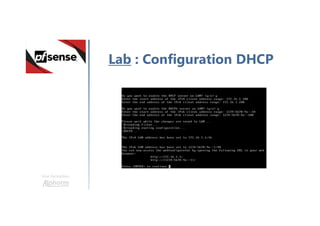

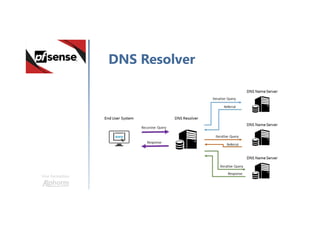

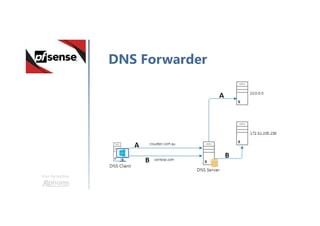

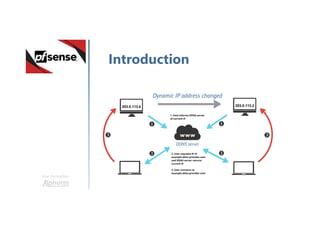

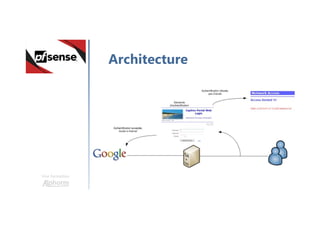

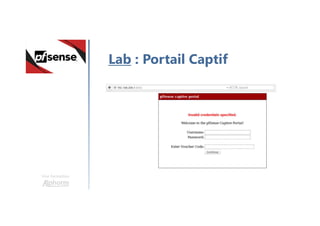

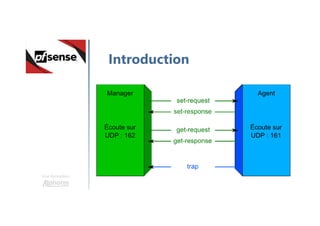

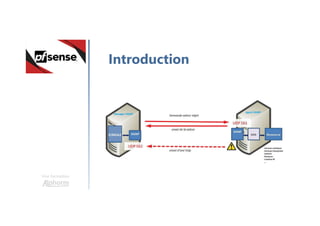

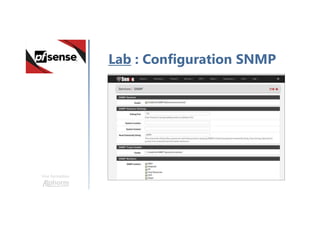

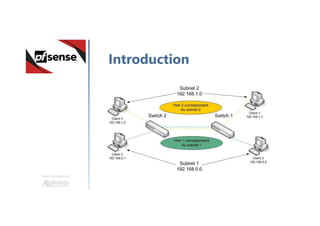

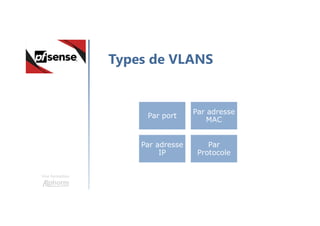

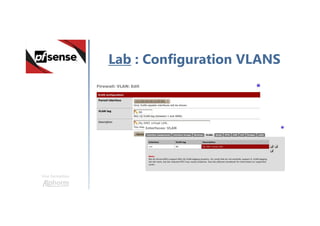

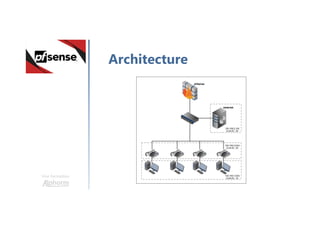

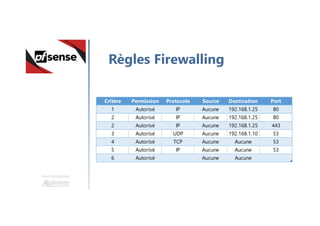

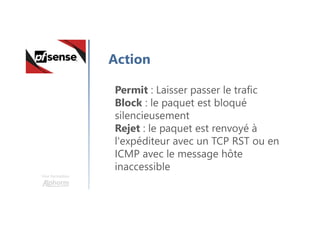

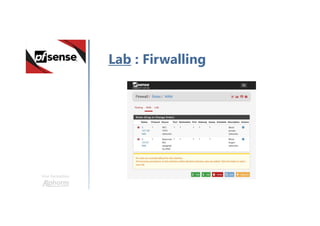

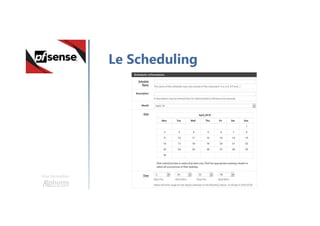

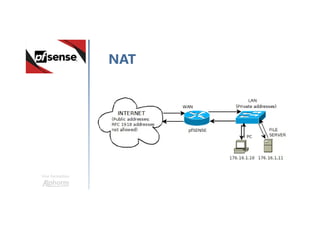

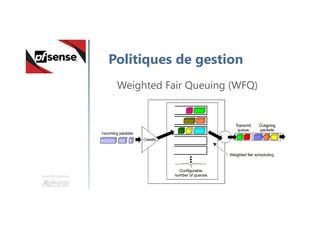

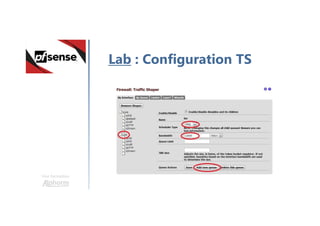

Ce document présente une formation sur le firewall open source pfSense, en abordant son installation, sa configuration et ses fonctionnalités, incluant la gestion des VLANs, le firewalling, les VPNs et la qualité de service. Il cible des professionnels des réseaux tels que les administrateurs, techniciens et ingénieurs réseau, et propose des scénarios de déploiement ainsi qu'une architecture de laboratoire pour des exercices pratiques. La formation met l'accent sur les prérequis en réseaux, les politiques de sécurité et les meilleures pratiques pour une infrastructure réseau efficace.