Ce document explique la configuration d'un VPN IPsec entre deux sites utilisant des routeurs Cisco. Il détaille les protocoles comme IKE et ESP, ainsi que les étapes spécifiques pour établir la connexion sécurisée, incluant la définition de politiques de sécurité et la configuration de listes de contrôle d'accès. Enfin, il aborde la configuration des routes pour garantir le fonctionnement du VPN en cas de défaillance de la liaison principale.

![CHALLENGE (des données supplémentaires sont collectées chez l'utilisateur)

CHANGE PASSEWORD (l'utilisateur est invité à choisir un nouveau mot de passe)

CONFIGURATION D’UN VPN SITE-A-SITE SUR UN PIX

28-03-2007

Page 1 sur 4

Cette article vous guidera pas à pas pour configurer un VPN sur un PIX.

INTRODUCTION:

Les réseaux privés virtuels (VPN) permettent d'interconnecter des réseaux

géographiquement éloignés en passant par le réseau public d'Internet. Les VPN fournissent une

solution fiable, à faible coût et permettent une administration plus aisé que les WAN

traditionnelles basées sur du Frame-relay ou des connexions par modems. Les VPN maintiennent

une sécurité identique aux réseaux privés et permettent ainsi aux utilisateurs d'accéder aux

ressources de leur entreprise depuis n'importe quel endroit muni d'Internet.

L'utilisation des VPN de type accès distant (remote access) fait partie d'une nouvelle

dynamique de travail puisque cela permet aux salariés d'une entreprise, par exemple, de se

connecter au réseau interne de l'entreprise depuis leur domicile. Cependant, comme toute

connexion à distance, cela pose certains problèmes de sécurité puisque les communications

passent par Internet : les pare-feux de la gamme Cisco, les PIX, offrent la possibilité de palier à ce

problème en utilisant des algorithmes de cryptage connus pour leur efficacité : AES, 3DES, MD5,

...

Un PIX Firewall peut être configuré tel un Easy VPN Server, c'est-à-dire que l'on va le

configurer de manière à ce qu'il contienne des règles VPN qui vont être envoyé à de multiples

dispositifs clients VPN : l'avantage est que l'on va configurer un seul PIX (qui va agir tel un

serveur) et donc centraliser les différentes règles VPN.

Cependant, un Easy VPN Server ne va accepter des connexions que de dispositifs clients

qu'il supporte, qui peuvent être de type logiciel ou de type matériel. En voici la liste :

clients logiciels : ces clients sont directement connectés au PIX faisant office d’Easy VPN Server par le

biais d’Internet, et requièrent l’installation d’un logiciel spécifique :

<!--[if !supportLists]--><!--[endif]-->Cisco VPN Client version 3.x

Cisco VPN 3000 Client version 2.5

clients matériels : un Easy VPN Server est capable d’accepter la connexion de multiples clients

matériels dont voici la liste :

<!--[if !supportLists]-->PIX 501 / 506 / 506E

<!--[if !supportLists]-->Cisco VPN 3002

<!--[if !supportLists]-->Certains routeurs de la gamme Cisco dont l’IOS supporte le VPN comme les

séries 800 ou 1700

Pour chaque type de client, il y a donc une configuration spécifique puisque chacun d'eux

ne va pas utiliser le même type de connexion, d'authentification ou de sécurité. Le PIX Easy VPN

Server va ainsi être configuré en fonction du ou des clients. Voici une liste non exhaustive des

types de configurations :

utilisation de l'eXtended Authentification (Xauth)

utilisation d'IKE pour les Easy VPN Remote Devices (clients)](https://image.slidesharecdn.com/96696189-configurationvpn-ipsec-routeur-170803142522/85/configuration-vpn-ipsec-routeur-7-320.jpg)

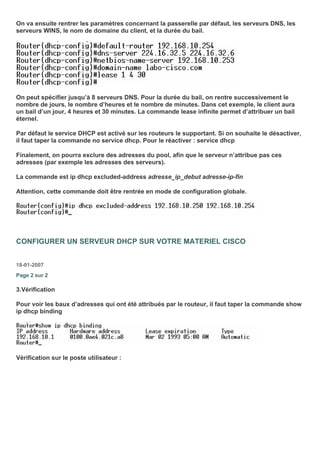

![réseau. Lorsqu’une liaison tombe en panne, un autre chemin pourrait être pris, indiqué par la

route statique.

L’activité d’un routeur se résume par deux fonctionnalités principales:

Trouver la meilleure route

Commuter le paquet sur l’interface appropriée

Pour trouver la meilleure route, un routeur compare l’adresse de destination du paquet avec les

adresses réseau de sa table de routage.

Les routes statiques représentent des réseaux distants, éloignés par un saut au moins.

Lorsque la table de routage est créée manuellement, les routes sont dites statiques. La

configuration de la métrique et de la distance administrative est laissée à l’administrateur.

ROUTES STATIQUES

18-01-2007

Page 2 sur 7

2.Route statique

Pour configurer une route statique, la commande ip route est utilisée à partir du mode de

configuration globale :

Router(config)#ip route préfixe masque { prochain_saut | int_type int_num } [ distance ] [ tag ]

[ permanent ]

Mot-clé Description

préfixe L’adresse IP du réseau distant

masque Le masque du réseau distant

prochain_saut L’adresse IP du prochain saut

int_type int_num L’interface de sortie (décrite par le type et

le numéro)

distance Distance administrative

tag Marqueur utilisé pour la redistribution de

routes

permanent Ne jamais effacer la route (même si

l’interface tombe)

2.1.Route Statique : Exemple 1

Voici un exemple de configuration simple des routes statiques. Trois routeurs RTA, RTB et RTC

sont connectés en série :](https://image.slidesharecdn.com/96696189-configurationvpn-ipsec-routeur-170803142522/85/configuration-vpn-ipsec-routeur-19-320.jpg)

![Si un routeur ne reçoit aucune mise à jour d’un autre routeur dans un délai de 180 secondes, il marque les routes

desservies par le routeur ne répondant pas comme inutilisables.

S’il n’y a toujours aucune mise à jour après 240 secondes, le protocole RIP enlève toutes les entrées dans sa table de

routage correspondant au routeur qui ne répond pas.

Caractéristiques principales :

La métrique qu’utilise RIP est le nombre de sauts (Hop count).

Chaque entrée dans la table de routage apprise par RIP a une distance administrative de 120.

Un réseau directement connecté a une métrique de 0, alors qu’un réseau inaccessible aura une métrique de 16.

2) Configuration du protocole RIP

a) Activation de RIP

La commande router rip, dans le mode de configuration globale, permet :

De passer en mode de configuration du protocole de routage.

D’activer le protocole RIP.

Il faut maintenant indiquer quels sont les réseaux directement connectés au routeur interagiront au niveau des mises à jour.

Ceci inclus les réseaux sur lesquels le routeur enverra les paquets de mise à jour ainsi que les réseaux qui seront inclus dans

les mises à jour. Il faut utiliser la commande network {réseau}, depuis le mode de configuration du protocole de routage.

b) Mises à jour unicast

Par défaut, les mises à jour sont diffusées (Broadcast).

Il est possible d’émettre ces mises à jour vers des destinataires uniques en utilisant la commande neighbor {IP}, dans le

mode de configuration du protocole de routage.

c) Offsets de métriques de routage

Les métriques des entrées apprises par RIP ont généralement pour valeur le cumul de celles présentes dans le paquet de mise

à jour avec la métrique du lien entre le routeur local et celui qui a envoyé la mise à jour.

Il est possible de rajouter un mécanisme d’incrémentation sélectif de ces métriques.

La commande offset-list [acl] {in | out} {valeur} [{type} {numéro}] du mode de configuration du protocole de routage

configure ce système d’incrémentation :

[acl] : Nom ou numéro d’ACL, afin de limiter l’offset-list (Paramètre optionnel).

{in | out} : L’offset-list sera appliquée lors de la réception (in) ou de l’émission (out) d’un paquet de mise à jour.

{valeur} : Nombre qui sera ajouté aux métriques concernées.

[{type} {numéro}] : L’offset-list peut aussi être appliquée sur une interface spécifique (Paramètre optionnel).

CONFIGURATION CHAP

18-01-2007

Page 1 sur 3

Configuration du protocole CHAP

1 - Introduction

La configuration du protocole CHAP sur les routeurs Cisco assure une protection maximale grâce à l’utilisation de la

méthode défi-réponse. Le fait de répéter cette méthode au cours des connexions permet de limiter le temps d’exposition à

une quelconque attaque. La méthode d’authentification CHAP dépend d’un secret que seul l’authentificateur connaît.

Dans cet exemple de configuration, nous disposons de deux routeurs nommés respectivement « Dessus » et « Dessous ». Le](https://image.slidesharecdn.com/96696189-configurationvpn-ipsec-routeur-170803142522/85/configuration-vpn-ipsec-routeur-32-320.jpg)