Le document présente un cours sur l'administration et la sécurité des réseaux, abordant des thèmes tels que l'administration des équipements, la gestion des pannes et la sécurité des données. Il détaille également les rôles des administrateurs système et réseau, ainsi que les divers types de protocoles, gestion de la configuration et mesures de sécurité. Enfin, il décrit les techniques d'adressage IP et les listes de contrôle d'accès (ACL) pour sécuriser les réseaux.

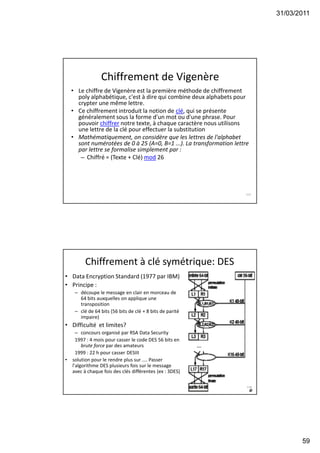

![31/03/2011

13

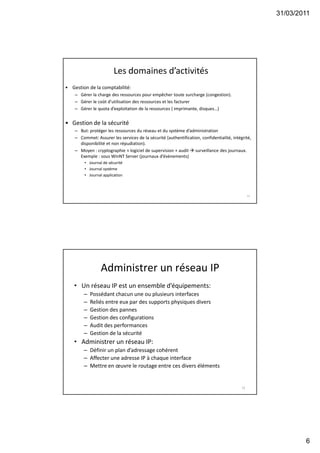

• Le routeur détermine s’il doit acheminer ou bloquer un

paquet en fonction de chaque instruction de condition

dans l’ordre dans lequel les instructions ont été crées

• Si le paquet arrivant à l’interface du routeur satisfait à une

condition, il est autorisé ou refusé

• Si le paquet ne correspond à aucune instruction dans la

liste, celui-ci est rejeté

• Le résultat de l’instruction implicite deny any

• Any: n’importe quelle @ (de 0.0.0.0 à 255.255.255.255)

• Host: abréviation du masque générique

– Ex: host 172.16.33.5 équivaut à 172.16.33.5 0.0.0.0

25

Liste standard, étendue..?!!

• Liste standard:

– Router (config)# access-list numr-liste {permit |deny}

source {masque-source}

– Ex: access-list 1 deny 172.69.0.0 0.0.255.255

• Liste étendue:

– Router (config)# access-list numr-liste {permit|deny}

protocole source {masque-source} destination {masque-

desti} {opérateur opérande}[established..]

26](https://image.slidesharecdn.com/cours-admin-secure-4avril2011-130614235410-phpapp01/85/Cours-admin-secure-4-avril-2011-13-320.jpg)

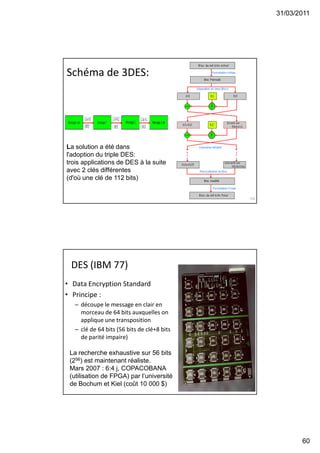

![31/03/2011

30

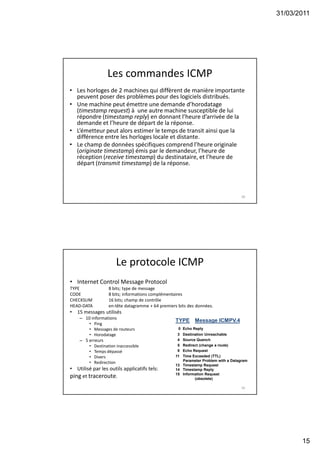

• FQDN : Full Qualified Domain Name

Le nom complet d'un hôte, sur l'Internet, c'est-à-dire de la machine jusqu'au

domaine, en passant par les sous-domaines.

• URL : Uniform Resource Locator

C'est la méthode d'accès à un document distant. Un lien hypertexte avec une

syntaxe de la forme:

<Type de connexion>://<FQDN>/[<sous-répertoire>]/.../<nom du document>

Exemple: http://www.ac-aix-marseille.fr/bleue/francais/nouveau.htm

– http: Hyper Text Transfert Protocol

– www.ac-aix-marseille.fr: FQDN du serveur de pages personnelles

– /bleue/francais/: arborescence de répertoires

– nouveau.htm: nom du document.

• URI : Universal Resource Identifier.

c'est la même chose que l'URL. Le W3C (World Wide Web Consortium), garant de

l'universalité de l'Internet, voudrait voir abandonner URL au profit d'URI. Notez la

très subtile divergence de sens, qui vaut bien, le changement.

59

DNSSEC

• Implémentation de DNSSEC sous Windows 2008

serveur coté serveur:

– Distribution des « trust anchors » ;

– Déploiement des certificats pour les serveurs DNS ;

– Déploiement de la politique de sécurité d’IPSEC sur le

Serveur DNS ;

– Déploiement de la politique de sécurité d’IPSEC sur un

poste client

• http://www.labo-microsoft.org/articles/DNSSECPRES/3/Default.asp

– Déployer les certificats pour l’authentification du Serveur DNS

60](https://image.slidesharecdn.com/cours-admin-secure-4avril2011-130614235410-phpapp01/85/Cours-admin-secure-4-avril-2011-30-320.jpg)

![31/03/2011

90

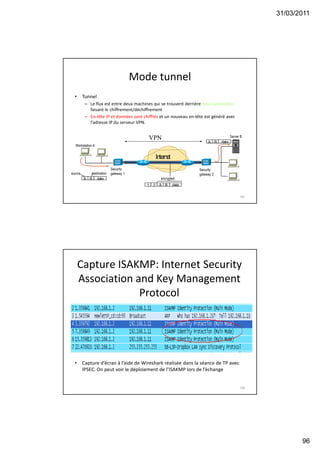

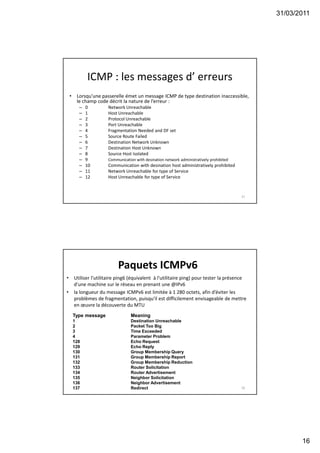

Fonctionnement

• On établit un tunnel entre deux sites:

• IPSec gère l’ensemble des paramètres de

sécurité associés à la communication.

• Deux machines passerelles, situées à

chaque extrémité du tunnel, négocient

les conditions de l’échange des

informations :

– Quels algorithmes de chiffrement,

quelles méthodes de signature

numérique ainsi que les clés utilisées

pour ces mécanismes.

– La protection est apportée à tous les

trafics et elle est transparente aux

différentes applications.

179

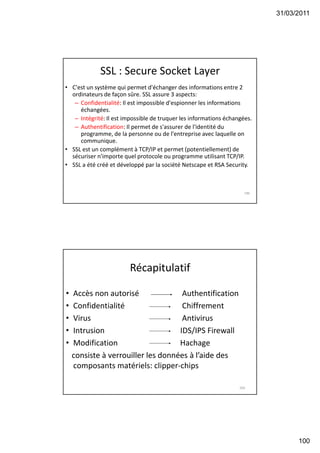

• IPSec prévoit la définition de la politique de sécurité avec le

choix des algorithmes utilisés et leur portée.

• Une fois qu’une politique est définie, il y a échange des clés avec

un mécanisme IKE (Internet Key Exchange) [utilisant le port 500

et le transport UDP].

• On peut mettre en oeuvre l’authentification soit en supposant

que les deux extrémités se partagent déjà un secret pour la

génération de clés de sessions, soit en utilisant des certificats et

des signatures RSA.

• Les machines passerelles traitent ensuite les données avec la

politique de sécurité associée.

• IPSec propose ensuite deux mécanismes au choix pour les

données de l’échange : ESP (Encapsulating Security Payload) et

AH (Authentication Header).

• ESP fournit l’intégrité et la confidentialité, AH ne fournit que

l’intégrité.

180](https://image.slidesharecdn.com/cours-admin-secure-4avril2011-130614235410-phpapp01/85/Cours-admin-secure-4-avril-2011-90-320.jpg)