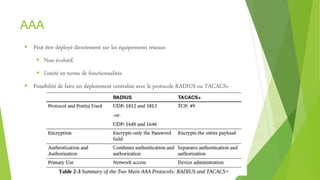

Le document aborde la sécurité avancée des réseaux, en détaillant les principaux concepts et mécanismes de protection tels que la gestion de la confidentialité, de l'intégrité et de la disponibilité des informations. Il couvre également des sujets tels que les pare-feux, les réseaux privés virtuels (VPN), le filtrage web, et la gestion des identités, tout en expliquant les différents types de sécurité réseau et leurs stratégies de mise en œuvre. En outre, il présente des outils et protocoles pour la sécurisation des différentes couches du réseau, ainsi que des technologies avancées comme Cisco NGIPS et AMP.