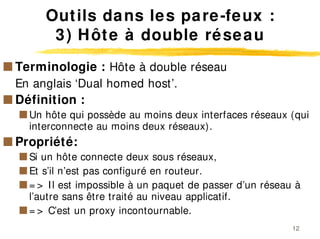

Le document traite des pare-feux, leur architecture et leur rôle dans la sécurisation des réseaux. Il explique les principales techniques de filtrage, les outils associés, les politiques de sécurité à adopter, et souligne les limitations des pare-feux. Enfin, il aborde les étapes de configuration et de mise en place d'un système de filtrage efficace.

![27

Les trois étapes du filtrage :

Etape 3 : Configurer un outil précis

Etape 3 : Configurer un outil précis

Etape 3 : Configurer un outil précis

Etape 3 : Configurer un outil précis

■ Rentrer les règles dans un pare-feu réel en utilisant la

syntaxe et la sémantique de l’interface de l’outil

■ Sémantique la plus fréquente : exploitation des règles dans l’ordre.

■ La première règle satisfaite provoque l’autorisation de la transmission ou

la destruction du datagramme.

■ En fait un pare-feu interprète un programme qui est une suite de: si

(condition sur datagramme) alors action (autoriser/interdire).

■ Exemple : Liste ordonnée des règles précédentes.

■ Transformer les règles dans la syntaxe du pare-feu disponible

Exemple : Syntaxe de règle avec le pare-feu LINUX (iptables).

[root@ firewall]# iptables –A FORWARD –p smtp –d 192.168.0.10 –j ACCEPT

TCP

25

Smtp_local

*

*

Autoriser

TCP

*

*

*

*

Interdire

TCP

*

*

*

Smtp-distant

Interdire

Complément

Port Dest

IP Dest

Port Source

IP Source

Règle](https://image.slidesharecdn.com/0170-pare-feux-firewalls-240109185259-1aecf465/85/0170-pare-feux-firewalls-pdf-27-320.jpg)