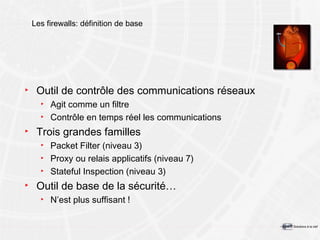

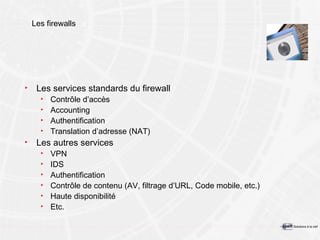

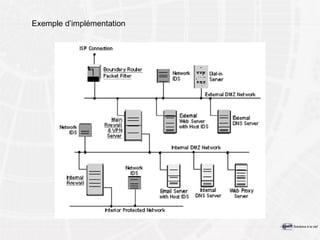

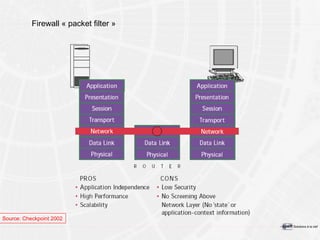

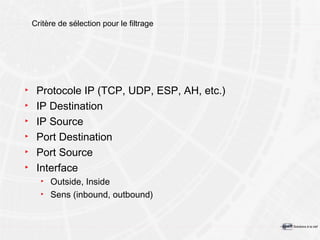

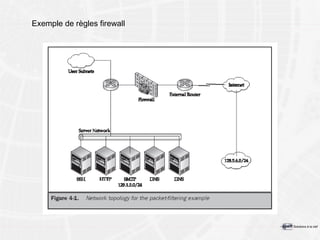

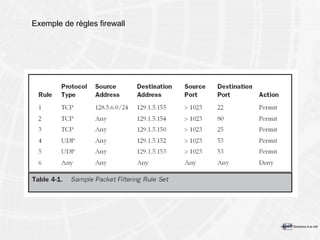

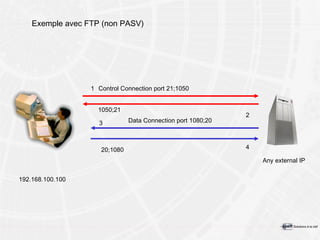

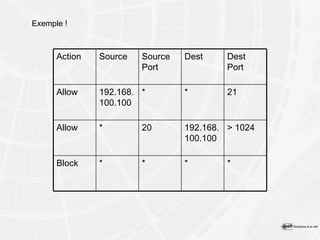

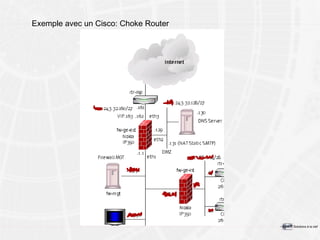

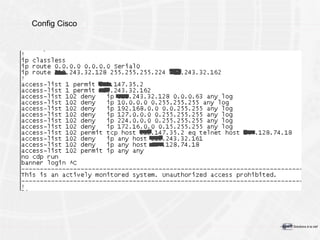

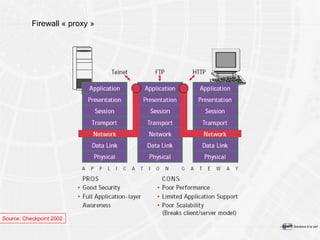

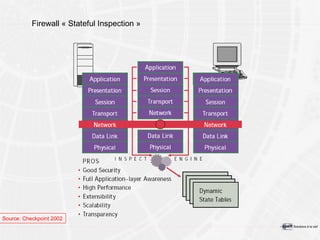

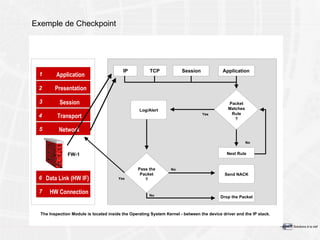

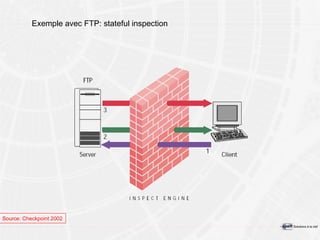

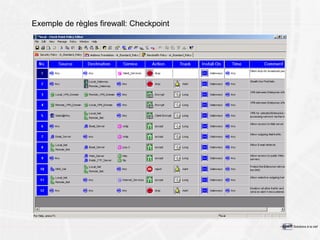

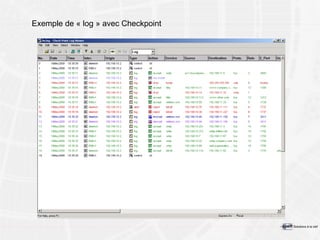

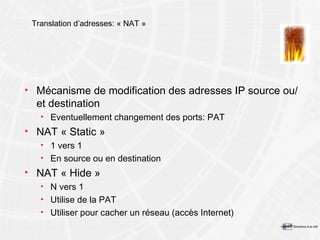

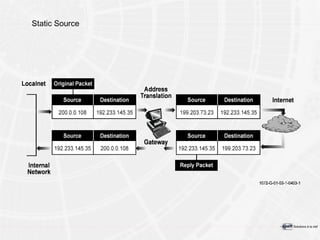

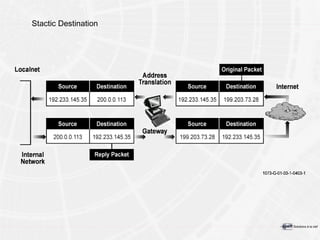

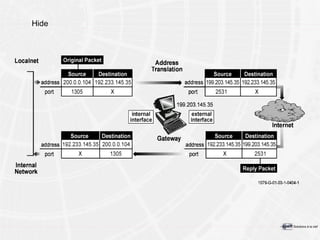

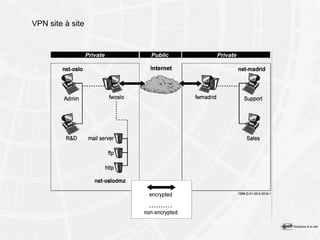

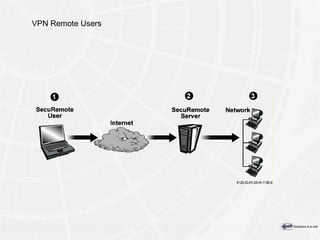

Le document présente les firewalls, outils essentiels de contrôle des communications réseau, classés en trois familles : filtrage des paquets, proxy applicatif et inspection d'état. Il décrit également les services standard offerts par les firewalls, comme le contrôle d'accès et la translation d'adresses, ainsi que des exemples d'implémentation et des règles de configuration. Enfin, il aborde les tendances actuelles des appliances de sécurité réseau.