Ce document présente une étude approfondie sur la mise en place d'un serveur OpenVPN sur un système Linux, en détaillant les principes de fonctionnement et les catégories d'architectures VPN. Il couvre également le processus d'installation et de configuration d'OpenVPN et Easy-RSA, ainsi que des considérations de sécurité. Enfin, le document fournit des recommandations pour la configuration du client Windows afin de connecter au serveur VPN.

![VI---Installation et configuration de OpenVpn

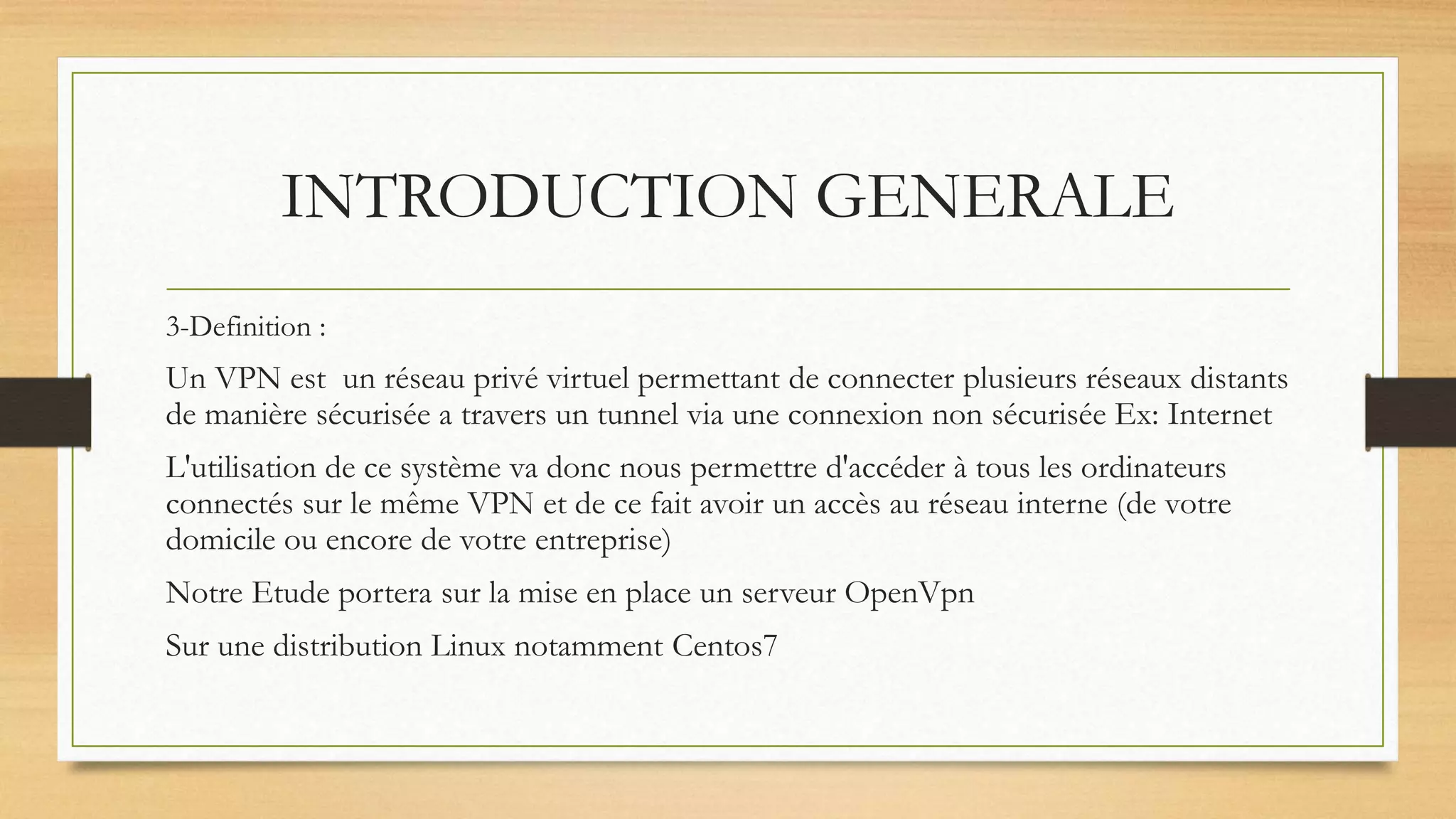

et easy-rsa

Tout d’abord nous allons installer epel-release:

[root@server yaya]# yum install -y epel-release

Ensuite installer les paquets OpenVpn et easy-rsa:

[root@server yaya]# yum install -y openvpn easy-rsa

Et copier le fichier de configuration server.conf dans le repertoire /etc/openvpn/

[root@server yaya]# cp /usr/share/doc/openvpn-2.4.5/sample/sample-config-

files/server.conf /etc/openvpn/](https://image.slidesharecdn.com/openvpnavecunclientwindowsetunclient-180906230450/75/Openvpn-avec-un-client-windows-13-2048.jpg)

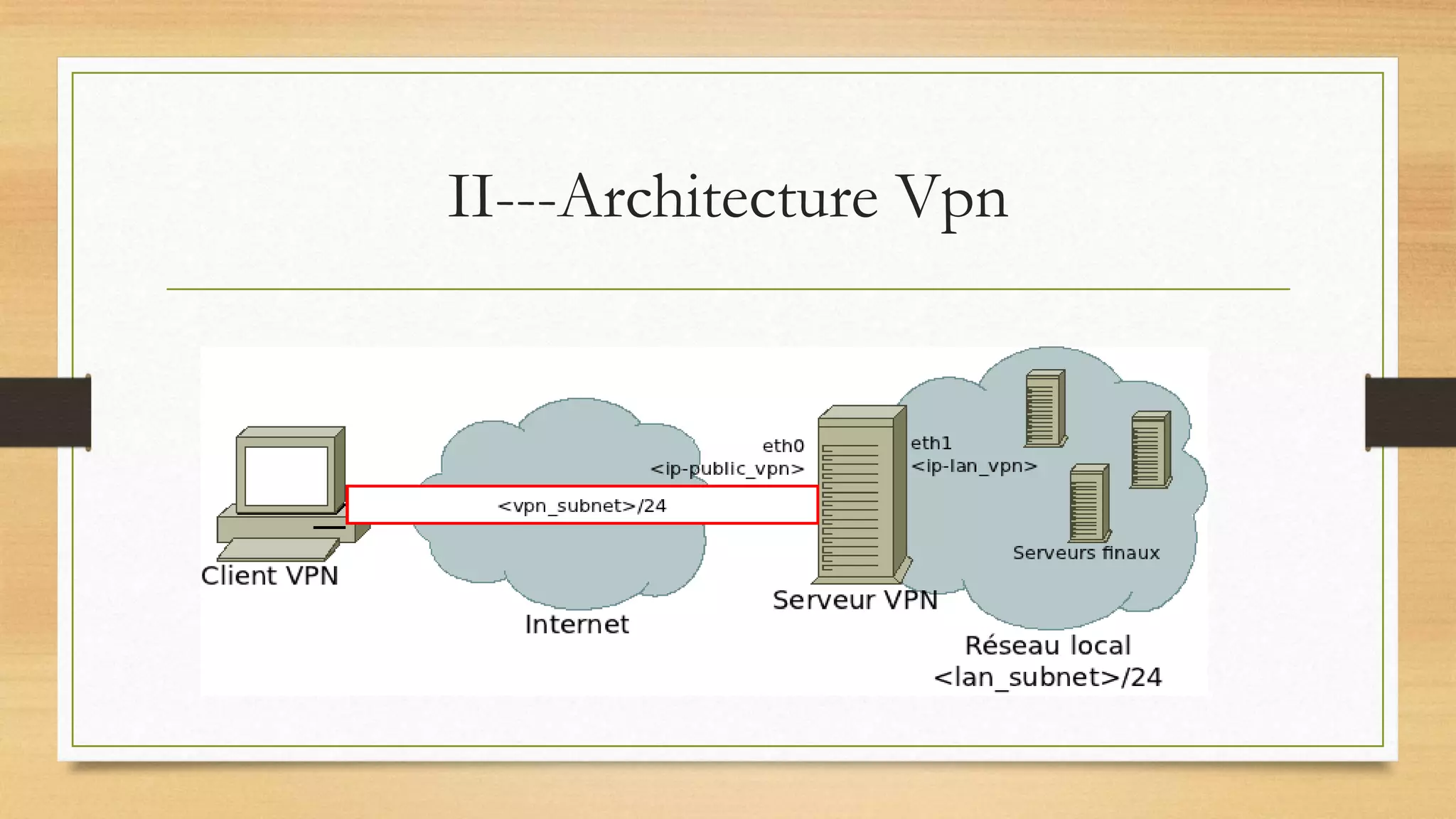

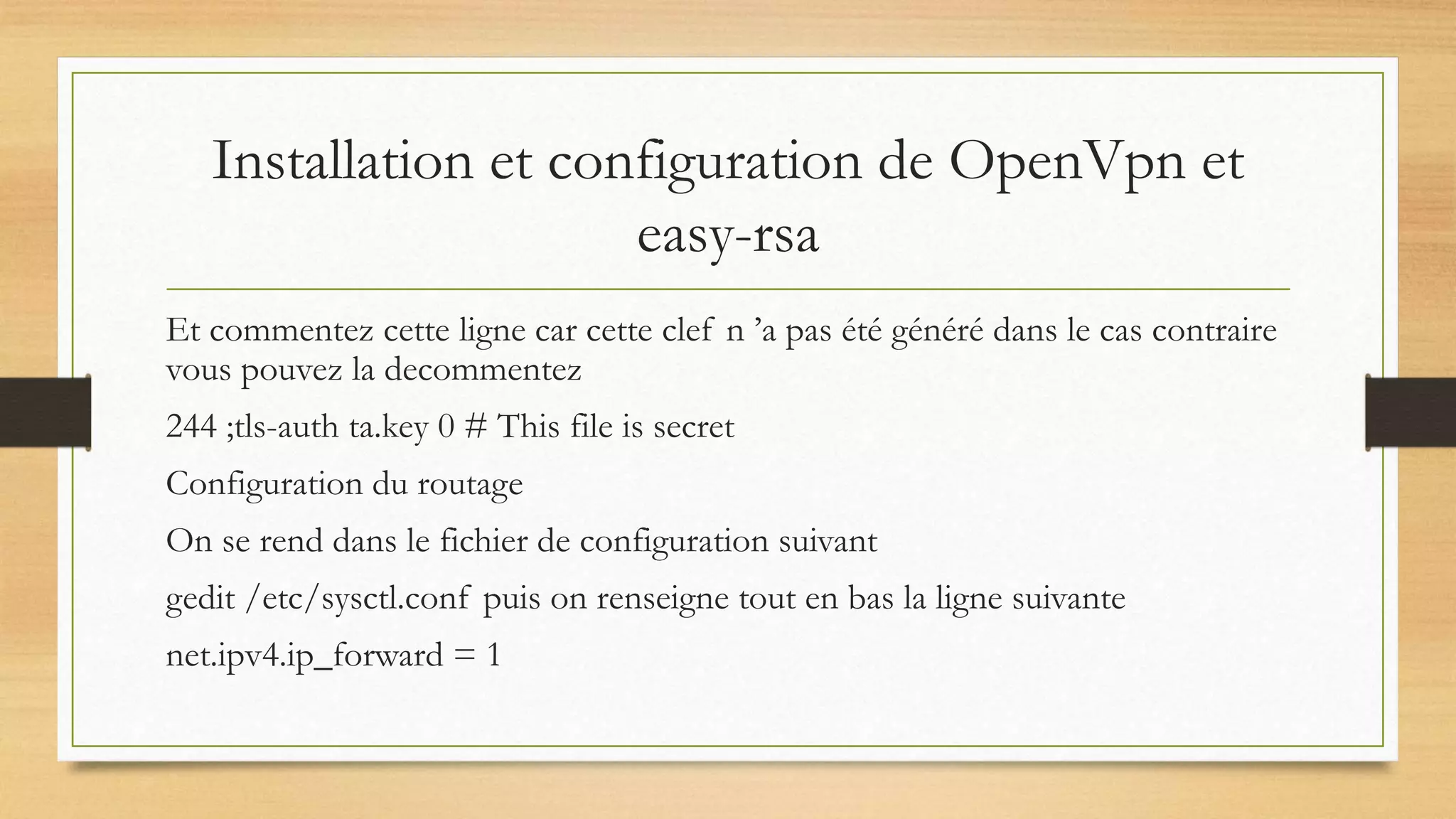

![Installation et configuration de OpenVpn et

easy-rsa

Génération des clefs de notre serveur (server1) et de notre client (client1)

Pour ça nous allons nous rendre dans le répertoire suivant:

[root@server openvpn]# cd /usr/share/easy-rsa/3.0.3

Ensuite taper les commandes suivantes

[root@server 3.0.3]# ./easyrsa init-pki

[root@server 3.0.3]# ./easyrsa build-ca nopass

[root@server 3.0.3]# ./easyrsa gen-req server1 nopass

[root@server 3.0.3]# ./easyrsa gen-req client1 nopass](https://image.slidesharecdn.com/openvpnavecunclientwindowsetunclient-180906230450/75/Openvpn-avec-un-client-windows-14-2048.jpg)

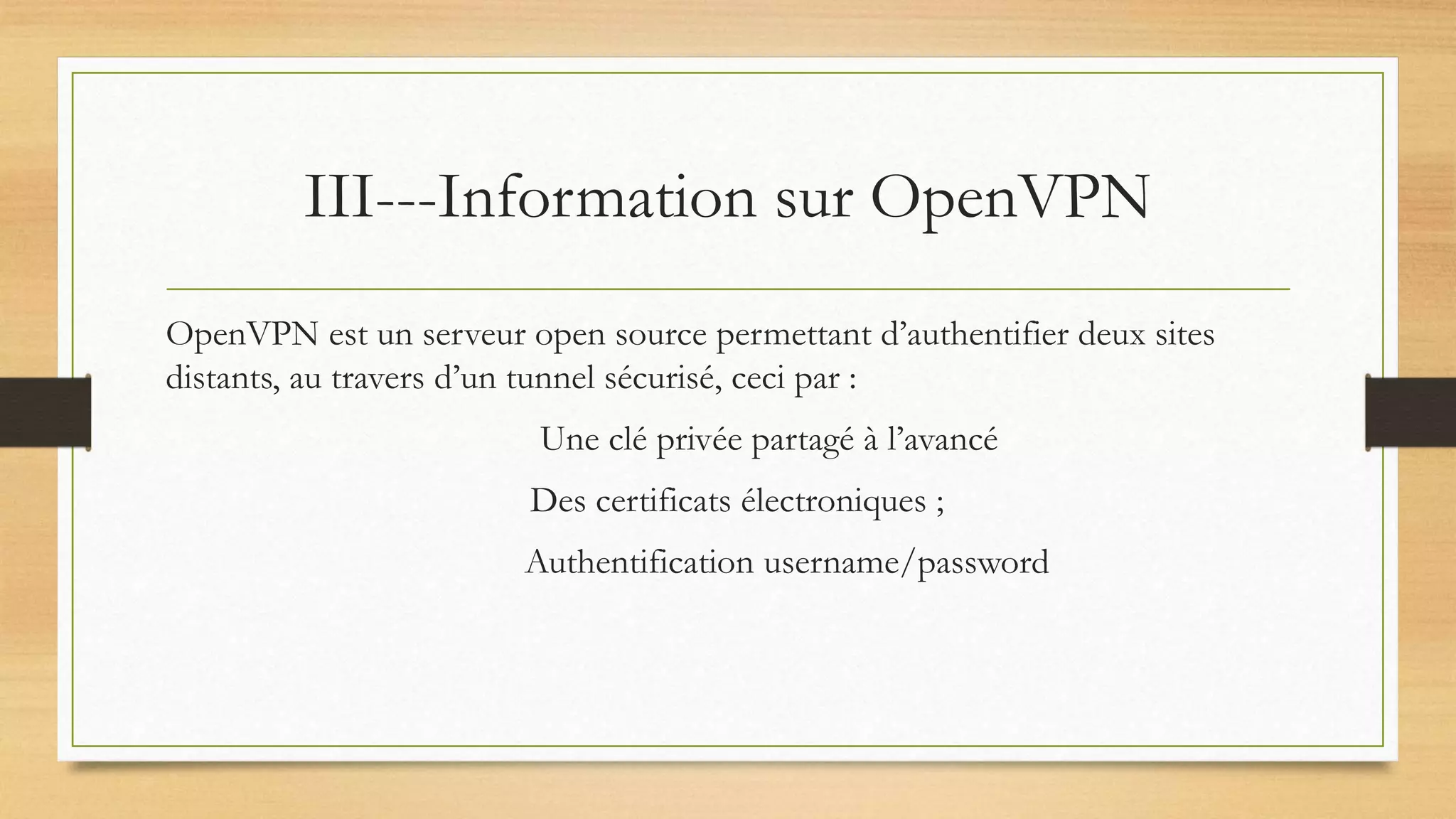

![Installation et configuration de OpenVpn et

easy-rsa

[root@server 3.0.3]# ./easyrsa sign-req server server1 nopass

tapez yes

Confirm request details: yes

[root@server 3.0.3]# ./easyrsa sign-req client client1 nopass

Confirm request details: yes

[root@server 3.0.3]# ./easyrsa gen-dh](https://image.slidesharecdn.com/openvpnavecunclientwindowsetunclient-180906230450/75/Openvpn-avec-un-client-windows-15-2048.jpg)

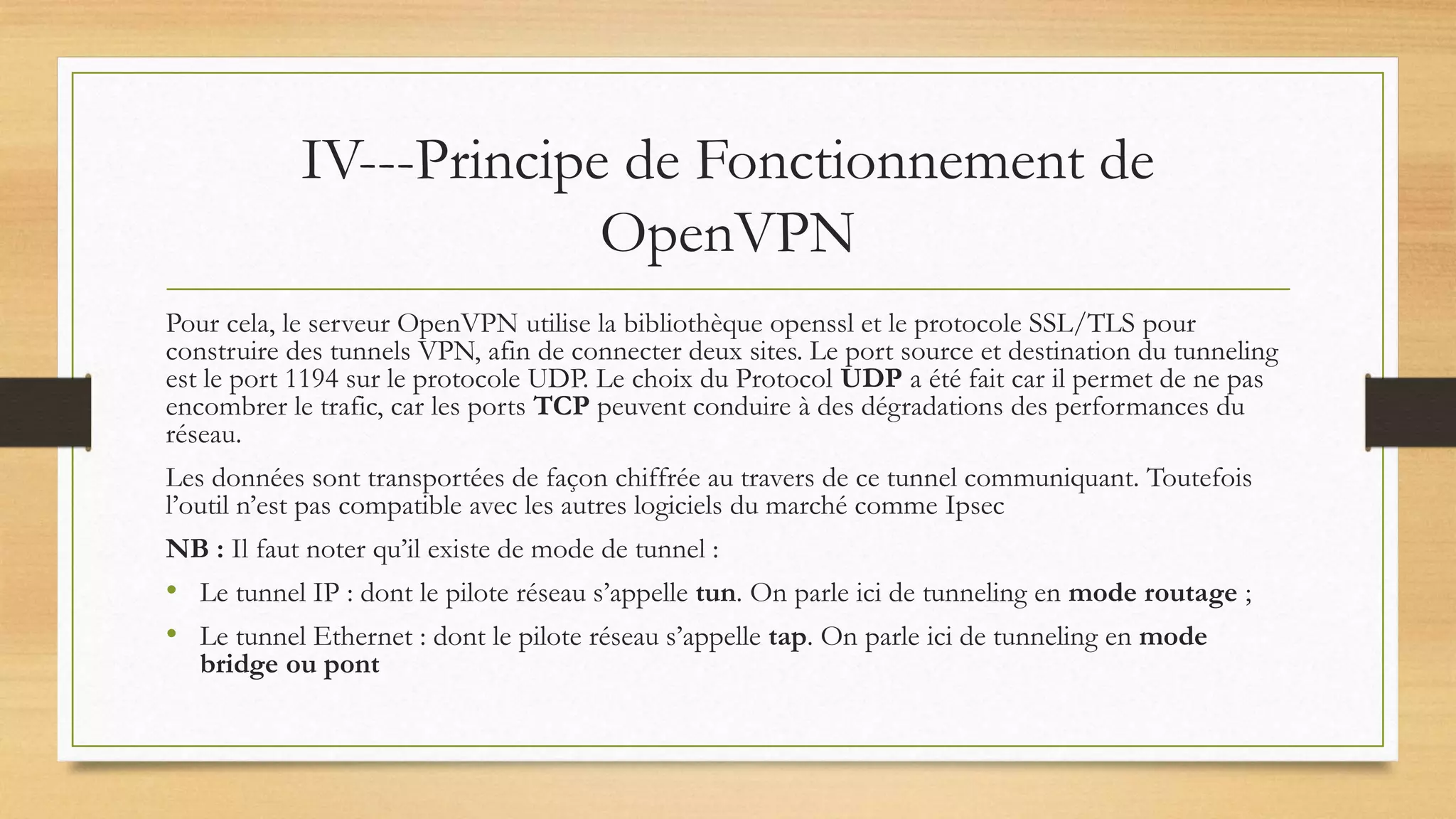

![Installation et configuration de OpenVpn et

easy-rsa

Configuration du fichier server.conf

[root@server yaya]# gedit /etc/openvpn/server.conf

Mettre le chemin des clefs aux lignes suivantes

78 ca /usr/share/easy-rsa/3.0.3/pki/ca.crt

79 cert /usr/share/easy-rsa/3.0.3/pki/issued/server1.crt

80 key /usr/share/easy-rsa/3.0.3/pki/private/server1.key

85 dh /usr/share/easy-rsa/3.0.3/pki/dh.pem](https://image.slidesharecdn.com/openvpnavecunclientwindowsetunclient-180906230450/75/Openvpn-avec-un-client-windows-16-2048.jpg)

![Installation et configuration de OpenVpn et

easy-rsa

1-Configuration de notre firewall :

Nous allons adapter notre firewall à la configuration et autorisé notre OpenVpn avec

les commandes suivantes

root@server pki]# firewall-cmd --permanent --zone=trusted --add-masquerade

[root@server pki]# firewall-cmd --permanent --add-service=openvpn

[root@server pki]# firewall-cmd –reload

Ensuite on redemarre le serveur OpenVpn

[root@server pki]# systemctl restart openvpn@server](https://image.slidesharecdn.com/openvpnavecunclientwindowsetunclient-180906230450/75/Openvpn-avec-un-client-windows-19-2048.jpg)