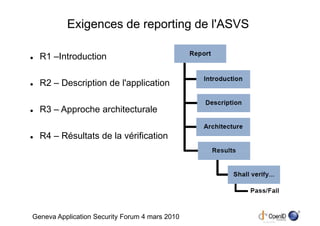

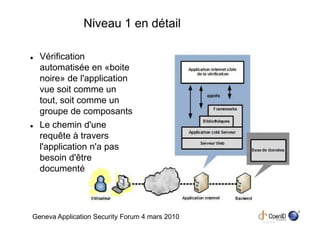

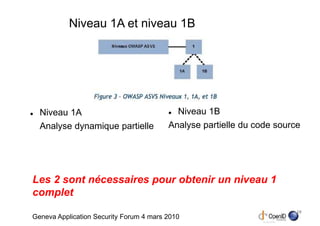

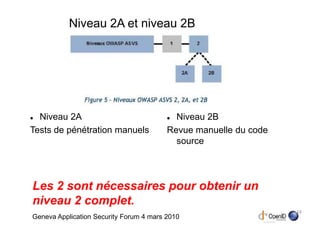

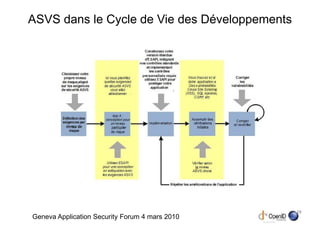

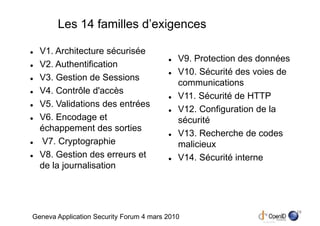

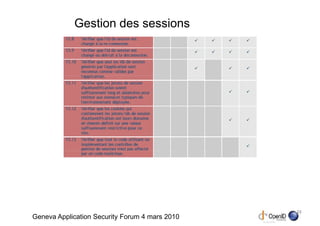

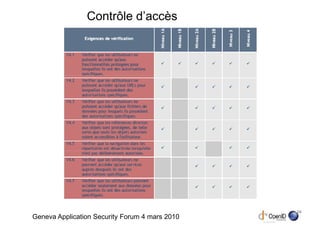

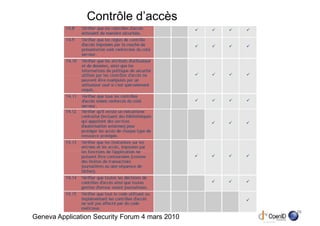

Le document présente le standard ASVS (Application Security Verification Standard) de l'OWASP, qui définit un cadre pour évaluer la sécurité des applications web à travers divers niveaux de vérification. Il décrit les exigences de sécurité, de gestion des sessions, de contrôle d'accès et des processus associés pour garantir la sécurité des applications. Les niveaux de vérification, allant de l'automatisation à l'analyse de conception, permettent d'évaluer de manière systématique la sécurité des systèmes d'information.