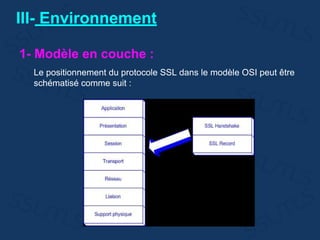

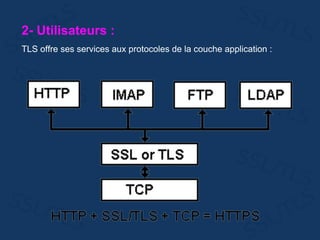

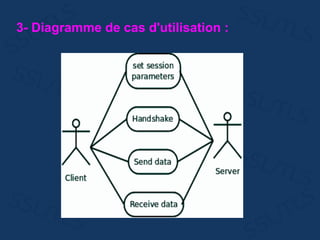

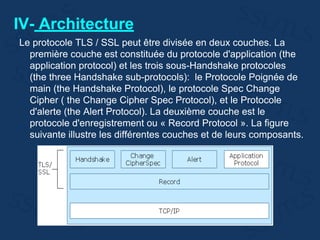

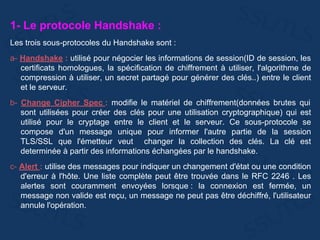

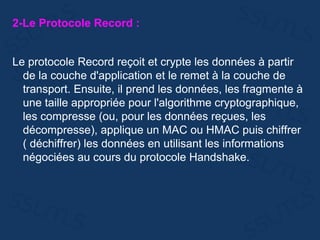

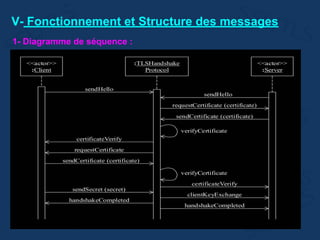

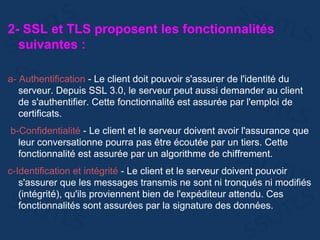

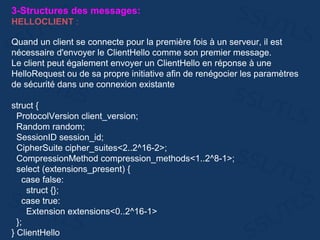

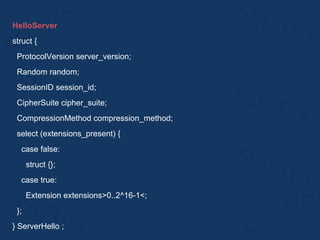

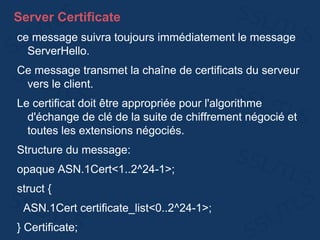

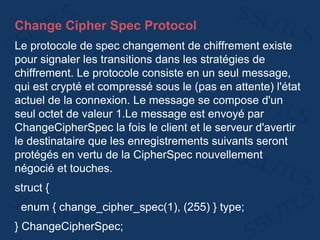

Le document traite des protocoles SSL/TLS, en définissant TLS comme un protocole de sécurité pour garantir la vie privée et l'intégrité des données sur Internet. Il fournit également un historique de leur développement, ainsi qu'une explication de leur architecture, fonctionnement, et des structures de messages impliqués. Enfin, il souligne les caractéristiques fondamentales de ces protocoles, telles que l'authentification, la confidentialité et l'intégrité des communications.

![Finished

Le message Terminé est le premier protégé par les

algorithmes juste négociés, les clés et secrets. Les

destinataires des messages finis doivent vérifier que le

contenu est correct. Une fois un côté a envoyé son

message Terminé et reçu et validé le message fini de

ses pairs, il peut commencer à envoyer et recevoir des

données d'application sur la connexion.

Structure du message:

struct {

opaque verify_data[verify_data_length];

} Finished;](https://image.slidesharecdn.com/slides-150921181425-lva1-app6891/85/SSL-TSL-Protocols-19-320.jpg)