Ce document présente un mémoire de projet de fin d'études sur la conception et l'implémentation d'une solution d'authentification forte basée sur une infrastructure à clé publique (PKI) pour renforcer la politique de contrôle d'accès d'Algérie Télécom. Il est structuré en trois chapitres : un état de l'art des systèmes d'authentification forte, une approche de mise en œuvre du système PKI, et l'implémentation de cette solution. L'objectif principal est d'assurer l'identification et l'authentification des utilisateurs via des certificats numériques.

![Chapitre I Etat de l’art de l’authentification forte

3

I.1.3. Cryptographie a clés symétriques et asymétriques

Nous distinguons deux types de cryptographie symétrique et asymétrique.

I.1.3.1. Algorithme à clé symétrique (clé secrète)

Le principe de la cryptographie symétrique repose sur l’utilisation d’une seule clé secrète

appelée clé privée pour chiffrer et déchiffrer, elle permet d’assurer la confidentialité des données

ainsi que leur authentification du faite que seules les personnes possédant la clé peuvent chiffrer

et déchiffrer un message. Cependant son plus grand avantage repose sur sa rapidité et la facilité

dans sa mise en œuvre sur les circuits (bon marché).

D’autre part, si une personne malicieuse prend part de cette clé alors tout devient à

découvert, il devient possible pour cette personne de déchiffrer le message et de le modifier. Par

ailleurs le plus grand inconvénient est d’avoir toujours des problèmes dans la gestion des clés

quand on a un nombre d’utilisateurs élargi, en effet, il faudrait au moins une clé privée pour chaque

couple d’utilisateurs, ainsi on se retrouve dans le problème de partage et de distribution des clés.

DES (Data Encryption Standard) : est un algorithme de chiffrements par bloc de 64 bits

(clé : 56 bits + redondance : 8bits) ce qui nous donne 256 possibilités. C’est un algorithme

robuste et bien conçu, il a résisté à toutes les attaques [2].

3DES : utilisé 3clés, ce qui nous donne une clé effective de 168 bits (56*3). Ce système

est suffisamment robuste pour la plupart des transactions bancaire. Mais vu le nombre de

traitement, il nécessite des ressource système important, une grande capacité mémoire, son

exécution ralentirais la communication. Il est généralement utilisé serveurs et les stations

de travail.

AES (Advanced Encryption Standard) : « standard de chiffrement avancé », il s’agit d’un

algorithme de chiffrement symétrique, il prend en entrée un bloc de 128 bits (16 octet), la

clé fait 128, 192 ou 256 bits.

I.1.3.2. Algorithme à clé asymétrique (à clé publique)

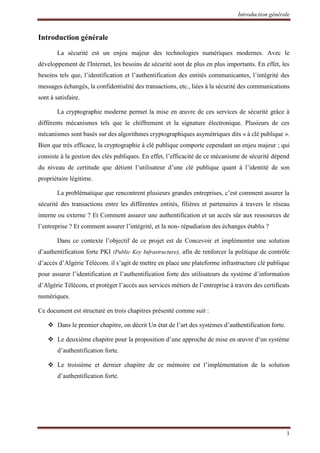

Afin de résoudre les principaux inconvénients de cryptographie symétrique qui consiste

dans la gestion des clés, une nouvelle technique cryptographique a été mise en place c’est la

Cryptographie Asymétrique à base de clé publique. Le principe de cryptographie asymétrique

repose sur l’utilisation de deux clés déférentes, l’une est publique et l’autre est privée. La clé

publique est utilisée pour le chiffrement et peut être publiée librement, tandis que la clé privée est

destinée pour le déchiffrement, elle doit être impérativement secrète et cachée.

La figureI.1 montre le fonctionnement de chiffrement à clés asymétrique [1].](https://image.slidesharecdn.com/samaaaaaaaaaaaaaaaaa-170616151035/85/PKI-12-320.jpg)

![Chapitre I Etat de l’art de l’authentification forte

4

Figure.I.1.Chiffrement à clé asymétrique

Puisque la clé publique sert au chiffrement, alors tous les utilisateurs peuvent chiffrer un

message que seul le propriétaire de la clé privée pourra déchiffrer, on assure ainsi la

Confidentialité, puisque les clés de chiffrement et de déchiffrement sont distinctes et ne peuvent

Se déduire l’une de l’autre [3].

RSA (Algorithme de Cryptographie Asymétrique) : Pour générer les deux clés, il s’agit

de choisir deux nombres premiers p et q. et un nombre e n’ayant pas de facteur commun

avec q-1 et p-1, n=p*q est partagé et l’expéditeur calcule (M : message). Cet algorithme

assurer la sécurité des transactions sensibles. Il est recommandé d’avoir recours à des clés

de 1024 bits pour les applications normales et 2048 bits pour les applications les plus

critiques.

DH (Diffie-Hellman) : est un protocole de cryptographie asymétrique qui permet à deux

parties qui n'ont aucune connaissance préalable de l'autre d’établir conjointement une clé

secrète partagée sur un canal de communication non-sécurisé qui utilise un chiffrement des

clés de 512, 1024 ou 2048 bits [4].

I.1.3.3. Inconvénient de la cryptographie asymétrique

En contrepartie de leurs propriétés spécifiques, les chiffrements asymétriques sont

globalement moins performants que leurs équivalents symétriques ; les temps de traitement sont

plus longs, et pour un niveau de sécurité équivalent ; les clés doivent être beaucoup plus longues.

Ils tendent à être environ 1000 fois plus lents. Autrement dit, il va falloir plus de 1000 fois plus de

temps de CPU (Central Processing Unit) pour traiter un cryptage ou décryptage asymétrique que

symétrique. Si le chiffrement asymétrique permet de se prémunir des écoutes passives, la

transmission initiale de la clé publique sur un canal non sécurisé exposé à des attaques de l'homme

du milieu. Pour se prémunir contre ce risque on fait généralement appel à une infrastructure à clés

publiques.](https://image.slidesharecdn.com/samaaaaaaaaaaaaaaaaa-170616151035/85/PKI-13-320.jpg)

![Chapitre I Etat de l’art de l’authentification forte

5

I.1.4. Chiffrement à sens unique hachage (empreinte)

Une fonction à sens unique est une fonction facile à calculer mais difficile à inverser. La

Cryptographie à clé publique repose sur l’utilisation de fonctions à sens unique à brèche secrète

celui qui connait le secret, la fonction devient facile à inverser.

Le hachage est l’une des fonctions qui utilise le chiffrement à sens unique qui convertit une

chaine de caractères à une chaine de caractère à longueur fixe souvent taille inferieur, le résultat

d’une fonction de hachage est appelé une empreinte, cette empreinte est unique et pas redondante,

car il est rare de trouver deux empreintes similaires. Les fonctions de hachages sont souvent

utilisées pour assurer l’intégralité et l'authentification de l’origine des documents envoyés [6]. La

figure.I.2 illustre le fonctionnement de hachage.

Figure.I.2.Fonction de hachage

I.1.4.1. MD5

C’est l’un des algorithmes de hachage les plus utilisés. Il divise un texte en plusieurs mots

de 512 bits chacun pour en déduire un mot de 128bits. Ces 128bits sont calculés en blocs de 32bits

par des permutations et des fonctions logiques. Malgré quelques failles découvertes dans le MD5

(Message Digest 5) mais il reste sécurisé et très performant [5].

I.1.4.2. SHA-1

Comme le MD5, il exécute une série d’itérations et de fonction logique pour en déduire un

mot de 160bits qui est l’ensemble de cinq mots de 32 bits.

I.1.5. Chiffrement hybride

Le chiffrement hybride est un système qui combine les deux branches de chiffrement

Symétrique et asymétrique, cela en utilisant le chiffrement à la clé publique du destinataire pour

Chiffrer la clé de session (privée).

La méthode de cet échange consiste à établir une communication entre deux individus

Alice et Bob. Alice génère une clé de session privée pour chiffrer le message envoyé, cette clé de](https://image.slidesharecdn.com/samaaaaaaaaaaaaaaaaa-170616151035/85/PKI-14-320.jpg)

![Chapitre I Etat de l’art de l’authentification forte

7

Figure.I.4.Contrôle d’accès aux ressources

Pour autoriser un usager à utiliser un service demandé, le système de contrôle d’accès

procède à une vérification des droits de l’usager, en fonction de la cohérence du service sollicité,

de l’équipement, de la date et de l’heure de la demande. Le contrôle de cohérence revient à

comparer le profil du service avec celui de l’utilisateur et du système à partir duquel la requête est

émise.

L’autorisation est accordée quand l’usager possède des droits sur le service et que les

besoins en équipement terminal d’accès et en composants logiciels indispensables au service sont

supportés.

Insistons sur le fait que les solutions de sécurité ont aussi besoin d’être protégées et

sécurisées afin qu’elles puissent offrir un certain niveau de sécurité (notion de récursivité de la

sécurité). Ainsi, la sécurité informatique est obtenue par une succession de barrières (des mesures

de sécurité) qui augmentent le niveau de difficulté que de potentiels attaquants doivent franchir

pour accéder aux ressources, peut contribuer à réaliser une sécurité en profondeur.

I.2.2. Authentification forte

L'authentification est la vérification d’informations relatives à une personne ou à un

processus informatique. Le processus d'authentification compare les informations d'identification

fournies par des utilisateurs autorisés avec les informations enregistrées dans une base de données

stockée sur le système d'exploitation local ou dans un serveur d'authentification. Si les

informations sont identiques, le processus aboutit et l'utilisateur se voit autoriser l'accès [w1].

L’authentification peut se faire de multiples manières, et notamment par la vérification de :

Quelque chose que l’utilisateur connaît (mot de passe, question secrète, etc.) ;

Quelque chose que l’utilisateur possède (carte, etc.) ;

Quelque chose que l’utilisateur est (biométrie).

La combinaison de plusieurs de ces méthodes (aussi appelées facteurs d’authentification)

permet de renforcer le processus d’authentification, on parle alors d’authentification forte [w2].](https://image.slidesharecdn.com/samaaaaaaaaaaaaaaaaa-170616151035/85/PKI-16-320.jpg)

![Chapitre I Etat de l’art de l’authentification forte

8

I.2.3. Systèmes d’authentification forte

Il existe plusieurs systèmes d’authentification forte dans le domaine de la sécurité

informatique.

I.2.3.1. OTP

L’OTP (One-Time Password) permet de sécuriser l’utilisation du mot de passe sur le

réseau. En effet avec un système OTP, l’utilisateur possède un calculateur spécialisé qui lui fournit

à la demande un mot de passe. Ce mot de passe est valide pendant une durée limitée seulement, et

pour une seule utilisation. La figure I.5 illustre le mécanisme de l’OTP.

Figure.I.5.Mécanisme de l’OTP

Chaque utilisateur doit posséder une calculatrice spécifique et le mot de passe associé. Il

faut donc mettre en place les procédures de gestion des demandes utilisateurs suite à la perte ou

l’oubli d’une calculatrice ou à l’oubli d’un mot de passe [7].

I.2.3.2. Authentification biométrique

L’authentification biométrique est la vérification automatique de l’identité ou

l’identification basée sur les caractéristiques biologiques uniques de l'utilisateur, c'est-à-dire sur

ses attributs biométriques, les solutions biométriques proposées sont les reconnaissances de

l’empreinte, du visage, de la forme de la main, et beaucoup d’autres [w3].

Empreinte digitale (finger-scan)

L'authentification de l'empreinte digitale est la mesure biométrique la plus employée dans

le monde, la donnée de base est le dessin représenté par les crêtes et sillons de l'épiderme. Ce

dessin est unique et différent pour chaque individu. La figure I.6 montre l’authentification par

l’empreinte digitale.](https://image.slidesharecdn.com/samaaaaaaaaaaaaaaaaa-170616151035/85/PKI-17-320.jpg)

![Chapitre I Etat de l’art de l’authentification forte

9

Figure.I.6.Authentification par l’empreinte digitale

visage (facial-scan)

Il s'agit ici de faire une photographie plus ou moins évoluée pour en extraire un ensemble

de facteurs qui se veulent propres à chaque individu. Ces facteurs sont choisis pour leur forte

invariabilité et concernent des zones du visage tel que le haut des joues, les coins de la bouche,

etc... On évitera d'autre part les types de coiffures, les zones occupées par des cheveux, en général

ou toute zone sujette à modification durant la vie de la personne. La figure I.7 représente

l’authentification par visage.

Figure.I.7.Authentification par visage

Biométrie vocale

La biométrie vocale permet d'authentifier vos clients à l'aide de leur empreinte vocale, leur

évitant ainsi toutes les contraintes liées aux codes confidentiels, mots de passe et autres questions

de sécurité. Elle garantit un niveau de sécurité optimal, tout en offrant aux appelants une

expérience inédite reposant sur le pouvoir de la parole [w4]. La figure I.8 montre l’authentification

par la voix.

Figure.I.8.Authentification par la voix](https://image.slidesharecdn.com/samaaaaaaaaaaaaaaaaa-170616151035/85/PKI-18-320.jpg)

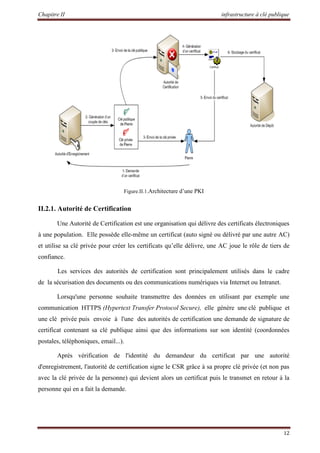

![Chapitre II infrastructure à clé publique

19

l’organisation va prévenir et réagir aux éventuelles brèches dans la sécurité. Cette politique est la

ligne conductrice qui sera suivi lors de la mise en œuvre de la PKI.

Une fois cette problématique définie, la politique de sécurité réseau pourra être définie elle

aussi en incluant couramment :

Rapport pratique de certification CPS (Certification Practice Statement).

Politique du certificat CP (Certificate Policy).

II.4.1. Rapport pratique de certification CPS

Il s’agit d’un document légal créé et publié par l’AC, il spécifie les critères de certification

et la politique de révocation des certificats. Ce document sera jugé par les utilisateurs pour définir

le niveau de confiance qu’ils peuvent placer dans l’AC.

II.4.2. Politique de certificat CP

Une politique de certificat a pour but d’expliciter et de limiter l’utilisation du

certificat numérique. En d’autre terme, elle définit le niveau de confiance qu’un utilisateur peut

placer dans le certificat d’autrui. Ces indications peuvent être incluses à l’intérieur du certificat ou

indirectement référencée.

II.5. Projection du PKI dans domaine sécurité

II.5.1. Authentification

L’authentification est une identification entre l’expéditeur et le destinataire. S’identifier

c’est communiquer son identifiant, s’authentifier c’est apporter la preuve de son identité.

L'authentification d'un message est également possible dès lors que l'expéditeur utilise sa clé privée

pour chiffrer le message qu'il désire envoyer. Le destinataire utilisera la clé publique de

l’expéditeur pour déchiffrer le message qui sera ainsi authentifié.

Remarquant que bien que le message soit chiffré, il n'est pas confidentiel car n'importe qui

peut utiliser la clé publique de l'expéditeur pour en prendre connaissance, il n'est donc que signé

par le propriétaire de la clé privée. Le destinataire est alors confronté au problème qui consiste à

se convaincre de l'identité de l'utilisateur de la clé privée qui a servi à signer le message.

Les certificats numériques y apportent une réponse acceptable en associant une clé

publique et des informations permettant de déterminer l'identité d'une personne [w6].](https://image.slidesharecdn.com/samaaaaaaaaaaaaaaaaa-170616151035/85/PKI-29-320.jpg)

![Chapitre II infrastructure à clé publique

21

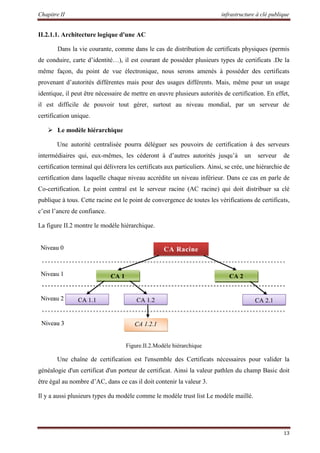

II.6. Etude d’un cas d’authentification SSL

L’objectif des certificats est de permettre l’identification des accès aux systèmes

d’information de l’entreprise, aux sites internet, intranet. Parade au phishing, sécurisant les accès

et les opérations sensibles pour les populations nomades, le certificat permet d’éviter les

usurpations d’identité.

Lors d’une négociation SSL (Secure Socket Layer), il faut s’assurer de l’identité de la

personne avec qui on communique (risque d’une attaque de type « Man In the Middle »).

Voici dans la figure.II.4 le fonctionnement d’une authentification SSL mutuelle lors de la

création d’une connexion sécurisée entre un client et un serveur avec certificats (utilisateur et

serveur) [w5].

Figure.II.4.Authentification avec certificat x.509

Cette technique permet d’avoir un canal de communication sécurisé (chiffré) entre deux

machines (un client et un serveur) après une étape d’authentification (Voir l’annexe B).

Les échanges définis par le protocole SSL se déroulent en deux phases :

Première phase : authentification du serveur (en rouge)

requête d’un client, le serveur envoie son certificat au client et lui liste les

algorithmes cryptographiques, qu’il souhaite négocier.](https://image.slidesharecdn.com/samaaaaaaaaaaaaaaaaa-170616151035/85/PKI-31-320.jpg)

![Références biographiques

Bibliographie

[1] Ghislaine Labouret CONSULTANTS « introduction à la cryptographie » Cabinet de

Consultants en Sécurité Informatique depuis 1999-2001

[2] Renaud Dumont « Cryptographie et Sécurité informatique». Notes de cours Provisoires,

Université de Liège 2009 – 2010

[3] G Florin, S Natkin « LES TECHNIQUES DE CRYPTOGRAPHIE » Unité de valeur

Systèmes et applications répartis. 2002

[4] Pascal Gachet, "Déploiement de solutions VPN : PKI Etude de cas" : travail du diplôme

Ecole d'ingénieur du Canton de Vaud 2011

[5] Network Associates, Inc. et ses filiales. Introduction à la Cryptographie

[6] William Stallings; cryptography and network security, prentice-hall; 1999[29]

Webographie

[w1] http://www.alfae.fr/wp-content/uploads/2015/12/Rapport-authentification-forte.pdf

[w2] https://fr.wikipedia.org/wiki/Authentification_forte (Page consultée le 5 février 2016).

[w3] https://www.securiteinfo.com/conseils/biometrie.shtml (Page consultée le 5 février 2016).

[w4] http://www.nuance.fr/landing-pages/products/voicebiometrics/(page consulté le 21 mars

2016).

[w5] http://nicolasbroisin.fr/blog/etude-infrastructure-pki/ (Page consultée le 10 mars 2016).

[w6] https://www.certificatnymérique.com/ (page consulté le 30 mars 2016).](https://image.slidesharecdn.com/samaaaaaaaaaaaaaaaaa-170616151035/85/PKI-47-320.jpg)