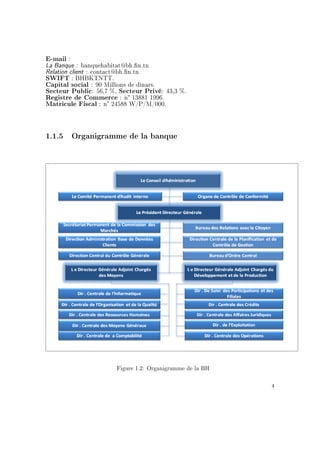

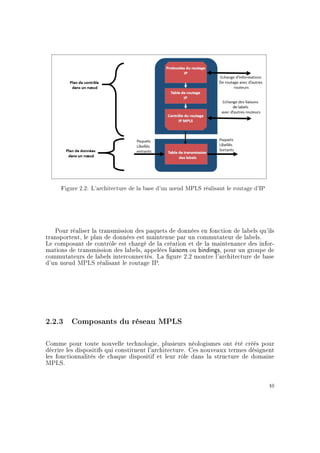

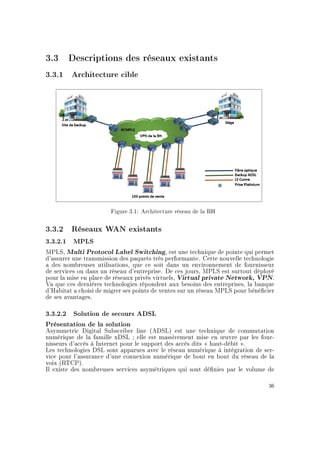

Ce document est une dédicace et remerciements pour le soutien et l'amour des parents, amis et mentors durant le parcours académique. Il inclut une description des personnes qui ont aidé l'auteur dans son projet ainsi qu'une liste des acronymes et un plan détaillé des chapitres liés à une étude sur les réseaux MPLS et ADSL. Enfin, il présente une analyse de l'architecture et de l'infrastructure réseau de la banque.

![Bibliographie

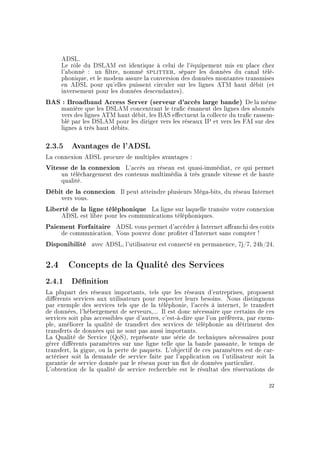

[1] Ivan Pepelnjak et Jim Guichard, Architectures MPLS et VPN, Cisco

Press, Novembre 2001.

[2] Alain Mathieu et Dominique Lerond, ADSL, Micro Application, Novembre

2004.

[3] Amine, Mise en ÷uvre d'un c÷ur de réseau IP/MPLS, Mémoire Online,

2010.

[4] Yazid Karkab, Les réseaux IP/MPLS, Université Paris Est-Marne la val-

lée.

[5] Direction Centrale de l'Informatique de la Banque d'Habitat, Cartographie du

Système d'Information, Avril 2012.

79](https://image.slidesharecdn.com/rapport-160306202758/85/Implementation-de-la-QoS-au-sein-d-un-IP-MPLS-Rapport-90-320.jpg)

![Webographie

[1] https://www.bh.com.tn/la_banque.asp

[2]http://mplstutorial.com

[3] http://www.frameip.com/mpls

[4] http://www.frameip.com/mpls-cisco/

[5] http://mpls-rt.wikispaces.com/QoS

[6] http://www.frameip.com/voip

[7] http://www-cours.int-evry.fr/ganglo/cours_adsl

[8] http://gns3vault.com/network-services/ip-service-level-agreement-sla

[9] http://www.doritique.fr/Articles/View_Article.php?num_article=8

[10] http://www.memoireonline.com/03/11/4293/m_Mise-en-oeuvre-dun-coeur-

de-reseau-IPMPLS7.html

80](https://image.slidesharecdn.com/rapport-160306202758/85/Implementation-de-la-QoS-au-sein-d-un-IP-MPLS-Rapport-91-320.jpg)