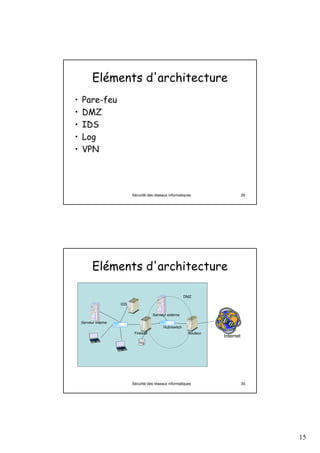

Le document traite de la sécurité des réseaux informatiques, en abordant les risques, les types d'attaques, ainsi que les mécanismes et services de sécurité nécessaires pour protéger les informations. Il présente les différentes vulnérabilités et les mesures de défense, telles que le chiffrement, l'authentification, et l'utilisation de pare-feux. Enfin, il souligne l'importance d'une politique de sécurité bien définie et de la gestion des ressources humaines dans la sécurité des systèmes.