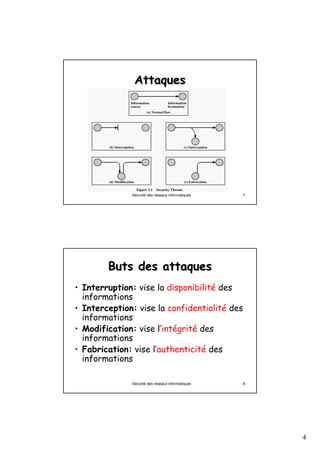

Le document présente un cours sur la sécurité des réseaux informatiques, abordant divers concepts tels que les risques, les attaques, les services et les mécanismes de sécurité. Il détaille les types d'attaques, les services de sécurité nécessaires pour protéger les données, ainsi que les mécanismes de défense comme le chiffrement et les contrôles d'accès. La conclusion souligne l'importance d'une politique de sécurité solide et d'une architecture de sécurité adaptée pour faire face aux menaces.