Le document présente un projet de fin d'études sur la mise en œuvre de la voix sur IP (VoIP) avec Asterisk au sein d'un département informatique. Il aborde la théorie de la VoIP, les protocoles H323 et SIP, ainsi que les aspects pratiques liés à l'installation et à la configuration d'Asterisk. Enfin, il expose la planification et la réalisation du projet, mettant en avant les avantages de la VoIP par rapport à la téléphonie traditionnelle.

![28

• réaliser éventuellement certains traitements sur les requêtes ;

• initier, maintenir et terminer une session vers un correspondant.

2.3.2 L’adressage SIP

L’objectif de l’adressage est de localiser les utilisateurs dans un réseau. C’est une des

étapes indispensables pour permettre à un utilisateur d’en joindre un autre.

Pour localiser les utilisateurs, il faut pouvoir les identifier de manière univoque. SIP

propose des moyens très performants pour nommer les utilisateurs, grâce au concept

d’URI. Un URI définit une syntaxe permettant de désigner de manière unique, formelle et

normalisée une ressource, qu’il s’agisse d’un document textuel, audio, vidéo ou plus

généralement d’une entité logique ou physique.

Une ressource décrite par un URI peut être déplacée ou même supprimée. L’URI

correspondant n’en conserve pas moins de manière permanente la valeur descriptive de la

ressource.

Un URI est formé d’une chaîne de caractères.Tout utilisateur SIP dispose d’un identifiant

unique. Cet identifiant constitue l’adresse de l’utilisateur permettant de le localiser.

Le format d’une adresse SIP (ou URL SIP) respecte la RFC 3986 (nommée Uniform

Resource Identifier: Generic Syntax) et se présente sous la forme suivante :

sip : identifiant[:mot_de_passe]@serveur[?paramètres]

Les parties entre crochets sont optionnelles. On distingue dans cette adresse plusieurs parties :

• Le mot-clé sip spécifie le protocole à utiliser pour la communication. Par analogie avec

le Web (où une page est référencée par une adresse de type http://monsite), le mot-clé

sip précise que ce qui va suivre est l’adresse d’un utilisateur.

• La partie identifiant définit le nom ou le numéro de l’utilisateur. Cet identifiant est

nécessairement unique pour désigner l’utilisateur de manière non ambiguë.

• La partie mot_ de_passe est facultative. Le mot de passe peut être utile pour s’authentifier

auprès du serveur, notamment à des fins de facturation. C’est aussi un moyen pour joindre un

utilisateur qui a souhaité s’enregistrer sur l’équivalent d’une liste rouge : sans la connaissance

de ce mot de passe, le correspondant n’est pas joignable. De manière générale, cette

possibilité offre le moyen de restreindre l’utilisation de certains services.](https://image.slidesharecdn.com/rapportdefindetude-130507173436-phpapp02/85/Rapport-de-fin-d-etude-28-320.jpg)

![31

Mode diffusif : Le mode diffusif, contrairement au mode point à point, utilise une passerelle

pour réaliser une communication entre deux éléments. Les clients sont enregistrés sur un

serveur appelé M.C.U.[5] qui va les identifier par rapport à un numéro. Lorsqu’un client veut

appeler quelqu’un, il ne va donc plus utiliser l’adresse IP mais sont identifiant.

Figure : Mode de diffusif

Figure 6 Mode diffusifFigure 6 :Mode diffusif](https://image.slidesharecdn.com/rapportdefindetude-130507173436-phpapp02/85/Rapport-de-fin-d-etude-31-320.jpg)

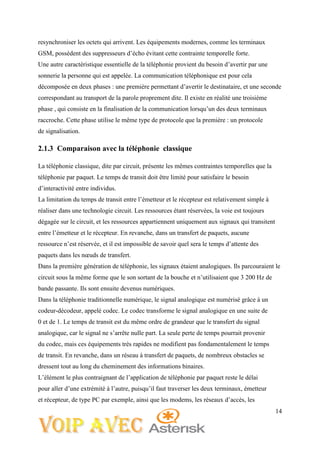

![53

Name/username Host Dyn Nat ACL Port Status

trunck_A_vers_B 192.168.2.202 D 5060 Unmonitored

Nous pouvons également afficher l’état des lignes quand le serveur Asterisk se comporte

comme un client SIP avec la commande suivante :

*CLI> sip show registry

Host Username Refresh State Reg.Time

192.168.1.101:5060 trunck_A_vers_B 105 Registered Sun, 22 Apr 2011 19:13:20

3.4.2 Configuration

Comme le serveur Asterisk ne sera pas configuré avec la CLI, il va falloir modifier certains

fichiers de configuration avec l’éditeur de texte nano(ubuntu) ou autre. Pour une

configuration de base, il suffit d’éditer trois fichiers de configuration. Ces trois fichiers sont :

sip.conf, extension.conf et voicemail.conf. Le détail de ces fichiers est détaillé plus loin.

3.4.2.1Fichiers de configuration d’Asterisk

3.4.2.1 sip.conf

Rôle

Le fichier sip.conf est utilisé pour configurer les logins et mots de passe de tous les

périphériques. Ces périphériques peuvent être des téléphones, des passerelles analogiques ou

encore d’autres serveurs. Ce fichier est organisé en différentes zones appelées « context ».

Context general

Le context general définit :

Le context par défaut des comptes créés.

les paramètres TCP/IP du serveur.

le langage des messages vocaux.

Voici un exemple opérationnel :

[general]

context=local ; context par défaut pour les utilisateurs

bindport=5060 ; port UDP du protocole SIP](https://image.slidesharecdn.com/rapportdefindetude-130507173436-phpapp02/85/Rapport-de-fin-d-etude-53-320.jpg)

![54

bindaddr=0.0.0.0 ; adresse IP de l’interface sur lequel le serveur va écouter le ; trafic

0.0.0.0 pour toutes les interfaces

language=fr ; messages vocaux en français

Context utilisateur

D’autres contexts sont utilisés pour créer des comptes utilisateur. Les paramètres des comptes

peuvent être :

le login

le mot de passe

context, ce paramètre permet de gagner de la souplesse dans le routage des appels

mailbox, ce paramètre est utile pour la messagerie vocale

c’est avec les paramètres nat et cannreinvite que l’on peut contrer le problème du

routage NAT

[Rayane] ; obligatoire ; login SIP

secret=azerty ; obligatoire ; mot de passe SIP

callerid="Rayane" <200> ; facultatif ; nom affiché et numéro affiché sur le téléphone de

l'appeler

context=local ; obligatoire ; les appels que fait l'utilisateur ; seront gérés dans le context

"local" du fichier ;

extension.conf mailbox=200@default ; facultatif ; compte de messagerie vocal, voir ;

voicemail.conf type=friend ; obligatoire ; autorise les appels entrant et sortant

host=dynamic ; obligatoire ; adresse IP du client

nat=yes ; facultatif ; résoud le pb de l'enregistrement SIP ; quand le téléphone est derrière un

NAT

canreinvite=yes ; facultatif ; résoud le problème du flux RTP quand le ; téléphone est

derrière un NAT

Context pour les passerelles

Il existe différentes passerelles. Ces passerelles permettent les communications vers le réseau

France Télécom analogique ou numérique mais aussi GSM. Pour pouvoir fonctionner, ces

passerelles doivent avoir des comptes. Ces comptes se configurent de la même façon que les

comptes utilisateurs, exemple :

[SPA-3102-PSTN]

secret=azerty

context=local](https://image.slidesharecdn.com/rapportdefindetude-130507173436-phpapp02/85/Rapport-de-fin-d-etude-54-320.jpg)

![57

Routage d’appel vers un utilisateur

Dans l’exemple suivant, les appels arrivant sur le serveur Asterisk à destination du numéro

200 sont envoyés vers le téléphone de Rayane pendant 10 secondes puis sont envoyés sur la

messagerie de Rayane.

[local]

exten => 200, 1, Dial(SIP/Rayane, 10) exten => 200, 2, VoiceMail(200)

Routage d’appel vers un groupe d’utilisateurs

Dans l’exemple suivant, les appels arrivant sur le serveur Asterisk à destination du numéro

205 sont envoyés vers le téléphone de John puis vers le téléphone de Fred. Remarque :

l’instruction Goto() permet de renvoyer l’appel où l’on veut dans le fichier extension.conf.

Dans notre cas, l’appel basculera du téléphone de John au téléphone de Fred jusqu’à ce qu’un

des deux décroche.

[local]

exten => 205, 1, Dial(SIP/Rayane, 10)

exten => 205, 2, Dial(SIP/cheick, 10)

exten => 205, 3, Goto(local,205, 1)

Routage vers plusieurs téléphones en même temps

L’exemple suivant montre comment faire sonner deux téléphones en même temps. Quand on

compose le 206, les téléphones de John et de Fred sonnent.

[local]

exten => 206, 1, Dial(SIP/Donald&SIP/Lionel, 10)

Accès à la messagerie vocale

Voici deux exemples d’accès à la messagerie. Dans le premier cas, l’utilisateur doit composer

sur son clavier numérique son login et son code pin. Dans le second exemple, le login

correspond au numéro de l’appelant. L’utilisateur doit juste composer son code pin.

exten => 298, 1, VoiceMailMain()

exten => 299, 1, VoiceMailMain(${CALLERIDNUM})

Routage d’appel vers une passerelle analogique

Dans l’exemple suivant, tous les appels commençant par quatre cent sont envoyés vers la

passerelle. La passerelle va composer le numéro sur la ligne analogique.

exten => _4xx, 1, Dial(SIP/SPA-3102-PSTN/${EXTEN})](https://image.slidesharecdn.com/rapportdefindetude-130507173436-phpapp02/85/Rapport-de-fin-d-etude-57-320.jpg)

![58

Dans l’exemple suivant, les appels commençant par 01, 02, 03, 04 ou 05 composés de 10

chiffres sont envoyés vers la passerelle. La passerelle va composer le numéro sur la ligne

analogique.

exten => _0[1-5]xxxxxxxx, 1, Dial(SIP/SPA-3102-PSTN/${EXTEN})

Dans l’exemple suivant, quand on compose le zéro, l’appel est envoyé vers la passerelle et

l’on obtient la tonalité. Nous pouvons ensuite composer le numéro vers l’extérieur.

exten => 8, 1, Dial(SIP/SPA-3102-PSTN)

Standard automatique

Le standard automatique permet à un utilisateur d’écouter un message lui indiquant les choix

possibles. Après, il lui suffit de presser une des touches pour effectuer l’action voulue. Il est

possible de combiner les menus pour développer une architecture plus complexe. Dans

l’exemple suivant, quand l’utilisateur compose le 210, il entend un message vocal qui l’invite

à taper 1, 2 ou 9 sur son clavier. S’il tape 1, l’appel est envoyé à John. S’il tape 2, l’appel est

envoyé à Fred. S’il tape 9, Asterisk raccroche. Si l’utilisateur ne fait rien, le message est joué

en boucle.

[local]

exten => 210, 1, Goto(Menu,s,1) ; appel du standard automatique

[Menu] ; standard automatique

exten => s, 1, Background(/var/msg/Menu) ; le message audio enregistré ;

/var/msg/Menu.gsm et joue

exten => s, 2, WaitExten(2) ; on attend 2 sec

exten => s, 3, Goto(Menu,s,1) ; on recommence le tout

exten => 1, 1,SayNumber(1)

exten => 1, 2, goto(local,200, 1) ; 1 Appel Donald exten => 2, 1, SayNumber(2)

exten => 2, 2, Goto(local,201, 1) ; 2 Appel Lionel exten => 9, 1, SayNumber(9)

exten => 9, 2, Hang up() ; 9 On raccroche

Astuce : pour enregistrer le message vocal au bon format, il vous suffit de laisser un message

sur la boîte vocal d’un utilisateur et de copier le fichier dans le répertoire /var/msg/ avec la

commande suivante.](https://image.slidesharecdn.com/rapportdefindetude-130507173436-phpapp02/85/Rapport-de-fin-d-etude-58-320.jpg)

![61

Wait Attend pendant un certain délai spécifié en argument

WaitExten Attend une saisie d’une extension par l’utilisateur.

Tableau 5 : applications classiques de extensions.conf

3.4.2.3 voicemail.conf

Rôle

Le fichier voicemail.conf permet de configurer la messagerie vocale d’Asterisk. Nous

pourrons y paramétrer la notification par email des messages et les logins des utilisateurs de la

boîte vocale.

Context general

Le context general permet de spécifier :

* Le format des fichiers audio enregistrés

* Si l’on veut attacher le fichier audio à l’email

* L’objet de l’email

* Le corps de l’email

[general]

format=gsm

attach=yes

emailsubject=Nouveau message vocal provenant de ${VM_CIDNAME}

emailbody=ntBonjour ${VM_NAME},nnt Tu as un message de la part de

${VM_CIDNAME} d'une durée de ${VM_DUR} datant du ${VM_DATE}

Voici une liste des variables utilisables dans l’objet et le corps des emails :

VM_NAME nom d'utilisateur

VM_DUR durée du message

VM_MSGNUM numéro du message

VM_MAILBOX numéro de l'utilisateur

VM_CIDNUM numéro du l'appelant

VM_CIDNAME nom de l'appelant

VM_DATE date du message

n retour à la ligne

t tabulation

Context default](https://image.slidesharecdn.com/rapportdefindetude-130507173436-phpapp02/85/Rapport-de-fin-d-etude-61-320.jpg)

![62

Voici un exemple de context defaut, on y retrouve

Le numéro de boîte vocale

Le code pin de la boîte vocale

Le nom de l’utilisateur

L’adresse email de l’utilisateur

[default]

200 = 123, John, john@toto.fr

201 = 456, Fred

202 = 789, Mike

Notification par email

Pour qu’Asterisk puisse envoyer les emails aux utilisateurs, il faut installer un serveur SMTP.

Nous pouvons utiliser postfix dont l’installation se fait de la manière suivante commande :

Asterisk:~# apt-get install postfix

Il faut maintenant configurer le relais SMTP, en spécifiant l’adresse du serveur SMTP de

votre FAI. Avec l’éditeur de texte nano, nous allons modifier le champ relayhost dans le

fichier /etc/postfix/main.cf

relayhost = smtp.free.fr

Voilà notre serveur Asterisk opérationnel. Il ne nous reste plus qu’à configurer nos téléphones

et nos passerelles. Nous présentons quelques clients open source et leur mode configuration

dans le paragraphe suivant .

3.5 Client

Le client SIP (Soft Phone) permet de jouer le rôle d’un téléphone IP de manière logiciel. Il

requière un système de son (carte son, baffles, micro,...) pour l’utiliser. Ces clients permettent

de remplacer des téléphones IP matériels onéreux (100, 200€).

Beaucoup de client existe plus au moins évolue, cependant certains sont des client propriétaire

et ne sont pas utilisables avec Asterisk.](https://image.slidesharecdn.com/rapportdefindetude-130507173436-phpapp02/85/Rapport-de-fin-d-etude-62-320.jpg)

![67

Une fois ces paramètres introduits, vous devriez passer du statut "non inscrit" au statut

"inscrit".

3.7 Ajouter de Nouveau service

Notre plate-forme Asterisk étant désormais pleinement opérationnelle, nous pouvons

installer sur le serveur quelques services classiques. Dans ce paragraphe nous présentons la

mise en œuvre de certains services comme le Call Back, la Conférence, IVR

Standard vocal automatique (IVR)

Il est possible d’installer un IVR (Integrated Voice Responder), ou standard vocal

automatique, permettant à l’appelant de sélectionner lui-même la personne ou le service avec

lequel il souhaite entrer en communication.

Le standard automatique propose des menus à choix multiples conduisant à diverses

actions spécifiques, telles que des annonces informatives, le relais vers un service approprié,

l’accès à des services de type répondeur ou la mise en relation avec un poste téléphonique

particulier.

L’exemple suivant de standard vocal automatique est un cas d’école, puisque incomplet.

Si l’utilisateur compose la touche étoile, il est invité à saisir le numéro de poste téléphonique

qu’il souhaite contacter. Ce numéro lui est répété avant la mise en communication.

Les erreurs et attentes sont également traitées.

exten => *, 1, Goto (menu_choix, s, 1)

[menu_choix]

exten => s, 1, Background (enter-ext-of-person)

exten => 1, 1, Playback(you-entered)

exten => 1, 2, Playback(digits/1)

exten => 1, 3, Dial(SIP/guy)

exten => 1, 4, Hangup()

exten => 2, 1, Playback(you-entered)

exten => 2, 2, Playback(digits/2)

exten => 2, 3, Dial(SIP/laurent)

exten => 2, 4, Hangup()

exten => i, 1, Playback (pbx-invalid)

exten => i, 2, Goto (menu_choix, s, 1)

exten => t, 1, Hangup ()

La première ligne permet d’accéder au contexte [menu_choix] lors de la saisie de la

touche étoile. Un message est alors diffusé pour demander à l’appelant de choisir le

numéro de poste téléphonique qu’il souhaite joindre. Nous traitons dans cet exemple](https://image.slidesharecdn.com/rapportdefindetude-130507173436-phpapp02/85/Rapport-de-fin-d-etude-67-320.jpg)

![68

deux postes, numérotés 1 et 2.

Les possibilités sont les suivantes :

• L’appelant saisit la touche 1 (extension 1) : un message audio lui répète la touche qu’il

vient de saisir, puis le système lance l’appel vers le poste numéro 1, qui est attribué à

l’utilisateur guy (en signalisation SIP).

• L’appelant saisit la touche 2 (extension 2) : comme précédemment, après la confirmation

de la saisie, la communication vers le poste 2 attribué à l’utilisateur laurent est

initiée (en signalisation SIP).

• L’appelant saisit une autre touche que 1 ou 2 (extension i) : un message audio

l’informe de l’invalidité de la saisie, puis l’étape précédente est immédiatement

réactivée, l’invitant à saisir une nouvelle touche.

• L’appelant ne saisit aucune touche pendant un délai déterminé (extension t) : l’appel se

termine aussitôt.

Conférence

Deux étapes suffisent pour mettre en place une conférence avec Asterisk : créer les salons

de conférence virtuelle et y inviter des participants.

Créer des salons virtuels de conférences (fichier meetme.conf)

Pour créer des salons de conférences, il suffit de configurer le fichier meetme.conf en

ajoutant à la section [rooms] le code suivant

conf => numero_de_conference

[ , code_accès_simple ]

[ , code_accès_administrateur ]

Le mot-clé Conf correspond à une nouvelle salle de conférence virtuelle, définie au minimum

par l’indication d’un numéro de salle (numero_de_conference). Il peut être

complété optionnellement par un code d’accès que l’utilisateur devra fournir pour accéder

à la salle virtuelle et éventuellement d’un code d’accès permettant de reconnaître

l’administrateur, auquel des droits de gestion du salon virtuel sont attribués .Exemple de salon

conf => 770, 123, 456

Cela crée un salon d’identifiant 770, auquel les utilisateurs peuvent accéder en indiquant

le code 123 et dont l’administrateur s’identifie par le code 456](https://image.slidesharecdn.com/rapportdefindetude-130507173436-phpapp02/85/Rapport-de-fin-d-etude-68-320.jpg)

![72

exten => <login>,5,Read(Secret,rc-code,4)

exten => <login>,6,GotoIf($[${Secret} = 1234] ? 7 : 11)

exten => <login>,7,Playback(rc-merci)

Le style du GotoIf, envoie donc sur 7 si le passe est bien 1234, sur 11 sinon.

Le Callback

Il faut maintenant faire appeler Asterisk. On ne peut bien sur pas utiliser Dial, car si on

raccroche, ca s'arrête, et donc le Dial ne se fera pas. Asterisk prévoit donc une autre solution.

Il faut placer dans un dossier spéciale (/var/spool/asterisk/outgoing/) un fichier avec les bons

paramètres, et l’abonnement (ex VoipStund) effectuera un appel.

Il y a encore un problème, asterisk vérifie ce dossier très souvent (mais vraiment, plusieurs

fois par seconde), donc on ne peut pas éditer le fichier directement dans le dossier, sinon il

risque d'en prendre que la moitie. Il faut donc éditer ailleurs, et faire un mv. Mais la encore,

un autre problème se pose. Asterisk va rappeler trop vite... Asterisk prévoit donc de regarder

la date du fichier, si elle est dans le futur, il attendra cette date la (impossible tout de même

dans notre cas, ca ne gère pas trop les secondes, et comme on ne veut pas attendre plus d'une

minute, on fera autrement).

Voici le contenu du fichier :

Channel: SIP/<num>@VoipStund-out

MaxRetries: 2

RetryTime: 10

WaitTime: 20

Context: Recall

Extension: s

Priority: 1

C'est l'endroit ou Asterisk ira apres que le téléphone distant ait répondu.

Dans le context. On a donc vu qu'il faut écrire ce fichier, et attendre 15 secondes avant de le

placer dans le dossier outgoing. On peut donc ajouter après la demande de mot de passe :](https://image.slidesharecdn.com/rapportdefindetude-130507173436-phpapp02/85/Rapport-de-fin-d-etude-72-320.jpg)

![73

exten => <login>,8,system(echo -e "Channel: SIP/${CALLERIDNUM}@VoipStund-

outnMaxRetries: 2nRetryTime: 10nWaitTime: 20nContext: RecallnExtension:

snPriority: 1" > /tmp/recall.call)

exten => <login>,9,system(/etc/asterisk/recall.sh &)

exten => <login>,10,system(echo "${DATETIME} - ${CALLERID} - ${CHANNEL}" >>

/tmp/recall.log)

exten => <login>, 11, Hangup ()

Voici le fichier recall.sh (qui pourrait être dans n'importe quel langage, tant qu'il est

executable) :

#!/bin/sh

# on creer un nom de fichier unique pour éviter les écrasements

fn="/tmp/$$.`date +%s`"

mv /tmp/recall.call $fn

sleep 15

exec mv $fn /var/spool/asterisk/outgoing

On doit en faire un deamon car pour qu'asterisk ne bloque pas dessus en attendant la fin de

l'exécution. Maintenant Asterisk peut nous appeller, mais il reste encore le contexte Recall a

créer

Le contexte Recall

[Recall]

exten => s,1,SetLanguage(fr)

exten => s,2,SIPDtmfMode(inband)

exten => s,3,DigitTimeout(4)

exten => s,4,ResponseTimeout(5)

exten => s,5,Read(Teltotel,rc-num,10)

exten => s,6,Dial(SIP/${Teltotel}@VoipStund-out)

exten => s,7,hangup()

Une autre version vous permet d'obtenir une confirmation du numero :](https://image.slidesharecdn.com/rapportdefindetude-130507173436-phpapp02/85/Rapport-de-fin-d-etude-73-320.jpg)

![74

[Recall]

exten => s,1,SetLanguage(fr)

exten => s,2,SIPDtmfMode(inband)

exten => s,3,DigitTimeout(4)

exten => s,4,ResponseTimeout(5)

exten => s,5,Read(Teltotel,beep,10)

exten => s,6,SayDigits(${Teltotel:0:1})

exten => s,7,SayDigits(${Teltotel:1:1})

exten => s,8,SayNumber(${Teltotel:2:2})

exten => s,9,SayNumber(${Teltotel:4:2})

exten => s,10,SayNumber(${Teltotel:6:2})

exten => s,11,SayNumber(${Teltotel:8:2})

exten => s,12,WaitExten

exten => #,1,GoTo(Recall,s,1)

exten => i,1,GoTo(Recall,s,1)

exten => t,1,GoTo(Recall,s,1)

exten => *,1,Dial(SIP/${Teltotel}@voipStund-out)

exten => *,2,Hangup()

Si le numero est le bon, appuyez sur *, sinon # et recommencez :)

Passerelle

Pour la solution depuis un téléphone portable, il suffit de mettre dans le contexte de réception

d'appel :

exten => <login>/<votre_num_tel>,1,Goto(Recall,s,1)

Comme Asterisk est sur que l'appelle vient bien de votre téléphone, il n'est pas nécessaire de

passer par la demande de mot de passe.

Récapitulatif](https://image.slidesharecdn.com/rapportdefindetude-130507173436-phpapp02/85/Rapport-de-fin-d-etude-74-320.jpg)

![75

Voici la totalité du code :

[entrant]

exten => <login>,1,SetLanguage(fr)

exten => <login>,2,SIPDtmfMode(inband)

exten => <login>,3,DigitTimeout(4)

exten => <login>,4,ResponseTimeout(5)

exten => <login>,5, Read(Secret,rc-code,4)

exten => <login>,6,GotoIf($[${Secret} = 1234] ? 7 : 11)

exten => <login>,7,Playback(rc-merci)

exten => <login>,8,system(echo -e "Channel: SIP/${CALLERIDNUM}@VoipStund-

outnMaxRetries: 2nRetryTime: 10nWaitTime: 20nContext: RecallnExtension:

snPriority: 1" > /tmp/recall.call)

exten => <login>,9,system(/etc/asterisk/recall.sh &)

exten => <login>,10,system(echo "${DATETIME} - ${CALLERID} - ${CHANNEL}" >>

/tmp/recall.log)

exten => <login>,11,Hangup()

[Recall]

exten => s,1,SetLanguage(fr)

exten => s,2,SIPDtmfMode(inband)

exten => s,3,DigitTimeout(4)

exten => s,4,ResponseTimeout(5)

exten => s,5,Read(Teltotel,rc-num,10)

exten => s,6,Dial(SIP/${Teltotel}@wengo-out)

exten => s,7,Hangup()

Le fichier /etc/asterisk/recall.sh :

#!/bin/sh

# on créer un nom de fichier unique pour éviter les écrasements

fn="/tmp/$$.`date +%s`"](https://image.slidesharecdn.com/rapportdefindetude-130507173436-phpapp02/85/Rapport-de-fin-d-etude-75-320.jpg)

![84

Bibliographie

Ouvrage :

[Ouvr1] :Laurent Ouakil Guy Pujolle ‘Téléphonie sur IP’ 2 Edition Eryolles

[Ouvr2] : Philippe Sultan ‘ Cahiers de l’Admin Asterisk La téléphonie d’entreprise libre’

Edition Eryolles

[Ouvr2]:O’ Reilly ‘Asterisk the future of telephony’

Webographie

WWW.google.fr

www.asterisk.org

www.asterisk-france.org

www.asteriskguru.com

www.commentcamarche.net

www.iki.sos-admin.com/wiki

Glossaire des Acronymes

A

ACK:accusé de reception

ADSL: Asymmetric Digital Subscriber Line

ATM:Asynchronous Transfer Mode

C

CCMP: Counter with CBC MAC Protocol

D

DHCP : Dynamic Host Configuration Protocol

DNS : Domain Name System

DOS: Deny of Service

DTMF : Dual-tone multi-frequency](https://image.slidesharecdn.com/rapportdefindetude-130507173436-phpapp02/85/Rapport-de-fin-d-etude-84-320.jpg)