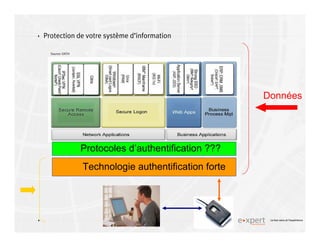

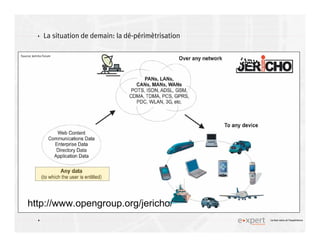

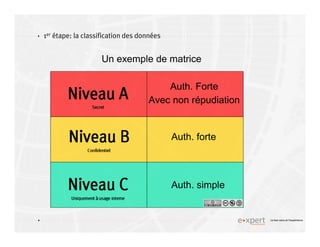

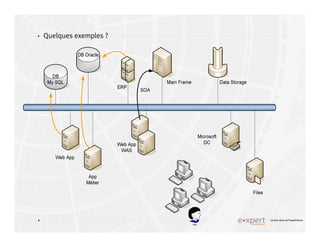

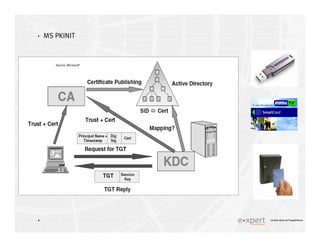

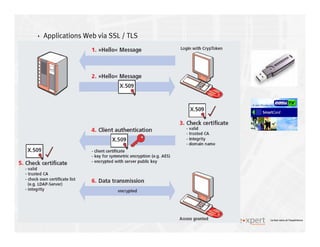

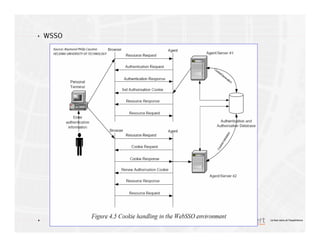

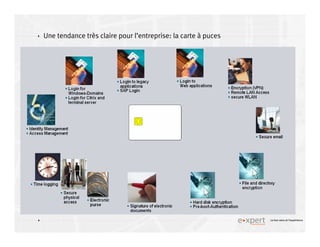

Ce document présente un tutorial sur l'authentification forte et la sécurisation des données à travers des technologies d'identités numériques. Il aborde les défis de protection des données, propose des solutions comme les cartes à puce et la biométrie, et décrit une étude de cas d'intégration dans une entreprise. L'accent est mis sur l'importance d'une approche pragmatique et adaptée aux besoins des clients en matière de sécurité informatique.

![4

4 Le bon sens et l’expérience

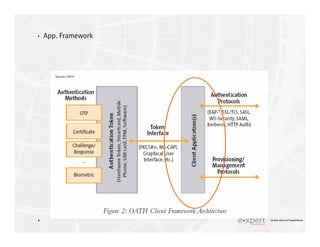

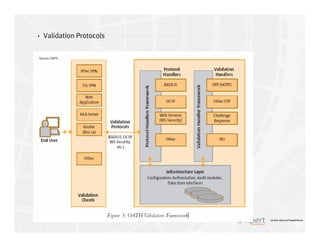

Standards existant

Certificate Based / PKI X509

CRL (Certificate Revocation

List)

SCVP

Simple Certificate Validation

Protocol

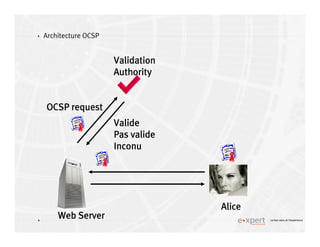

OCSP [RFC2560]

Online Certificate Status

Protocol](https://image.slidesharecdn.com/authentificationforte2-1226445004470875-8/85/Authentification-Forte-2-26-320.jpg)