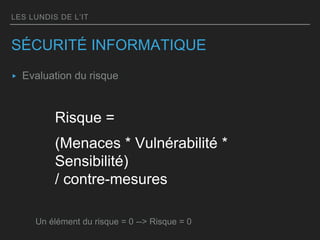

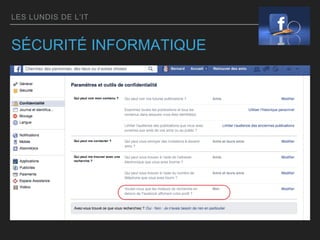

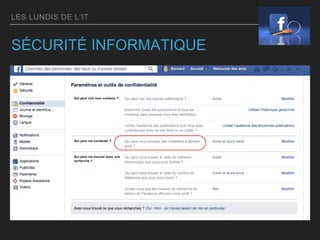

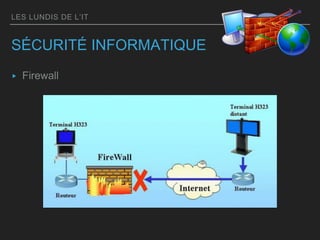

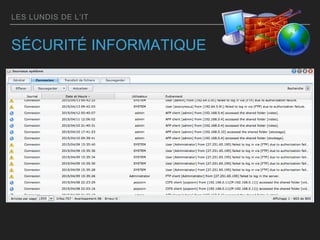

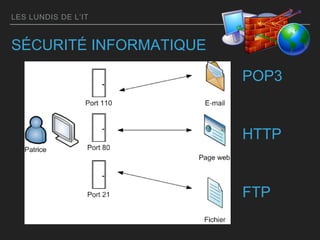

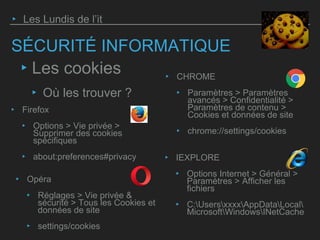

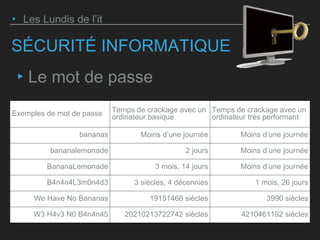

Le document traite des enjeux de la sécurité informatique, y compris les risques pour les entreprises et les particuliers, ainsi que les divers types de menaces comme les virus, les programmes malveillants et le phishing. Il met en avant l'importance de l'évaluation des risques et des mesures de protection, telles que l'utilisation d'antivirus et de pare-feux. Enfin, il souligne l'importance de la sensibilisation à la cybersécurité pour éviter les pertes de données et protéger la vie privée.