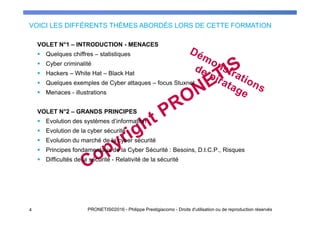

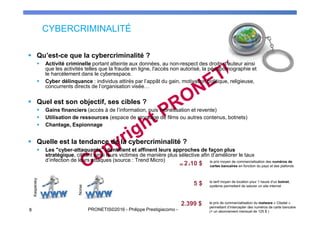

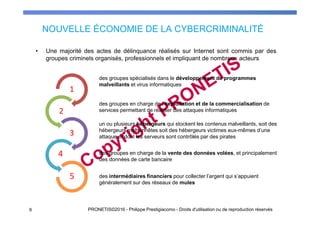

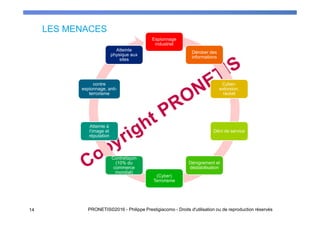

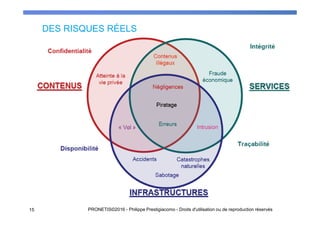

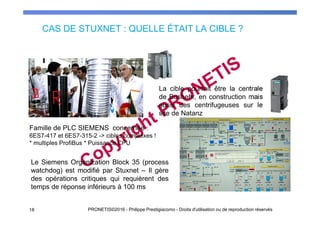

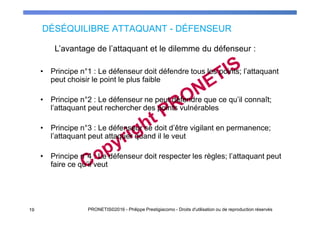

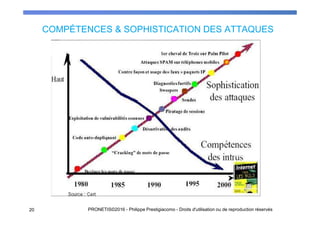

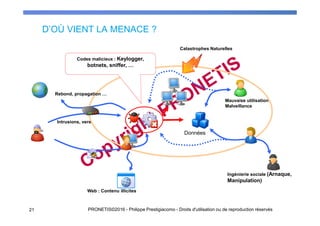

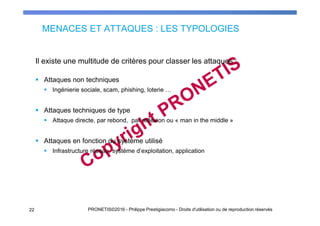

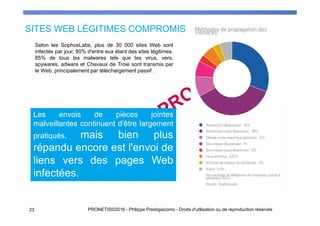

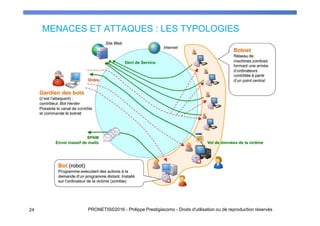

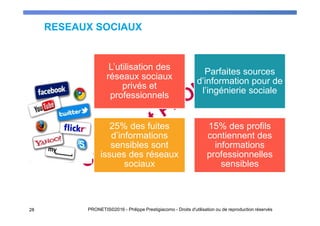

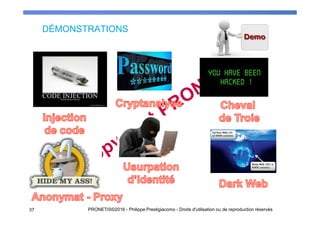

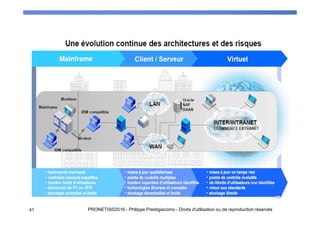

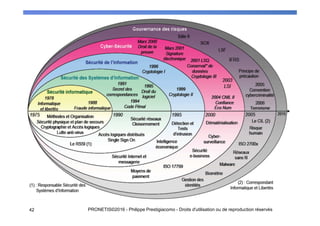

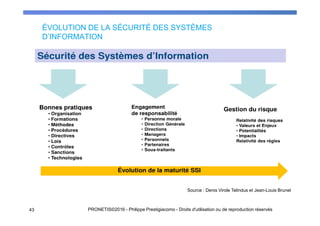

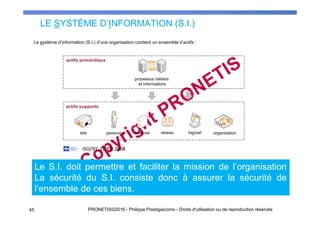

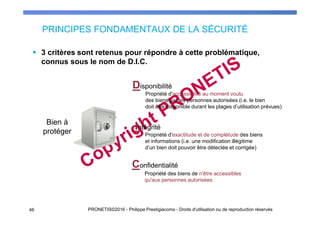

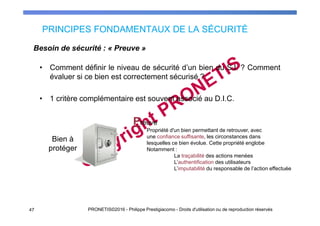

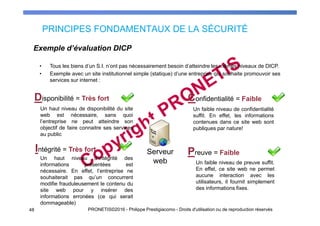

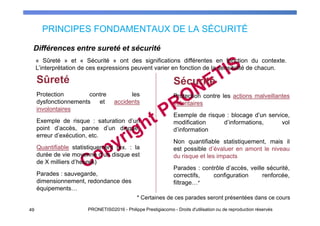

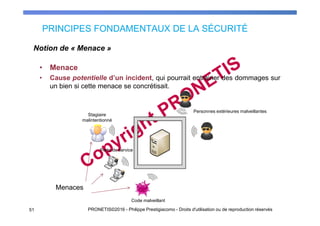

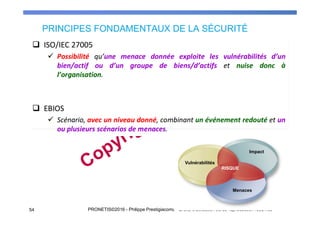

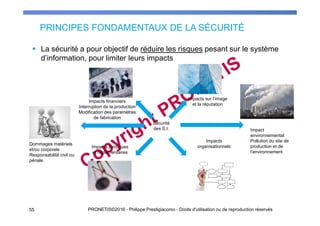

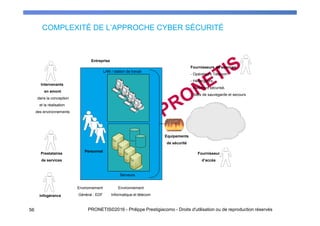

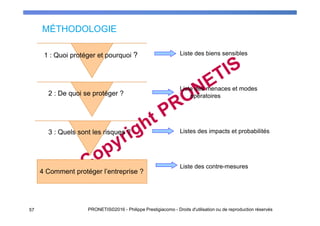

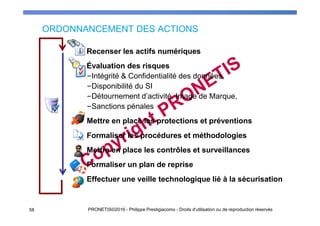

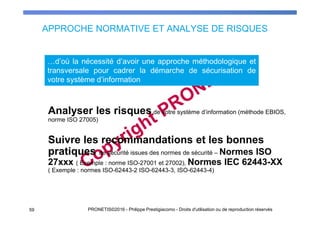

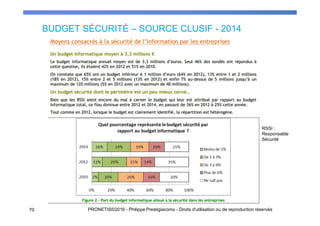

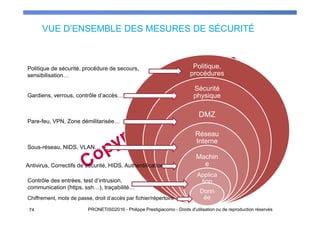

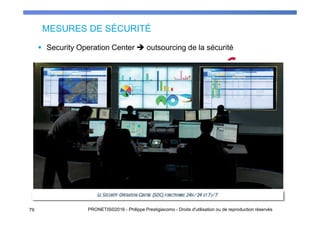

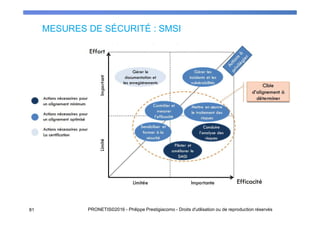

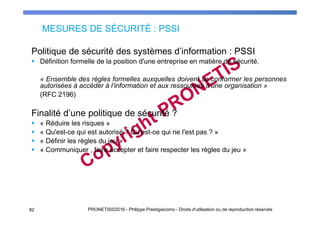

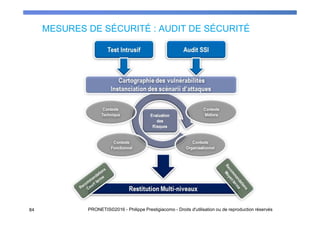

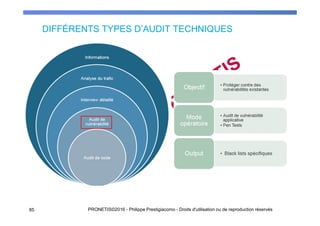

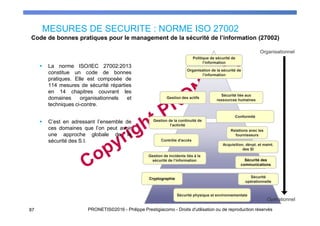

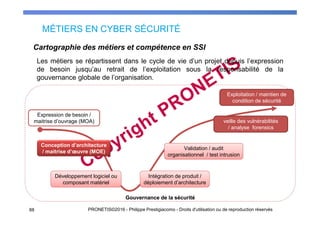

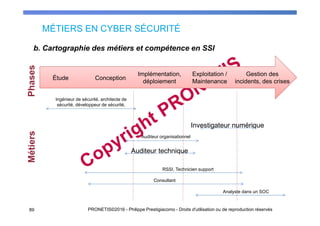

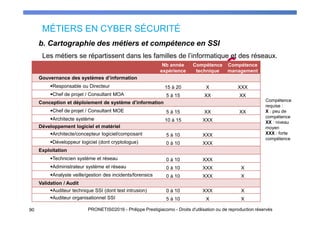

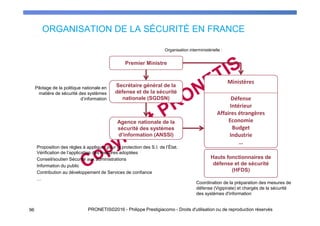

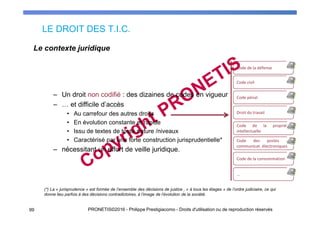

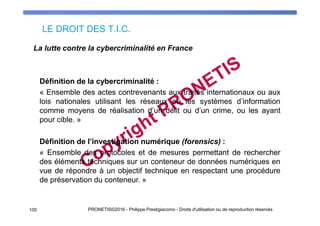

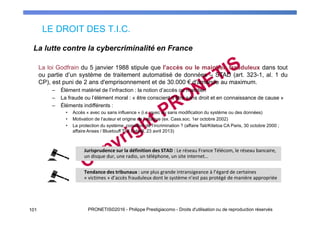

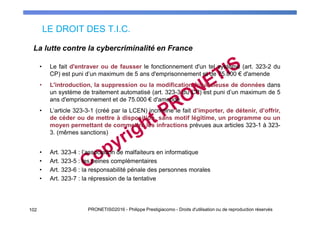

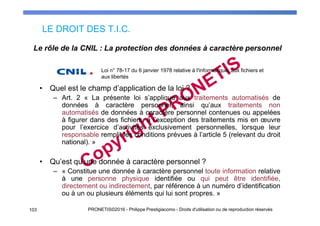

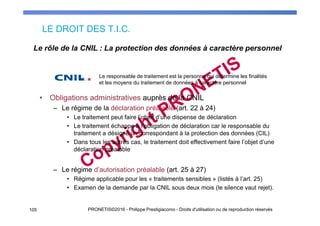

Ce document présente une formation sur la cybersécurité dirigée par Philippe Prestigiacomo, qui vise à sensibiliser les étudiants aux menaces, enjeux, et bonnes pratiques en matière de sécurité des systèmes d'information. Il aborde des thèmes variés tels que la cybercriminalité, les types de hackers, les mesures de sécurité, et l'organisation légale en France. La formation met également en avant l'importance de comprendre les motivations des cyber-attaquants et les stratégies de défense nécessaires pour protéger les systèmes d'information.